前言

在一次授权渗透测试中,得知测试目标是拿到权限或者关键用户数据。客户一开始只提供了一个安卓apk,在这种情况下,我们要怎么顺利完成测试呢?

APP测试

一开始只提供了安卓apk包,也就只能从这个App入手。安装完成,打开之后就是一个登录页面:

配置好,收集代理,准备进行测试。过程中发现抓包无法抓到,报错信息如下:

由于App测试经验不多,一开始没理解。搜索一番之后发现,原因是由于安卓7.0开始只信任系统级别的证书,不再信任用户导入的证书。

那么只要把我们抓包工具的证书安装为安卓系统级别的根证书就可以。

第一步先导出burp证书,其他抓包工具同理:

opensslx509 -in cacert.der -inform DER -out cacert.pem -outformPEM之后再提取Hash:

opensslx509 -inform PEM -subject_hash -incacert.pem得到Hash值后,将证书文件修改名称为Hash值.0,之后用adb工具push到测试设备,或者文件管理器等其他方式上传到设备的/system/etc/security/cacerts/目录下,最后再给证书文件添加644权限即可:

chmod644 hash.0证书安装完成后回到App就可以正常抓到包了,继续进行测试:

重新捋了一下思路后,发现还没有对apk包做过测试,所以就想着反编译看一下有没有什么东西。直接把包放到jadx中,没有加壳,随便搜索一下关键字,可以发现代码里面有不少域名,那么就把这些域名收集一下:

web端测试

把所有从代码里面找出来的域名挨个访问了一遍,终于看到了一个像样的网站,通过

和对比发现是程序对应的Web端

在前台对各个功能点测试完也依旧没发现什么比较有用的漏洞,再次自闭。最后的思路只有在后台页面html里看到的第三方技术支持公司。

拿到目标

之后又把测试目标转移到了第三方技术支持公司,从信息收集开始,先扫描了一波子域名和目录。经过一番测试发现其中一个子域是用的thinkphp,随便访问一个不存在路径后会返回错误页面,可以看到thinkphp的版本信息,是有rce漏洞的版本:

?s=index/thinkRequest/input&filter[]=system&data=whoami

各种敏感函数先搜索一下,发现了一个很简单的任意文件读取漏洞:

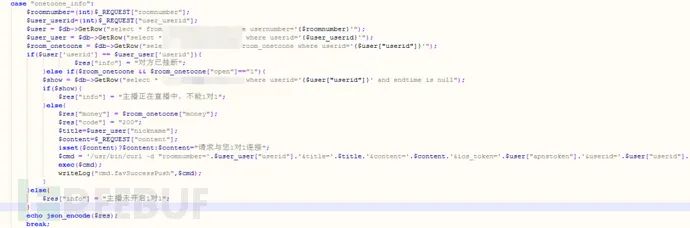

继续搜索到exec时发现有一处命令执行漏洞,代码如下: 整体代码逻辑是先判断请求参数action,action值为onetoone_info就走入这个代码段,然后查询用户id和房间号。这里需要自己登录一个账号,还需要通过遍历找到一个符合条件的房间号,否则无法往下走,之后绕过两个if,走到else的代码段,可以看到有个exec函数,函数的参数$cmd里有个$content是可控的:

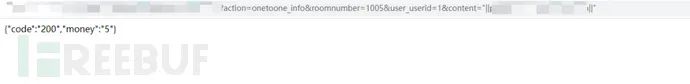

整体代码逻辑是先判断请求参数action,action值为onetoone_info就走入这个代码段,然后查询用户id和房间号。这里需要自己登录一个账号,还需要通过遍历找到一个符合条件的房间号,否则无法往下走,之后绕过两个if,走到else的代码段,可以看到有个exec函数,函数的参数$cmd里有个$content是可控的: 用dnslog平台测试一下执行效果,确认可以成功执行命令:

用dnslog平台测试一下执行效果,确认可以成功执行命令:

总结

虽然客户一开始只提供了一个安卓apk,但通过对apk反编译,找到了目标Web端,又通过Web端后台,发现了第三方技术支持公司。对第三方技术支持公司进行渗透测试,获得到了原目标Web端源码,最后审计源码发现一处命令执行漏洞,拿下权限,圆满完成测试。

END

• 往期精选

下方点击关注发现更多精彩

原文始发于微信公众号(银河护卫队super):从一个App到getshell的一次经历

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论