WebLogic 多个高危漏洞

Oracle 官方在 1 月 19 日发布了重要补丁更新 CPU(Critical Patch Update),修复了多个 WebLogic 高危漏洞:

https://www.oracle.com/security-alerts/cpujan2021.html

漏洞描述

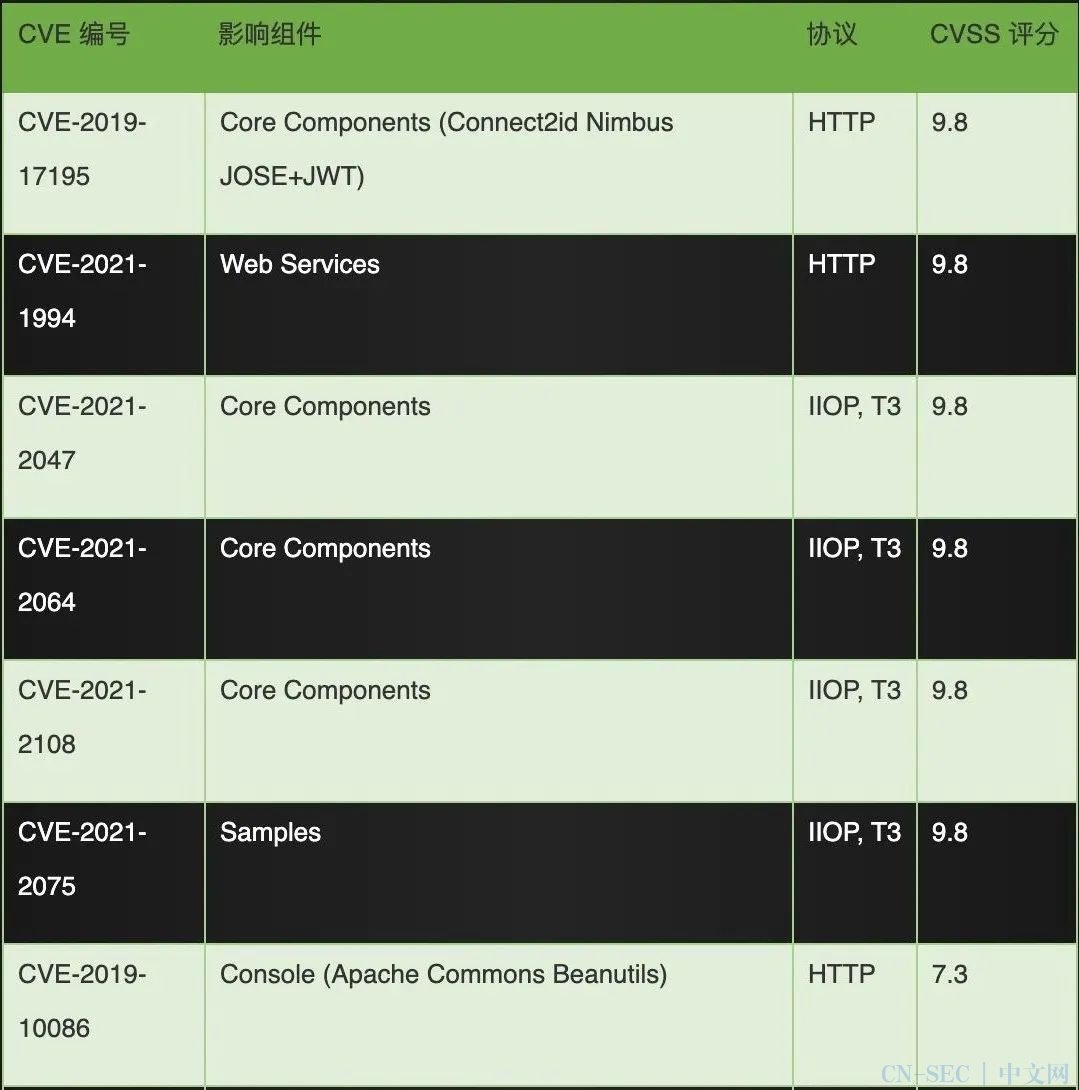

此次 Oracle 安全更新修复了存在于 WebLogic 中的漏洞包括:

影响范围

解决方案

使用 Oracle 官方安全补丁进行更新修复:

https://www.oracle.com/security-alerts/cpujan2021.html

针对通过 T3、IIOP 协议进行利用的漏洞,临时缓解方案可以考虑在不影响业务的情况下禁用 T3、IIOP 协议。

配置 WebLogic 对外部禁用 T3 协议的具体步骤:

登入 WebLogic 控制台,在对应域设置中选择 “安全”-“筛选器” 选项卡:

在 “连接筛选器” 输入框中输入:

weblogic.security.net.ConnectionFilterImpl

在 “连接筛选器规则” 输入框中输入(即配置为仅允许本机使用 T3/T3S 协议通信,禁用除本机以外其他主机使用 T3/T3S 协议通信):

127.0.0.1 * * allow t3 t3s

0.0.0.0/0 * * deny t3 t3s

输入后保存提交即可。

配置 WebLogic 禁用 IIOP 协议的具体步骤:

登入 WebLogic 控制台,在对应域设置中选择 “环境”-“服务器”,并选中要设置的服务器。然后在对应服务器设置中选择 “协议”-“IIOP” 选项卡,并取消 “启用IIOP” 前面的勾选:

保存后,重启服务器使设置生效。

产品支持

雷池(SafeLine)可提供虚拟补丁防护CVE-2021-2109漏洞,可咨询长亭科技技术支持人员获取雷池虚拟补丁。

参考资料

-

https://www.oracle.com/security-alerts/cpujan2021.html

本文始发于微信公众号(长亭安全课堂):漏洞风险提示 | WebLogic 多个高危漏洞

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论