感谢ctfshow平台供题,平台地址:https://ctf.show/

2021年1月23日,大吉大利杯盛大开幕,欢迎小伙伴们前来参赛

萌新认证

加入qq群:372619038 进群喊:我要萌新码!

萌新_密码1

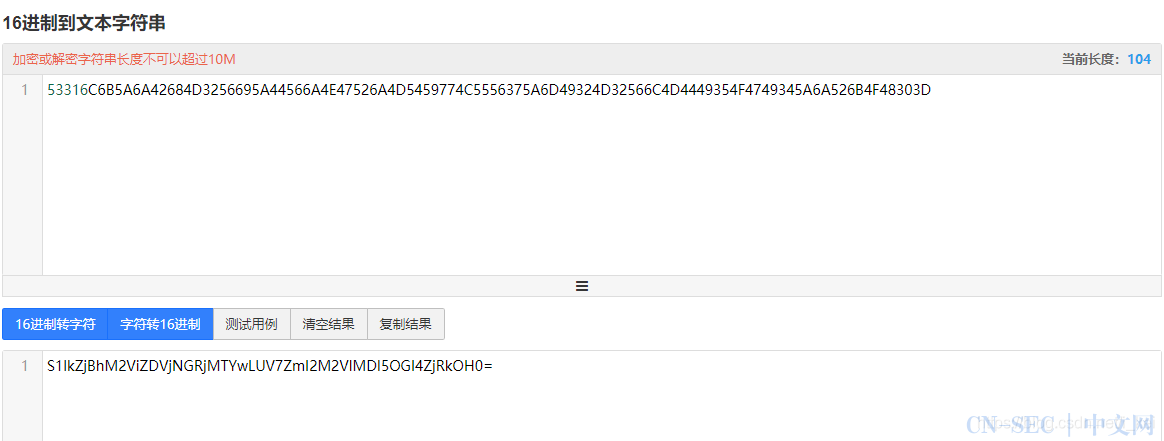

密文:

53316C6B5A6A42684D3256695A44566A4E47526A4D5459774C5556375A6D49324D32566C4D4449354F4749345A6A526B4F48303D

- 1

首先16进制转字符

发现一串base64编码的字符串,解密后得到栅栏加密的字符串

base64加密解密

栅栏解密后得到flag

萌新_密码2

出题人已累,随便敲了几下键盘。。。 rdcvbg 2qase3 6tghu7

在键盘上依次连线得到CUU

rdcvbg 中间包围的是f

2qase3中间是w

6tghu7中间是y

flag:KEY{fwy}

萌新 密码3

题目名称:我想吃培根 题目描述:

-- --- .-. ... . ..--.- .. ... ..--.- -.-. --- --- .-.. ..--.- -... ..- - ..--.- -... .- -.-. --- -. ..--.- .. ... ..--.- -.-. --- --- .-.. . .-. ..--.- -- -- -.. -.. -- -.. -- -.. -- -- -- -.. -.. -.. /-- -.. -- -.. -.. --/ -- -- -- -- -- /-- -.. -.. -- -.. -- /-- -.. -.. --

- 1

先摩斯密码解密

得到一串神秘的字符串

mmddmdmdmmmdddmdmddmmmmmmmddmdmmddm

- 1

保存到记事本,将m替换成A,d替换成B

然后培根解密得到flag:

flag{GUOWANG}

萌新 密码#4

QW8obWdIWF5FKUFSQW5URihKXWZAJmx0OzYiLg==

- 1

首先base64解码,得到base85编码的字符串

Ao(mgHX^E)ARAnTF(J]f@<6".

- 1

base85解码

看了其他大佬的wp,才知道注意这里<;是html的<,正确的应该是

Ao(mgHX^E)ARAnTF(J]f@<6".

- 1

隐写1

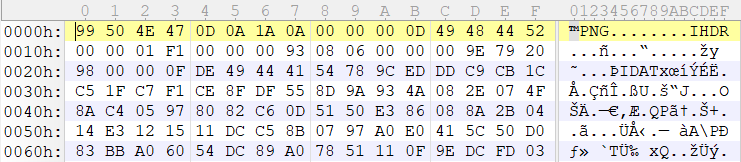

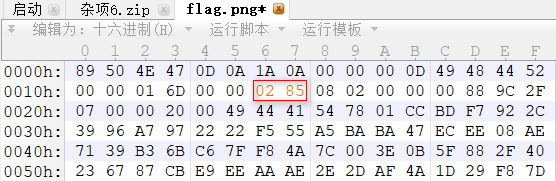

下载图片后打不开,用010或winhex打开图片发现文件头错误

将99修改成89

修改后可正确打开

隐写2

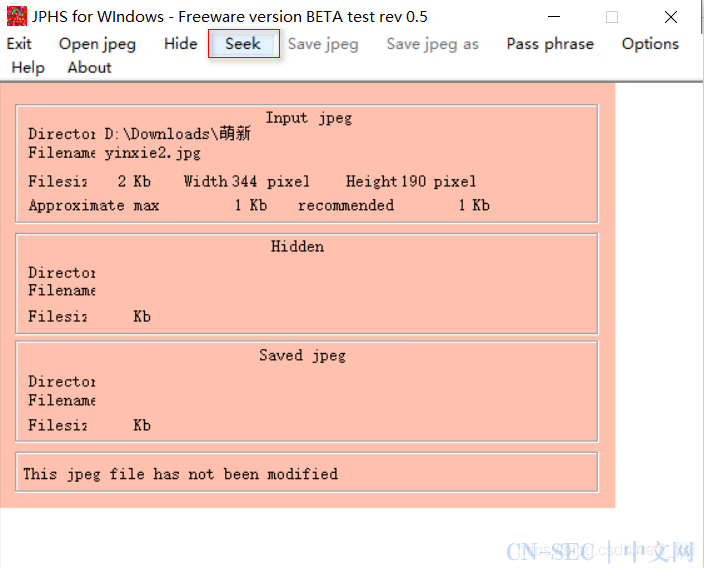

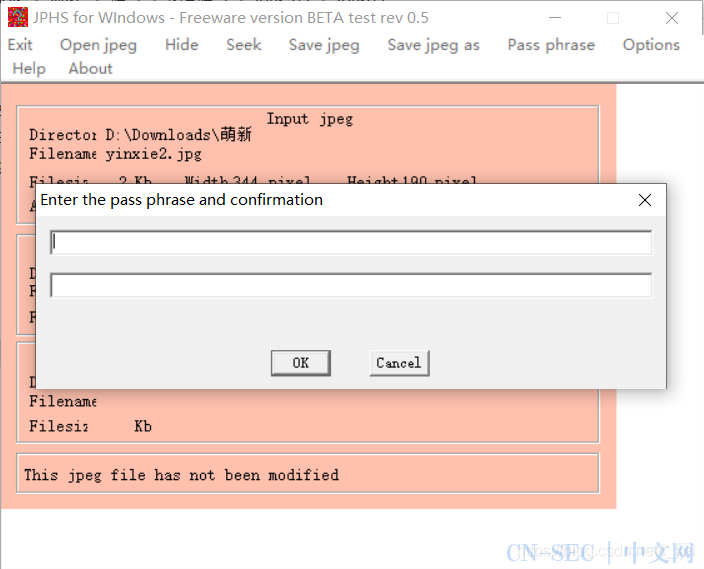

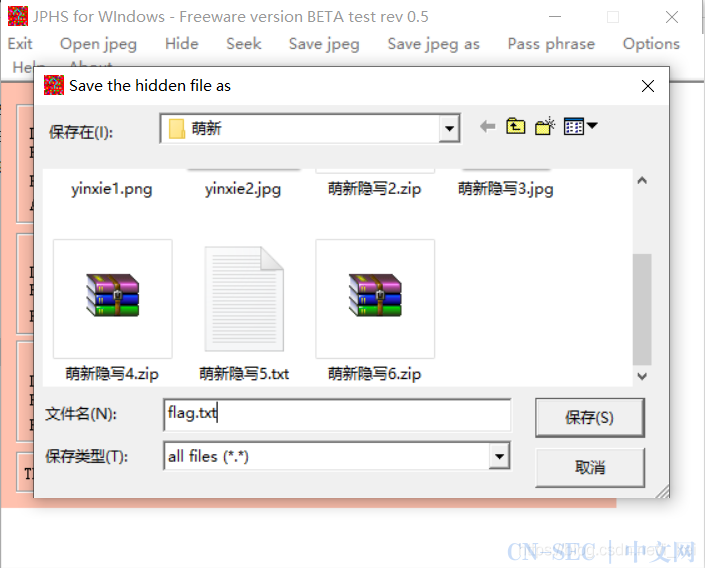

打开图片提示使用JPHS工具

工具下载地址:

CSDN:https://download.csdn.net/download/i_kei/14093525

蓝奏云:https://wws.lanzous.com/iNOi8k8nf6h

打开文件后点击Seek

密码为空,直接点OK

将解密出的文件保存

打开txt文档即为flag

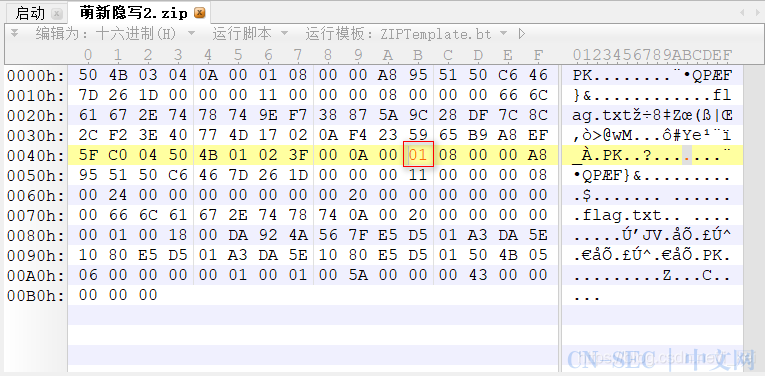

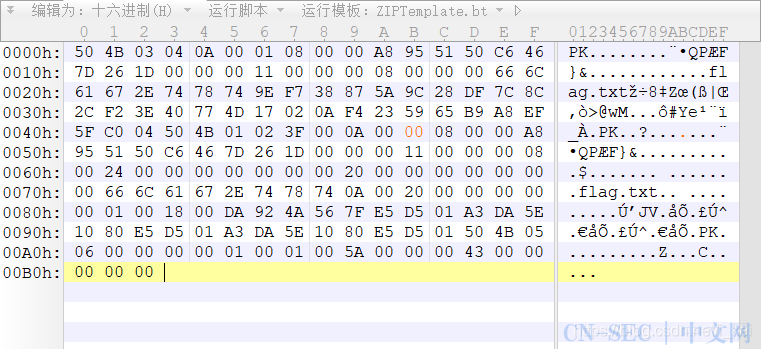

萌新 隐写2

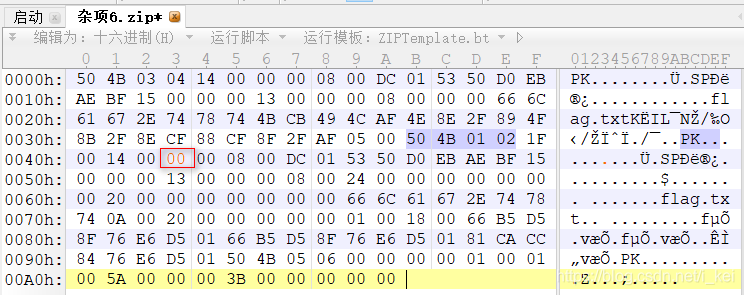

预期解是暴力破解,密码都是数字

伪加密是09,这里是01,是真有密码。

但是我将01替换成00,保存

也可以正常解压,得到flag,摸不到头脑,可能这就是玄学吧

萌新 隐写3

flag打开图片中就能看到

萌新 隐写4

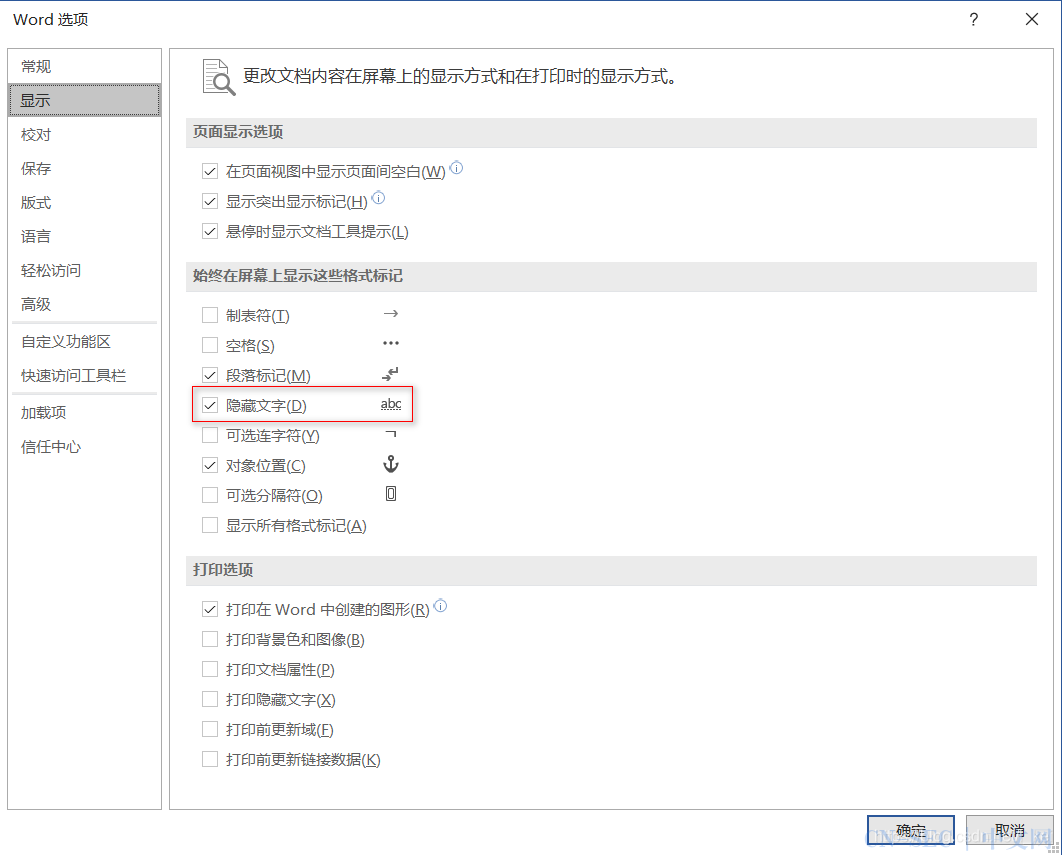

打开是个word,设置显示隐藏文字

即可获得flag

萌新 隐写5

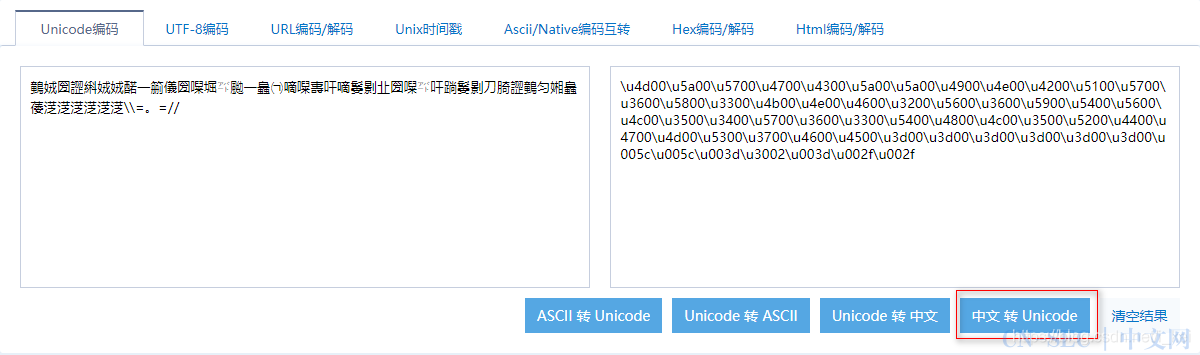

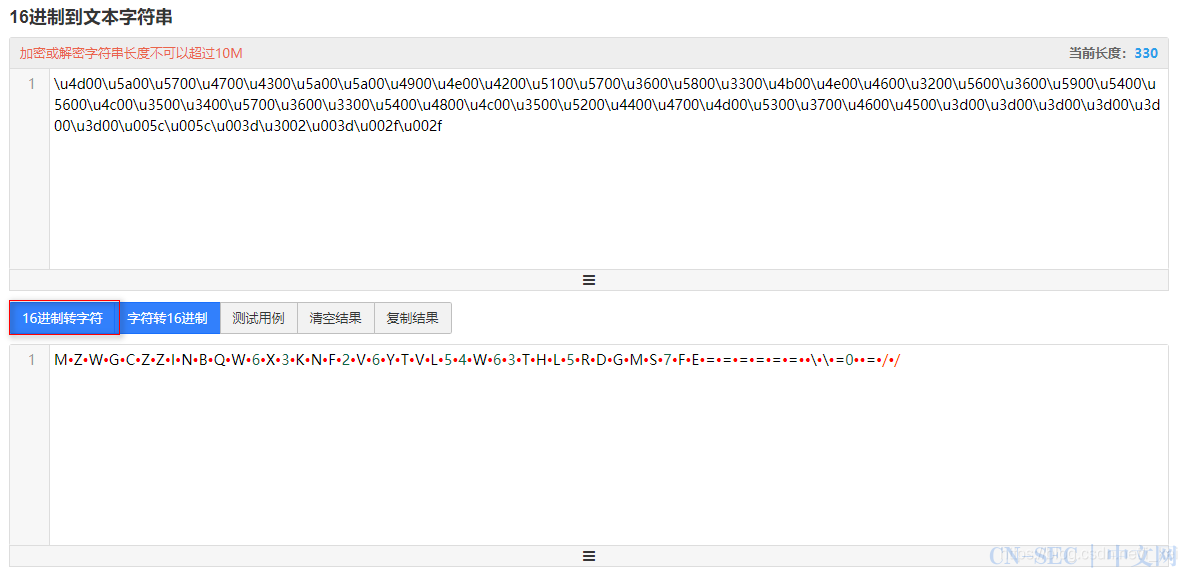

䴀娀圀䜀䌀娀娀䤀一䈀儀圀㘀堀㌀䬀一䘀㈀嘀㘀夀吀嘀䰀㔀㐀圀㘀㌀吀䠀䰀㔀刀䐀䜀䴀匀㜀䘀䔀㴀㴀㴀㴀㴀㴀\\=。=//

- 1

中文转Unicode编码

然后16进制转字符

base32解密即可得到flag

萌新 隐写6

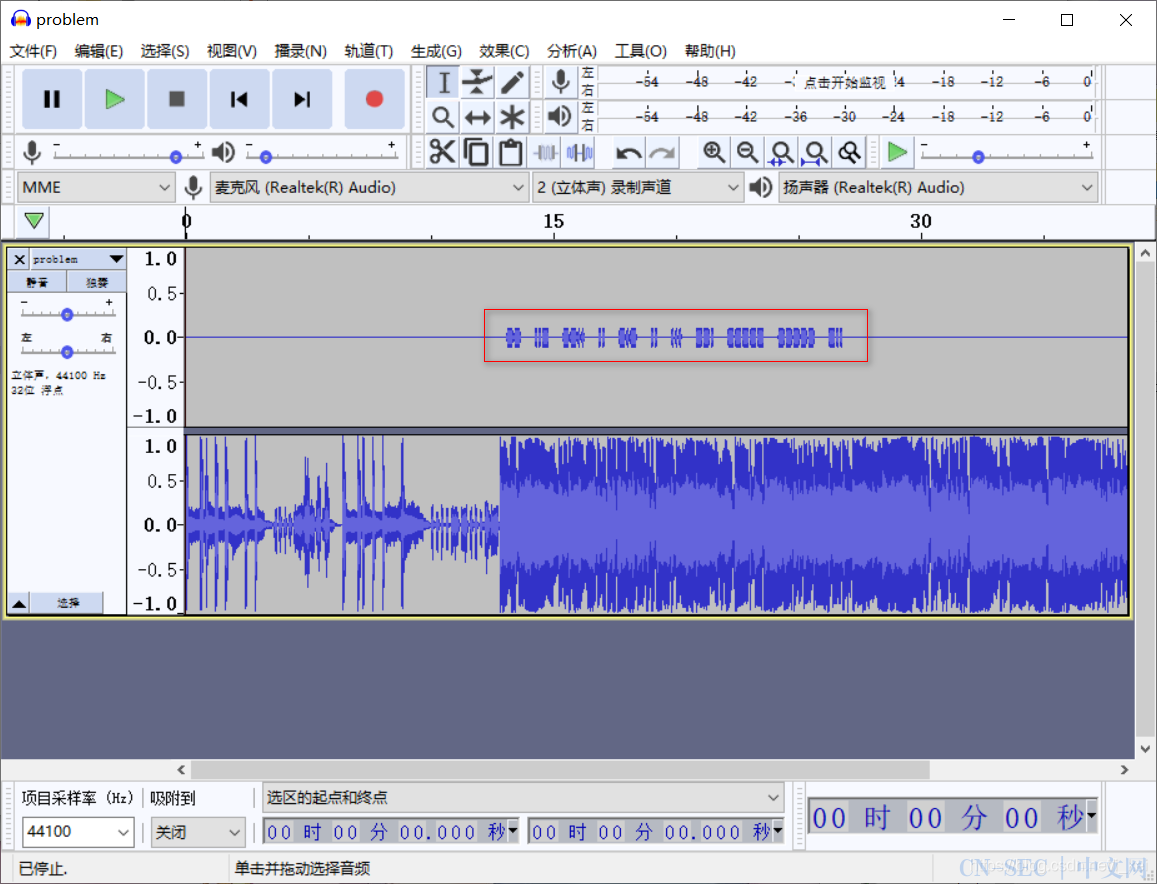

audacity-2.4.2绿色免安装版下载链接:

CSDN:https://download.csdn.net/download/i_kei/14032402

蓝奏云:https://wws.lanzous.com/iuQvNk8hulg

百度云:https://pan.baidu.com/s/1_80dvOdeihWg91cI6FgagA

提取码:q86a

用audacity打开音频,发现左声道是摩斯电码

我们把右声道静音,音量提高,并导出为MP3或者wav格式

上传之后点击play,下面会自动解码出字符,加上flag{}提交即可

杂项1

MD5解密即可

flag{hello}

杂项2

文件末尾即使flag

萌新 杂项3

密码是 971015

杂项4

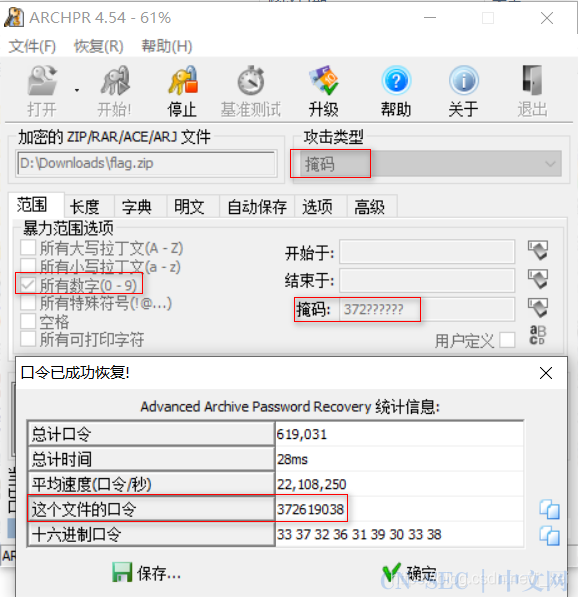

掏出ziperello直接破,得到密码372619038

知道了前三位数字,也可以用ARCHPR进行掩码攻击,速度会快亿点

解压后打开flag.txt,即可获得flag

杂项5

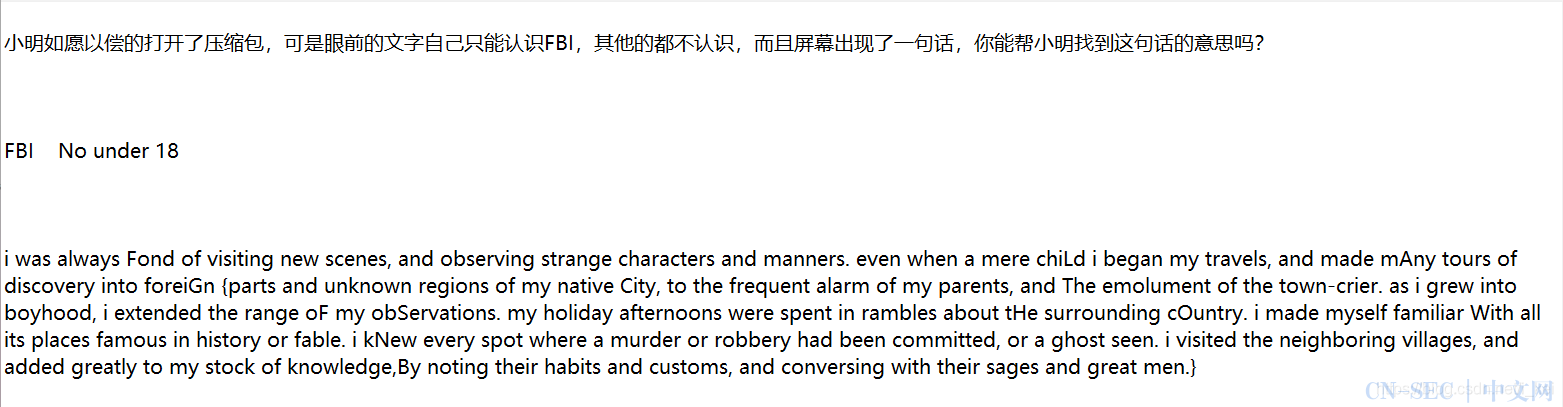

打开文档后,词频分析了半天,什么都没发现,后来翻了其他大佬的博客才发现,文档中所有大写字母连起来就是flag

写了个小脚本,运行之后输出的就是flag

附上代码

import re

string = 'i was always Fond of visiting new scenes, and observing strange characters and manners. even when a mere chiLd i began my travels, and made mAny tours of discovery into foreiGn {parts and unknown regions of my native City, to the frequent alarm of my parents, and The emolument of the town-crier. as i grew into boyhood, i extended the range oF my obServations. my holiday afternoons were spent in rambles about tHe surrounding cOuntry. i made myself familiar With all its places famous in history or fable. i kNew every spot where a murder or robbery had been committed, or a ghost seen. i visited the neighboring villages, and added greatly to my stock of knowledge,By noting their habits and customs, and conversing with their sages and great men.}'

result = ''.join(re.findall(r'[A-Z\{\}]',string))

print(result)

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

杂项6

根据题目提示,是zip伪加密,将09替换成00,即可正常解压

打开flag.txt,获取flag

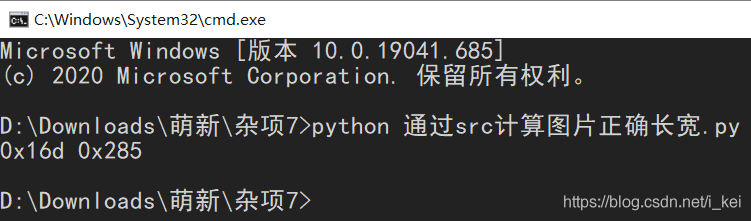

杂项7

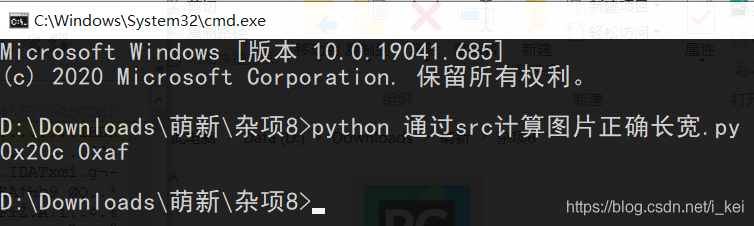

这张图片修改了图片的高度

先用16进制编辑器找到图片的src,然后进行爆破

import struct

import binascii

import os

m = open("flag.png","rb").read()

k=0

for i in range(5000):

if k==1:

break

for j in range(5000):

c = m[12:16] + struct.pack('>i', i) + struct.pack('>i', j)+m[24:29]

crc = binascii.crc32(c) & 0xffffffff

if crc == 0x889C2F07:

k = 1

print(hex(i),hex(j))

break

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

算出正确的宽和高

改成正确的长度后,flag就出来了

图片上面就不给大家放出来了,过不了审。。。

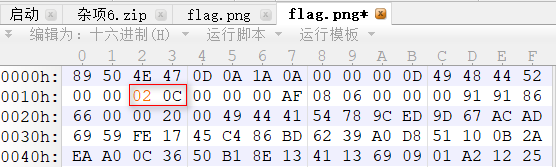

杂项8

故技重施

修改后,图片可正常打开

杂项9

不会

杂项10

没有隐写,把眼镜一摘,立马就看出来了

flag{我好喜欢你}

杂项11

用JPHS工具解密,密码依旧是空,具体操作见隐写2

保存下来是一个二维码,用二维码扫描工具扫出来一个链接

链接后面是base64,解码后获得flag

web1

只要构造出id=1000即可,或者sql注入

payload:

?id=0b1111101000

?id=0x38e

?id='1000'

- 1

- 2

- 3

- 4

web2

payload:

?id=~~1000

?id=200^800

?id=992|8

- 1

- 2

- 3

- 4

如有错误,敬请斧正

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论