漏洞作者: ecbug

标题党一下,实际上是一处xss,欺骗管理访问下我们发布的商品页面便可结合csrf直接getshell,成功率还是很可观的,即使骗不到管理员也可以骗到其他的店主,也就发了。

注册会员开店发布商品,挨个fuzz,终于有地方没有过滤,tags和货号处存在xss漏洞。

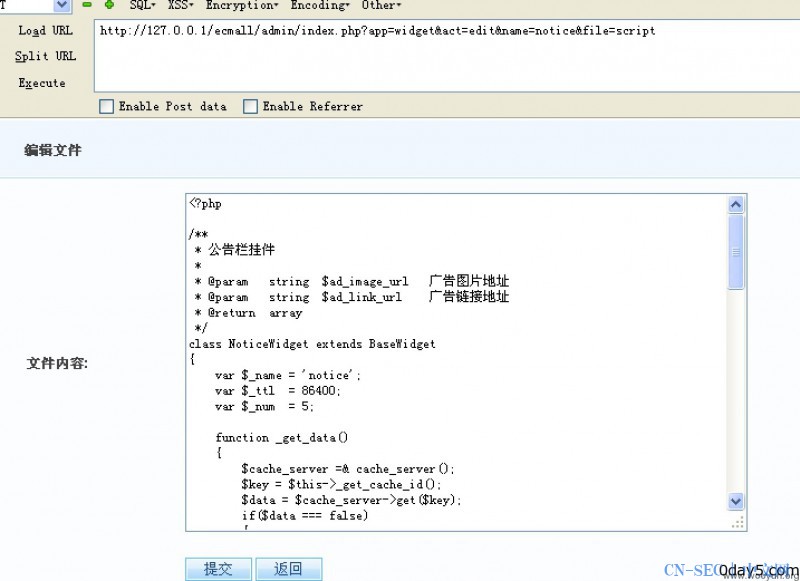

后台可以直接编辑php文件,并且没有token的校验,正好可以拿来利用getshell:

http://ecmall/admin/index.php?app=widget&act=edit&name=notice&file=script

XSS处可以加载任意JS,JS内容是用来POST一个包,即编辑后台PHP文件,当然这一步得欺骗管理员来完成。代码样本可以看这里:http://www.2cto.com/Article/201306/217250.html

我们只需要改动post的数据和post的url。

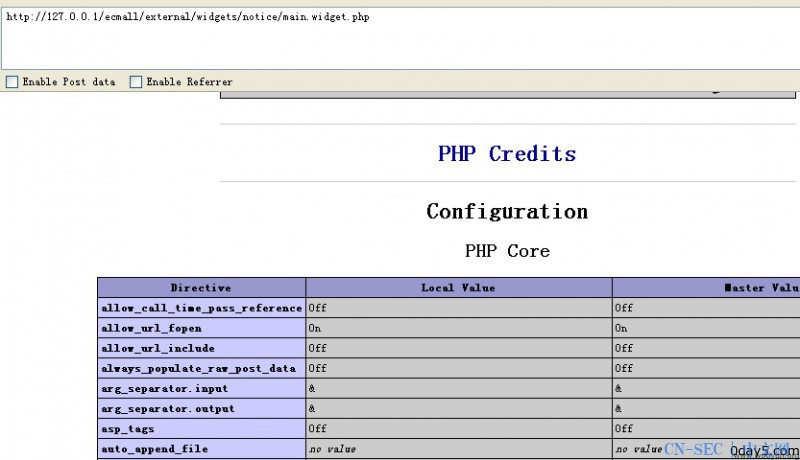

等待管理员访问之后就已经生成webshell了:

http://ecmall/external/widgets/notice/main.widget.php

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论