近日,关于“搜狐员工遭遇了史诗级电子邮件诈骗,大量员工工资卡被清零”在互联网上传的沸沸扬扬。

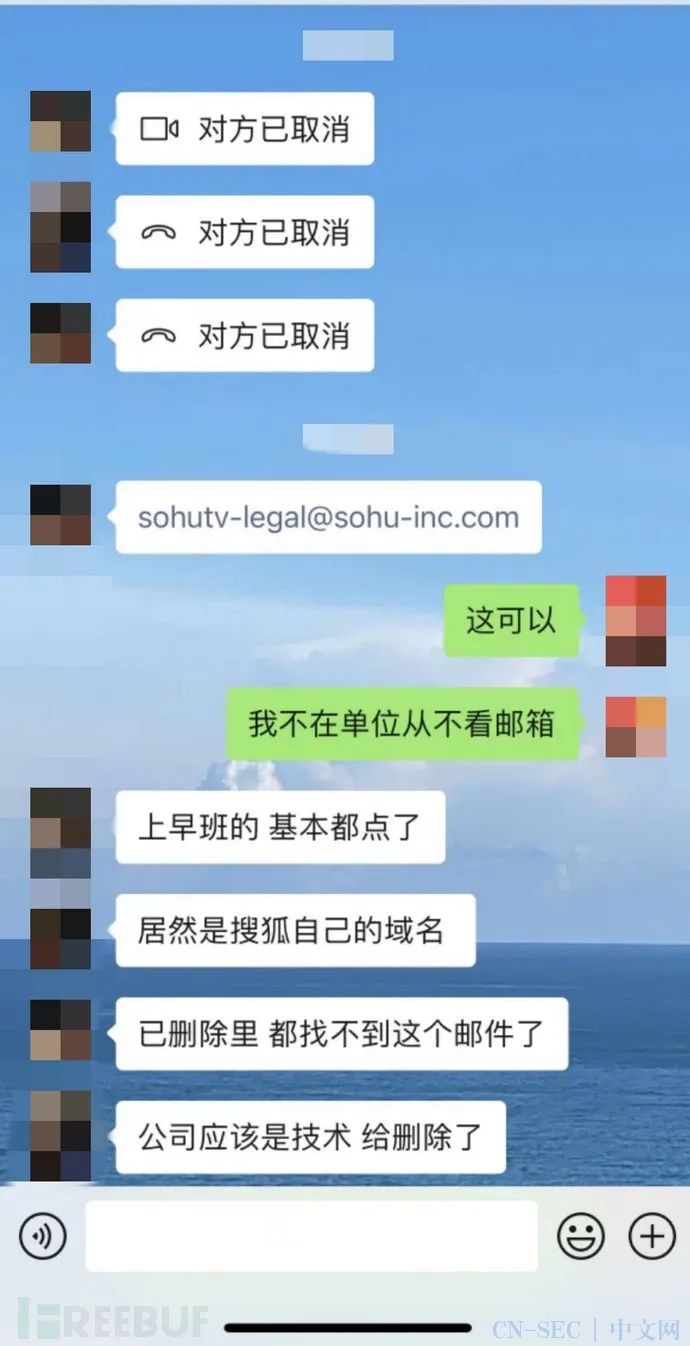

消息称大部分员工几乎都落入了骗子的圈套之中,搜狐员工打开附件提交了相关身份、金融信息后,其工资卡直接就被犯罪分子清零,有的员工甚至因此损失了十几万。由于涉案金额巨大,目前警方已经介入处理。

2022年5月25日,搜狐公司董事局主席兼CEO张朝阳终于对外回应此事,称事实并非网上传的那么严重。搜狐一个员工的内部邮箱密码被盗,骗子冒充财务部给员工发钓鱼邮件;技术部分已经紧急处理,资金总损失少于5万元;不涉及对公共服务的个人邮箱。

这给众人吃了一颗定心丸。当下,网络钓鱼邮件诈骗似乎越来越频繁,类似中招的企业也不在少数。问题的原因不仅仅是员工意识淡薄,还有企业IT系统在安全方面的薄弱和不足。此前,哔哩哔哩就被曝出遭遇钓鱼邮件诈骗,不同的是对方打着的是“2022年财政补贴”的旗号诱导B站员工扫描二维码;相同的是,被骗员工的工资卡余额也被转走了。

有网友表示,最近打工人太惨了,不仅要担心裁员,自己辛辛苦苦积攒的银行卡余额还被清空了。5月25日,搜狐员工被钓鱼邮件诈骗事件也登上微博热搜榜,引起了广泛网友的关注和讨论。

-银行卡里的钱是怎么被转走的?

有意思的是,当我和身边的朋友分享这个大瓜时,很多人对此有点无法理解,认为钱好好呆在银行卡里,怎么会因为一封邮件就被人转走了呢?甚至还有人提问,如果是四大行安全性会不会高一些?

事实上,这和钱在哪个银行没有任何关系,因为受害人是根据骗子的诱导,自己一步步把钱转给了对方。为了让大家更好地的理解钓鱼邮件诈骗,我们不妨代入一个假设的场景中,看看自己是否被骗。

在一个和平常没有任何区别的周三,你打开电脑准备上班,发现收到一封来自公司财务的邮件,里面的内容赫然是“XX公司5月员工工资补贴通知”。你的内心瞬间狂喜,在疫情肆虐的2022年,不少公司都发了令人羡慕的补贴,今天自家的公司终于也成为了人们眼中羡慕的对象。

此时,你还保留着一点戒备心理,于是你再次看了一下邮件域名,确实是公司的官方邮箱,于是,最后那一丝戒备也消失了。

按捺住心中的喜悦之情,你没有任何迟疑地打开了被命名为“工资补贴通知”的附件,发现让你填写银行卡的具体信息,包括银行卡号、身份信息和电话号码。由于平常公司报销就需要填写卡号等信息,于是你没有多想就直接把信息填进去了。

接下来,你发现还有最后一步,扫描附件中的二维码后即可领取补贴。当你扫描确认后,以为坐等补贴下发,但实际情况却是你的钱被骗子转走了。原因是木马中藏有病毒,会自动劫持验证码短信,也是通过验证码,骗子转走了你卡里所有的钱。

现在你应该清楚,为什么那么多人会被钓鱼邮件骗了吧。当你相信了这是一封公司发布的邮件,你就已经输了。出于对公司的信任,员工往往会打消许多疑虑,并填写各种隐私信息。倘若没有公司这层身份,类似的骗局很少有人会上当,这也是众人不理解被骗的原因——站在第三方视角审视,被骗的概率也会大大降低。

邮件系统安全越来越重要

近段时间以来,网络钓鱼邮件诈骗数量明显增多,且已呈现泛滥之势。

究其原因,钓鱼邮件诈骗的成本和门槛非常低,但是却并不意味着无效,相反这是一种最有效、最具迷惑性的攻击方法。一封精心伪装后钓鱼邮件,加上一些运气,往往会给攻击者带来了无比庞大的收益。

例如2016年,美国前国务卿、民主党潜在总统候选人希拉里,不就因为其竞选团队打开了一封钓鱼邮件而深陷其中,也就有了后来的邮件门事件,某种程度上来说,世界的格局都因此发生了微妙的变化。

正因为其中高额的收益,最终导致钓鱼邮件自诞生起便长盛不衰,以极强的生命力伴随着互联网的发展而发展。

据Coremail CAC邮件安全大数据中心监测的数据显示,自2022年3月1日以来的两个月内,CAC已经监测到数万封相类似的诈骗邮件,范围涉及高校、IT行业、制造业、外贸、服务业等各类企事业单位,经深度溯源发现此诈骗涉案金额高达上千万元。

其作案手法和搜狐事件相似度非常高,皆是通过企业邮箱发送打着“经济补贴”旗号的钓鱼邮件,诱导受害者扫描二维码,填写银行卡号、密码、账户余额等金融信息和身份证、手机号码等身份信息,一旦这些信息全部填写了,那么银行卡余额多半也就空了,具体如下图所示:

在这些案例中,除了一小部分贪图小便宜的人之外,大多数受害者被骗都是因为“这是公司发布的邮件”,于是放下了心中的戒备,才落入了犯罪分子的圈套中。

此次搜狐事件也给企业邮箱安全再次敲响了警钟。作为企业传递信息的重要方式,邮件在企业中有着重要的作用,邮箱安全直接关系着企业安全。试想一下,倘若攻击者不是利用邮件诈骗,而是在附件中隐藏了勒索病毒,那么在员工点开附件后,离公司电脑全部中毒大概也就不远了。一旦被勒索病毒入侵,轻则信息和数据被锁住,重则直接威胁企业的运营。

在每年的攻防演练中,邮箱也是攻守双方关注的重点,并常常成为发起攻击的突破口和跳板。根据历年的邮件钓鱼报告的数据来看,每年中招的个人和企业都不在少数,这应该引起企业的重视,强化邮件安全已是刻不容缓。

强化安全意识,筑牢最后一道防线

有专家表示,在应对电子邮件钓鱼方面,员工安全意识才是最强大、最有效的措施,也是企业邮箱安全最后一道防线。

纵观各种形式和段位的钓鱼邮件,其最本质的核心还是利用了人性的弱点,其中的区别在于用哪种方式对邮件进行伪装,最终诱导收件人下载某个附件或点击某个链接。换句话说,只要收件人的安全意识足够高,那么自然可以识破钓鱼邮件的伎俩,理论上不会中招任何的钓鱼邮件。

因此,定期为员工举办钓鱼邮件安全意识培训非常有必要,但要注意的是,此类培训最忌讳流于表面功夫,而是应调查当下常见的钓鱼邮件形式,针对性的进行培训。例如近段时间以“绩效考核”、“工资补贴”、“疫情补贴”为由的钓鱼邮件非常多,如果企业组织针对此类钓鱼邮件的培训,那么将大大降低员工中招的概率。

同时,还要不定期的进行钓鱼邮件测试,而不是在培训结束之后就立刻进行。在测试过程中,测试者应站在钓鱼邮件发起者的角度,针对性的制作高伪装度的钓鱼邮件,事后统计中招的员工进行意识教育,真正提升企业整体的安全意识。

目前很多高校已经在进行钓鱼邮件测试。例如清华大学就曾制作了一封高质量的钓鱼邮件,并以技术部的名义发给全校师生,其破绽在于发件人地址和清华大学邮件地址只有细微的不同。

一旦有人相信邮件内容,并在链接中填写了账号和密码后,就会收到《2021年钓鱼邮件演练之开“奖”说明》:我们不幸地通知您!由于您在本次演练中,未能第一时间识别出钓鱼邮件,因此来到了这个页面。”

通过这样的“记忆深刻”的钓鱼邮件测试,清华大学师生表示既有趣又富有教育意义,也让自己对钓鱼邮件有了更深的认识。

最后和大家分享一些个人防钓鱼邮件tips。

1、看发件人地址。很多钓鱼邮件都会伪装成本单位域名、上司、财务部门、系统管理员账号,此时要仔细甄别发件地址,防止上当受骗。

2、看发件的日期。政策邮件通常接收时间在工作时间内,如果收到邮件是在非正常时间,例如凌晨一两点,需要提高警惕。

3、看正文目的。很多钓鱼邮件往往以中奖、工资发放有问题、系统管理员调整权限等为噱头,让收件人点击链接或下载文件,或者是要求填写邮件账号密码等,基本都是钓鱼邮件。

4、看正文内容。不要轻易点邮件中的链接地址,也不要点击正文中的退订按钮,这些很有可能都是虚假的,或者已经被植入恶意代码。

5、看附件内容。不要随意点击下载邮件中的附件,word、pdf、excel、PPT、rar、exe等文件都可能植入木马或间谍程序。

希望打工人永远不会遭遇电子邮件诈骗,也希望打工人不再经历银行卡余额瞬间清零的emo时刻。

精彩推荐

原文始发于微信公众号(FreeBuf):网传搜狐遭遇史诗级邮件诈骗,张朝阳回应来了

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论