文章来源:奇安信攻防社区(whyubullyme)

原文地址:https://forum.butian.net/share/1125

0x01 前言

这是一次小程序的漏洞挖掘,漏洞在测试期间已上报。

0x02 思路

访问排行榜

从数据包中可以看到openid泄露,这里其实泄露了很多openid,为了方便只截了一个,接下来配合积分兑换越权使用他人账户兑换物品

out2******

进行礼物兑换,换个可乐勋章

可以看到地址信息是空的,没有地址无法购买,而添加地址进行的认证是使用的OpenSession进行验证,无法越权上传地址,所以只能通过欺骗前端绕过填写地址,经过数据包读取,发现是生成订单时返回的地址信息addressInfo为空,则可以通过修改订单的响应数据包,将创建订单时返回的地址数据替换为我们的地址数据。

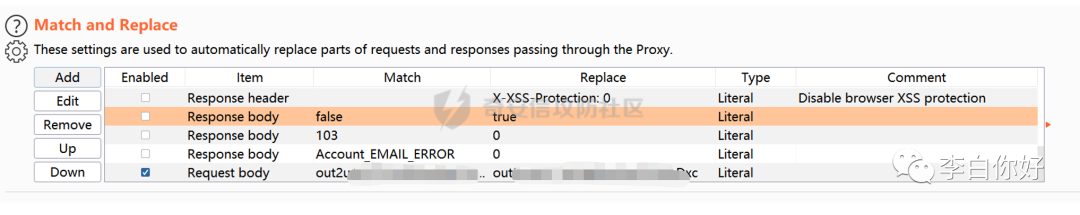

可以看到目前的请求数据包中的openid和响应中的addressinfo都被替换为了我们的原数据包:

替换后的数据包:

得到响应

直接兑换成功,实现越权使用他人积分购买商品

可以看到我本人是没有奖品兑换记录和积分的,无法购买到该商品,所有的积分扣除计算都来自于其他用户

往期推荐

原文始发于微信公众号(李白你好):一次信息泄露到越权支付的实战

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论