最近获得了一批打击网络犯罪指标,打击BC杀猪盘,授权安排开干!

0X00 歪打正着

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

挨个访问能扫描出来的目录与文件发现并没有太大作用,不过发现了后台地址。phpmyadmin访问500。

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

试了下8888,123456之类的都提示错误,当场关闭。

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

尝试子域名爆破也只有一个。Nmap扫描也没有什么发现。

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

0X01 寻找同类型网站以及源码

这种搞诈骗的很少会开发肯定源码是从网上下载找人搭建的,不常见就是特征,于是搜索了下。

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

0X02 开始审计

这么多网站那源码肯定烂大街了,于是花了点时间找到了源码,尝试审计。

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

下载回来源码用seay扫描下,源码又太大我也懒得去本地搭建,直接用源码对着目标进行怼。

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

从中发现了个fileupload.php文件好像有点问题。

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

访问目标发现也存在该文件。把该文件提取出来到本地搭建的环境中做测试。

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

直接访问会自动创建出upload和upload_tmp两个文件夹,这玩意是个demo这个点其实看起来更像个后门。

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

继续往下看发现一些判断,可以表单上传名就为file。

文件上传

其他的就不用管了,直接改个上传表单。只要加上参数name和file就行了。

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

上传后没有返回路径但是在upload下已经存在aaa.php文件。

SQL注入

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

变量中where的值又是来自request中,并且上面的checkinput中也没有检测type的值。

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

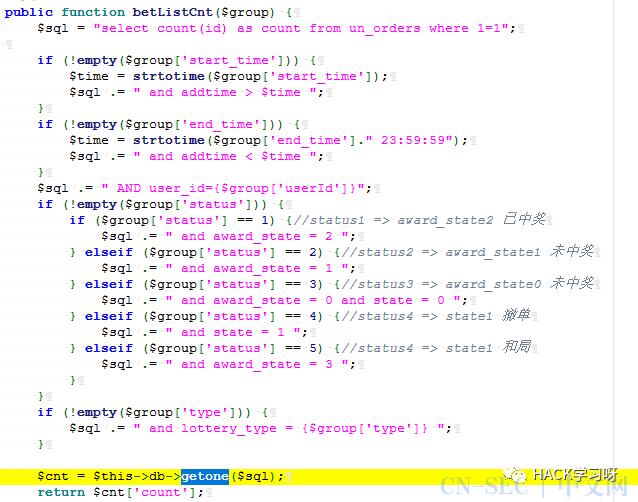

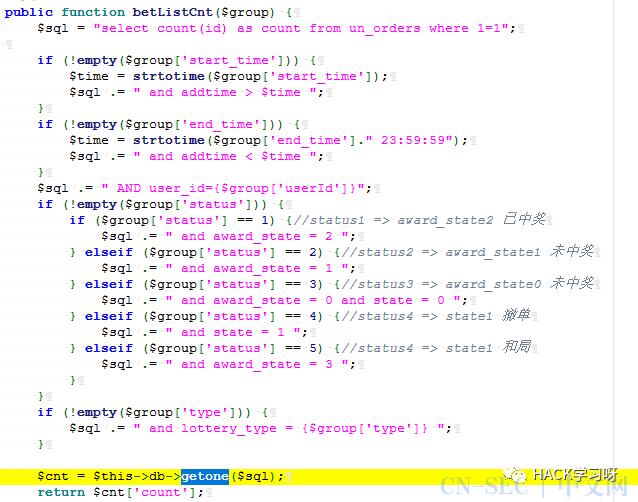

跟入betListCnt

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]() 没有任何处理就直接带入查询了,类似点还有许多。

没有任何处理就直接带入查询了,类似点还有许多。

0X03 验证审计到的漏洞

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

发现有6379端口但是不是root用户启动的redis

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

为了方便我就用msf上线了这台机器。然后寻找对应的提权exp。

0X04 尝试提权

找到这两个CVE-2019-13272、CVE-2017-16995

当我在github上找利用工具的时候,我想起msf其实也自带提权的。

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]() 成功返回一个root权限的会话,提权完毕。

成功返回一个root权限的会话,提权完毕。

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

![实战 | BC杀猪盘渗透一条龙 实战 | BC杀猪盘渗透一条龙]()

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

点赞

http://cn-sec.com/archives/142966.html

复制链接

复制链接

-

左青龙

- 微信扫一扫

-

-

右白虎

- 微信扫一扫

-

没有任何处理就直接带入查询了,类似点还有许多。

没有任何处理就直接带入查询了,类似点还有许多。 成功返回一个root权限的会话,提权完毕。

成功返回一个root权限的会话,提权完毕。

评论