在本文中,我们将讨论在SNMP协议上进行资产信息收集。如您所知,SNMP 揭示了太多有关目标的信息,这些信息可能导致攻击者破坏目标网络,该攻击思路可以利用到车联网安全等领域

SNMP 概述

目前有许多可用的协议,SNMP是最不为人所知的协议之一。SNMP允许我们管理计算机和网络设备。

SNMP 是无状态的,并且是面向数据报的。它允许人们管理网络中的计算机。托管计算机将具有与管理器计算机通信的代理。这些代理将向管理器发送信息,该管理器将存储在称为管理信息库 (MIB) 的数据库中,该数据库是在网络中的每个 SNMP 设备上收集的信息的分层组织。

对于在网络内获取SNMP信息的黑客来说,这种多汁的信息非常宝贵。黑客能够针对此数据库以获取有关网络上主机的信息,例如:

1、用户:这可以描述用户帐户的数量及其名称。用户组和帐户创建信息也可以使用 SNMP 获取

3、已安装的软件:可以使用SNMP轻松地从目标计算机获取已安装的软件列表。在确定已安装软件的版本以进行更有针对性的攻击时,这可能非常有价值

2、开放端口:黑客可以通过查询SNMP信息来确定具有更隐蔽性的开放端口,而不是进行主动扫描,这可能会将其泄露给系统管理员和其他人 SNMP 通信与协议数据单元 (PDU) 进行,其中有几种不同的类型。其中包括:

获取请求:此 PDU 由 SNMP 管理器发送,用于检索 PDU 中指定的一个或多个请求的 MIB 变量 设置请求:此 PDU 由 SNMP 管理器发送,以使用 PDU 中指定的值设置 PDU 中指定的一个或多个 MIB 变量 GetNextRequest:此 PDU 由 SNMP 管理器发送,用于检索 PDU 中指定的下一个 MIB 变量。PDU 中可以有多个请求。此 PDU 主要由 SNMP 管理器用于遍历 SNMP 代理 MIB「SNMP 版本」目前使用的SNMP主要有三个版本。它们的区别在于它们的实现和通过社区字符串的安全性。社区字符串类似于密码,其中通过“私有”社区字符串向经理进行身份验证。

以下是不同的 SNMP 版本:

SNMPv1:此版本的SNMP在安全性方面极差,因为它使用明文身份验证。此处的社区字符串默认设置为“公共” SNMPv2:此版本的SNMP在性能和安全性方面比v1有所改进。但是,它与v1不反向兼容,因此未被广泛采用 SNMPv3:此版本的SNMP在安全性和性能方面比v1和v2有了很大的改进。它引入了完整性检查和加密。然而,它仍然没有在许多组织中得到广泛实施。使用“公共”社区字符串,可以查询MIB以获取网络中特定主机的信息。我们还可以使用“私有”社区字符串对网络上的系统进行配置更改。

攻击SNMP

Kali Linux 中常见的 SNMP 查询工具之一是 snmp-check。如上所述,该工具使我们能够从目标中收集大量信息,甚至更多。Metasploit还在其数据库中加载了默认MIB的列表。它使用它们根据获得的访问级别查询设备以获取更多信息。

要启动 snmp-check,请打开 Kali Linux 终端并键入“snmp-check”

现在,我们将从目标主机查询一些信息。此信息是从目标主机的 MIB 查询的。请务必注意,这仅适用于 SNMPv1 和 SNMPv2,而不适用于 SNMPv3。

从目标获取信息

现在让我们来看看如何从网络中的目标收集多汁的信息。我们决定在本地网络中使用目标打印机来查询可访问的信息。下面的屏幕截图显示了我们在通过打印机 IP 地址的 snmp 检查后能够获得的内容。

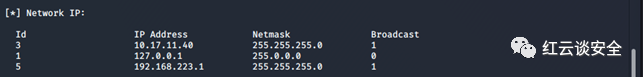

我们还可以在下面看到我们能够读取网络信息:

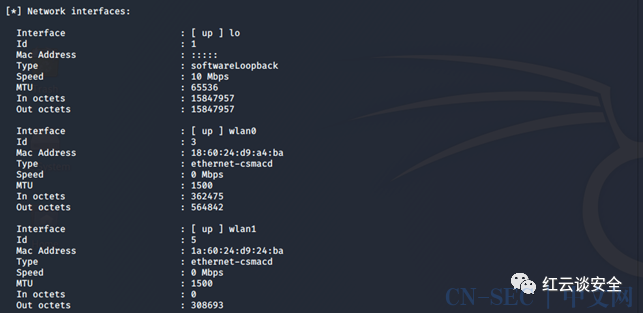

我们还能够查看网络接口信息:

我们还能够查看网络接口信息: 该工具还允许我们查看设备信息:

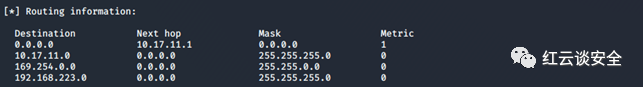

该工具还允许我们查看设备信息: 正如我们在上面看到的,我们能够查明正在使用的打印机的确切系列及其当前状态。我们还可以查看网络路由信息,如以下屏幕截图所示:

正如我们在上面看到的,我们能够查明正在使用的打印机的确切系列及其当前状态。我们还可以查看网络路由信息,如以下屏幕截图所示: 上面访问的信息可能会有很大的差异。我们访问了一个车门解锁装置,得到了几乎相似的结果。如下所示:

上面访问的信息可能会有很大的差异。我们访问了一个车门解锁装置,得到了几乎相似的结果。如下所示:

现在让我们简要讨论一下如何防止基于 SNMP 的攻击。

防御基于 SNMP 的攻击

为了防止基于 SNMP 的攻击,我们需要确保已启用 SNMP 但不需要它的设备必须将其禁用。如果网络中不需要 SNMP,还必须在网络外围阻止它。

此外,默认 SNMP 社区读取字符串必须从公共更改,默认社区写入字符串必须从私有更改。这些必须更改为不同的更长且更难猜测的字符串。

最后一步是升级到 SNMP v3,它比 v1 和 v2 安全得多。

如果允许SNMP保持打开状态,黑客就能够获取诸如ARP表网络信息,用户名和打开的TCP端口之类的信息,从而可以进一步攻击系统。

原文始发于微信公众号(红云谈安全):利用SNMP协议信息收集

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论