在经过2天紧张激励的拉锯战后,第四题历时2天,最终于今日(24号)中午12点正式关闭攻击通道。

此题共有1901人围观,并在开赛后的4.5小时左右,tekkens战队遥遥领先,夺下首旗,获取一血额外加分。打打酱油战队紧随其后,夺得第2名。第3名的竞争异常激烈,最终ReZero战队以微弱的优势胜出。但不容小觑的是,ReZero战队仍然稳坐总排行第1名的宝座。

截止赛题关闭,累计共有12支战队攻破成功!恭喜!

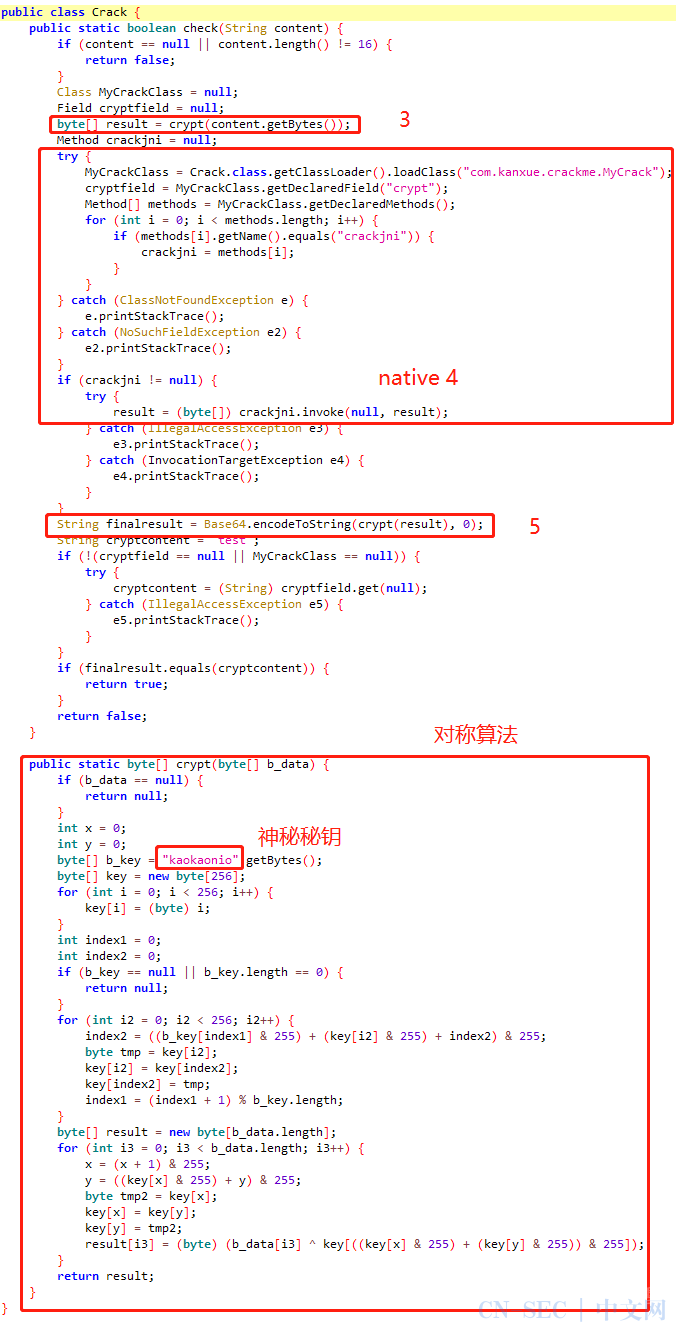

此题设计新颖,作者巧妙的结合了常用的对称加密算法,分别在native层和java层进行变形实现,具备一定程度的反调试等设计,在给进攻方提供小阻碍的同时,也全面考察了答题者的技术深度与广度。

题目后期更是别出心裁的设计了一些小技巧,进一步考察了进攻方的细心能力。

解出小彩蛋flag{tryagain??},既说明了答题者此时的解密算法已无误,又隐晦的暗示和鼓励了答题者要再接再厉。吃透本题后,相信每一位答题者都会有所收获。

设计思路由作者 hanbingle 提供。

题目设计思路:

通过对ART对类函数的调用流程进行hook,实现java函数的功能复用,即实现java函数的字节码修改.

解题思路:

需要定位出被修改的java函数的字节码内容,分析出每一次变化时导致的函数的功能。(当前只针对Andorid 7,7.1,8,8.1,9.0进行了适配,需要在这几种andorid系统版本的手机上运行)

正确答案:flag{thisiskey!}

颤巍巍地拿起新APK,慢条斯理地投入jadx,可以比较困难地分析出逻辑。

输入的flag反射调用Crack.check()对称加密一波crypt(flag.getBytes())native crackjni(bytes[] crypt(flag.getBytes()))再加密一波native洗礼后的bytes[],过一遍->crypt,再->base64加密下自欺欺人对比一下?otVvmpP4ZI58pqB26OTaYw==,看起来也就这样

/*** S盒*/static const int S[16][16] = { 0x63, 0x7c, 0x77, 0x7b, 0xf2, 0x6b, 0x6f, 0xc5, 0x30, 0x01, 0x67, 0x2b, 0xfe, 0xd7, 0xab, 0x76, 0xca, 0x82, 0xc9, 0x7d, 0xfa, 0x59, 0x47, 0xf0, 0xad, 0xd4, 0xa2, 0xaf, 0x9c, 0xa4, 0x72, 0xc0, 0xb7, 0xfd, 0x93, 0x26, 0x36, 0x3f, 0xf7, 0xcc, 0x34, 0xa5, 0xe5, 0xf1, 0x71, 0xd8, 0x31, 0x15, 0x04, 0xc7, 0x23, 0xc3, 0x18, 0x96, 0x05, 0x9a, 0x07, 0x12, 0x80, 0xe2, 0xeb, 0x27, 0xb2, 0x75, 0x09, 0x83, 0x2c, 0x1a, 0x1b, 0x6e, 0x5a, 0xa0, 0x52, 0x3b, 0xd6, 0xb3, 0x29, 0xe3, 0x2f, 0x84, 0x53, 0xd1, 0x00, 0xed, 0x20, 0xfc, 0xb1, 0x5b, 0x6a, 0xcb, 0xbe, 0x39, 0x4a, 0x4c, 0x58, 0xcf, 0xd0, 0xef, 0xaa, 0xfb, 0x43, 0x4d, 0x33, 0x85, 0x45, 0xf9, 0x02, 0x7f, 0x50, 0x3c, 0x9f, 0xa8, 0x51, 0xa3, 0x40, 0x8f, 0x92, 0x9d, 0x38, 0xf5, 0xbc, 0xb6, 0xda, 0x21, 0x10, 0xff, 0xf3, 0xd2, 0xcd, 0x0c, 0x13, 0xec, 0x5f, 0x97, 0x44, 0x17, 0xc4, 0xa7, 0x7e, 0x3d, 0x64, 0x5d, 0x19, 0x73, 0x60, 0x81, 0x4f, 0xdc, 0x22, 0x2a, 0x90, 0x88, 0x46, 0xee, 0xb8, 0x14, 0xde, 0x5e, 0x0b, 0xdb, 0xe0, 0x32, 0x3a, 0x0a, 0x49, 0x06, 0x24, 0x5c, 0xc2, 0xd3, 0xac, 0x62, 0x91, 0x95, 0xe4, 0x79, 0xe7, 0xc8, 0x37, 0x6d, 0x8d, 0xd5, 0x4e, 0xa9, 0x6c, 0x56, 0xf4, 0xea, 0x65, 0x7a, 0xae, 0x08, 0xba, 0x78, 0x25, 0x2e, 0x1c, 0xa6, 0xb4, 0xc6, 0xe8, 0xdd, 0x74, 0x1f, 0x4b, 0xbd, 0x8b, 0x8a, 0x70, 0x3e, 0xb5, 0x66, 0x48, 0x03, 0xf6, 0x0e, 0x61, 0x35, 0x57, 0xb9, 0x86, 0xc1, 0x1d, 0x9e, 0xe1, 0xf8, 0x98, 0x11, 0x69, 0xd9, 0x8e, 0x94, 0x9b, 0x1e, 0x87, 0xe9, 0xce, 0x55, 0x28, 0xdf, 0x8c, 0xa1, 0x89, 0x0d, 0xbf, 0xe6, 0x42, 0x68, 0x41, 0x99, 0x2d, 0x0f, 0xb0, 0x54, 0xbb, 0x16 };/*** 逆S盒*/static const int S2[16][16] = { 0x52, 0x09, 0x6a, 0xd5, 0x30, 0x36, 0xa5, 0x38, 0xbf, 0x40, 0xa3, 0x9e, 0x81, 0xf3, 0xd7, 0xfb, 0x7c, 0xe3, 0x39, 0x82, 0x9b, 0x2f, 0xff, 0x87, 0x34, 0x8e, 0x43, 0x44, 0xc4, 0xde, 0xe9, 0xcb, 0x54, 0x7b, 0x94, 0x32, 0xa6, 0xc2, 0x23, 0x3d, 0xee, 0x4c, 0x95, 0x0b, 0x42, 0xfa, 0xc3, 0x4e, 0x08, 0x2e, 0xa1, 0x66, 0x28, 0xd9, 0x24, 0xb2, 0x76, 0x5b, 0xa2, 0x49, 0x6d, 0x8b, 0xd1, 0x25, 0x72, 0xf8, 0xf6, 0x64, 0x86, 0x68, 0x98, 0x16, 0xd4, 0xa4, 0x5c, 0xcc, 0x5d, 0x65, 0xb6, 0x92, 0x6c, 0x70, 0x48, 0x50, 0xfd, 0xed, 0xb9, 0xda, 0x5e, 0x15, 0x46, 0x57, 0xa7, 0x8d, 0x9d, 0x84, 0x90, 0xd8, 0xab, 0x00, 0x8c, 0xbc, 0xd3, 0x0a, 0xf7, 0xe4, 0x58, 0x05, 0xb8, 0xb3, 0x45, 0x06, 0xd0, 0x2c, 0x1e, 0x8f, 0xca, 0x3f, 0x0f, 0x02, 0xc1, 0xaf, 0xbd, 0x03, 0x01, 0x13, 0x8a, 0x6b, 0x3a, 0x91, 0x11, 0x41, 0x4f, 0x67, 0xdc, 0xea, 0x97, 0xf2, 0xcf, 0xce, 0xf0, 0xb4, 0xe6, 0x73, 0x96, 0xac, 0x74, 0x22, 0xe7, 0xad, 0x35, 0x85, 0xe2, 0xf9, 0x37, 0xe8, 0x1c, 0x75, 0xdf, 0x6e, 0x47, 0xf1, 0x1a, 0x71, 0x1d, 0x29, 0xc5, 0x89, 0x6f, 0xb7, 0x62, 0x0e, 0xaa, 0x18, 0xbe, 0x1b, 0xfc, 0x56, 0x3e, 0x4b, 0xc6, 0xd2, 0x79, 0x20, 0x9a, 0xdb, 0xc0, 0xfe, 0x78, 0xcd, 0x5a, 0xf4, 0x1f, 0xdd, 0xa8, 0x33, 0x88, 0x07, 0xc7, 0x31, 0xb1, 0x12, 0x10, 0x59, 0x27, 0x80, 0xec, 0x5f, 0x60, 0x51, 0x7f, 0xa9, 0x19, 0xb5, 0x4a, 0x0d, 0x2d, 0xe5, 0x7a, 0x9f, 0x93, 0xc9, 0x9c, 0xef, 0xa0, 0xe0, 0x3b, 0x4d, 0xae, 0x2a, 0xf5, 0xb0, 0xc8, 0xeb, 0xbb, 0x3c, 0x83, 0x53, 0x99, 0x61, 0x17, 0x2b, 0x04, 0x7e, 0xba, 0x77, 0xd6, 0x26, 0xe1, 0x69, 0x14, 0x63, 0x55, 0x21, 0x0c, 0x7d };

# 根据此算法直接计算出初始44*4矩阵空间{0x6b616f6b, 0x616f6e69, 0x6b616f6b, 0x616f6e69, 0xc2fe9684, 0xa391f8ed, 0xc8f09786, 0xa99ff9ef, 0x1b674957, 0xb8f6b1ba, 0x7006263c, 0xd999dfd3, 0xf1f92f62, 0x490f9ed8, 0x3909b8e4, 0xe0906737, 0x997cb583, 0xd0732b5b, 0xe97a93bf, 0x09eaf488, 0x0ec37182, 0xdeb05ad9, 0x37cac966, 0x3e203dee, 0x99e45930, 0x475403e9, 0x709eca8f, 0x4ebef761, 0x778cb61f, 0x30d8b5f6, 0x40467f79, 0x0ef88818, 0xb6481bb4, 0x8690ae42, 0xc6d6d13b, 0xc82e5923, 0x9c833d5c, 0x1a13931e, 0xdcc54225, 0x14eb1b06, 0x432c52a6, 0x593fc1b8, 0x85fa839d, 0x9111989b}

String testResult1 = "ZmxhZ3RyeWFnYWluP30=";byte[] so_output_result1 = crypt(decoder.decodeBuffer(testResult1));System.out.println(testResult1);System.out.println(Arrays.toString(so_output_result1));System.out.println(bytesToHex(so_output_result1));// [3, -7, -126, 26, 122, 0, -31, -69, 58, -29, 67, 64, 67, 108]// 0x03, 0xF9, 0x82, 0x1A, 0x7A, 0x00, 0xE1, 0xBB, 0x3A, 0xE3, 0x43, 0x40, 0x43, 0x6CString testResult2 = "l+x7fKd2FBaaEY4NV4309A==";System.out.println(testResult2);byte[] so_output_result2 = crypt(decoder.decodeBuffer(testResult2));System.out.println(Arrays.toString(so_output_result2));System.out.println(bytesToHex(so_output_result2));// [-14, 121, -104, 1, -87, 4, -116, -52, -57, -109, -92, 35, 43, -100, -36, -36]// 0xF2, 0x79, 0x98, 0x01, 0xA9, 0x04, 0x8C, 0xCC, 0xC7, 0x93, 0xA4, 0x23, 0x2B, 0x9C, 0xDC, 0xDC

4、AES解密

这里就不放了,网上通用解密方法就可以,更改好上面的扩展秘钥空间,配合逆Sbox解密,得到输入进native的16位byte[],再次java层crypt解密,一套小寸拳,乱码这不就出现了么~

5、来吧来吧,把坑埋了吧

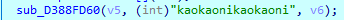

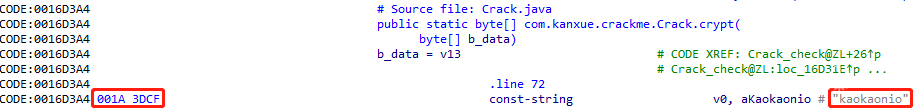

看看这一段神秘的代码:

可以发现这是一个Smali的字符串赋值操作,对比下google官方解释可以知道,上面的代码就是把原来的3DCF修改为3DD3。

Dalvik 字节码:

public static byte[] crypt_fix(byte[] b_data) {if (b_data == null) {return null;}int x = 0;int y = 0;byte[] b_key = "keepGoing".getBytes();byte[] key = new byte[256];for (int i = 0; i < 256; i++) {key[i] = (byte) i;}int index1 = 0;int index2 = 0;if (b_key == null || b_key.length == 0) {return null;}for (int i2 = 0; i2 < 256; i2++) {index2 = ((b_key[index1] & 255) + (key[i2] & 255) + index2) & 255;byte tmp = key[i2];key[i2] = key[index2];key[index2] = tmp;index1 = (index1 + 1) % b_key.length;}byte[] result = new byte[b_data.length];for (int i3 = 0; i3 < b_data.length; i3++) {x = (x + 1) & 255;y = ((key[x] & 255) + y) & 255;byte tmp2 = key[x];key[x] = key[y];key[y] = tmp2;result[i3] = (byte) (b_data[i3] ^ key[((key[x] & 255) + (key[y] & 255)) & 255]);}return result;}

使用crypt_fix函数解密,得到了正确的native byte[]输出结果:String testResult2 = "l+x7fKd2FBaaEY4NV4309A==";System.out.println(testResult2);byte[] so_output_result2 = crypt_fix(decoder.decodeBuffer(testResult2));System.out.println(Arrays.toString(so_output_result2));System.out.println(bytesToHex(so_output_result1));{40, -128, -114, -30, 10, -79, 122, 37, -62, 22, 120, 86, 58, 74, 127, -85}将这个byte[]进行AES解密得到:{3, -7, -126, 26, 117, 6, -16, -77, 46, -21, 89, 69, 25, 104, 9, 85}再使用原来的crypt函数解密得到flag:byte[] result = {3,-7,-126,26,117,6,-16,-77,46,-21,89,69,25,104,9,85};String flag = new String(crypt(result));System.out.println(flag);flag{thisiskey!}

现在第五题已经开放,快来继续挑战自己吧!

你的好友秀秀子拍了拍你

并请你点击阅读原文,参与挑战!

本文始发于微信公众号(看雪学院):2020 KCTF秋季赛 | 第四题点评及解题思路

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论