https://confluence.atlassian.com/security/cve-2023-22515-broken-access-control-vulnerability-in-confluence-data-center-and-server-1295682276.html

外部攻击者可能利用可公开访问的 Confluence 数据中心和服务器实例中的先前未知的漏洞来创建未经授权的 Confluence 管理员帐户并访问 Confluence 实例。

-

< 8.0.5 -

< 8.1.5 -

< 8.2.4 -

< 8.3.3 -

< 8.4.3 -

< 8.5.2

https://www.atlassian.com/software/confluence/download-archives

https://l4yn3.github.io/2019/04/20/Confluence-漏洞分析环境搭建/

而在setupalreadysetup.vm中使用了这个变量;

向 URL 中传入参数/server-info.action?bootstrapStatusProvider.applicationConfig.setupComplete=false,返回 success;

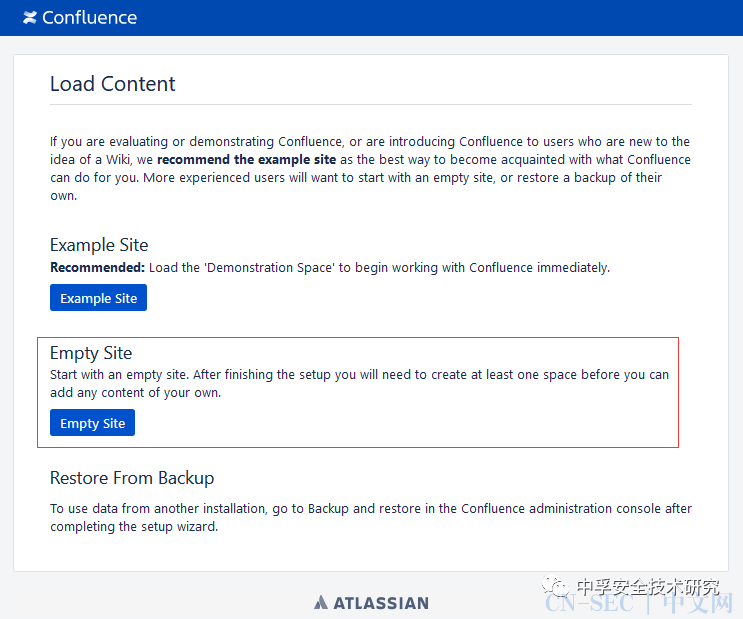

再访问/setup/setupadministrator-start.action,就可以重新创建管理员账号了。

https://exp10it.cn/2023/10/atlassian-confluence-cve-2023-22515-分析/

原文始发于微信公众号(中孚安全技术研究):Confluence 数据中心和服务器中的访问控制漏洞(CVE-2023-22515)

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论