Windows下系统应急: 首先 断网~

一、检测阶段

1. 备份Web页面

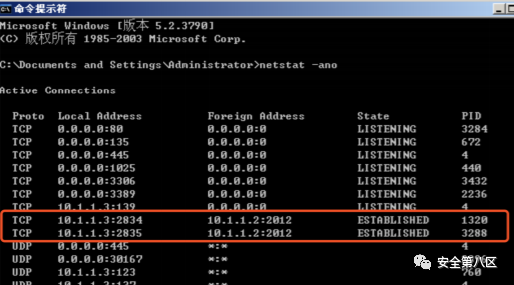

2. 查找隐藏账户

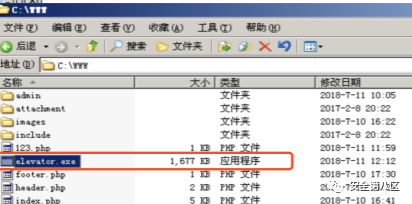

3. 查找可疑进程

4. 查杀Webshell

5. 分析中间件日志

二、抑制阶段

1.删除非法修改的信息等

2.删除非法添加的账户

3.关闭异常进程

4.删除后门文件

5.根除阶段

(1)修改服务器超级管理员账户密码

(2)修改网站后台管理员账户密码

(3)修复漏洞

(4)更改后台地址

6.接入网络恢复访问

Linux下系统应急: 首先 断网~

一、 检测阶段

1. 备份web页面

2. 查找隐藏账户

3. 查找可疑进程

4. 查看历史命令

5. 查看登录信息

6. 检查内核后门

7. 查找Webshell

(1) docker cp /home/test/桌面/hm xxx:/var/www./hm scan /var/www 通过查杀没有发现Webshell

(2)find ./ -ctime -1 -name “*.php” 查找一天内修改过的php文件

8. 分析中间件日志在 /etc/httpd/conf目录找到access_log文件查看日志,发现黑客执行的eval命令,判断某CMS是在search.php上有命令执行漏洞,黑客直接通过该漏洞执行了一句话木马

二、抑制阶段

1.删除webshell

三、根除阶段

1.更改服务器管理员账户密码

3.修复漏洞

4.更改网站后台地址

5.重新接入网络

本文始发于微信公众号(渗透云笔记):应急响应之Windows、Linux

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论