from:http://zone.wooyun.org/content/23827

相比大家都听过S.E.T社会工程学工具包吧,与其说是一个工具包,我个人理解更像是个框架,里面功能非常丰富,但是安装使用不太便捷小巧,入门不太容易,借此,容我推荐一款老外写的阉割版钓鱼工具Weeman。

之前我在FQ的时候无意间在老外的博客发现这么个东西,百度了一下,国内很少甚至可以说没有介绍,估计是太low了,功能很简洁,先看看吧

只有四条命令show : show default settings. #显示默认配置

set : set value for option (set <option> <value>). #设定目标的url以及登录页面(我英文烂,你可以这么理解吧)

run : start the server. #(启动服务)

clear : clear screen. #(清屏,然并卵)

help : show help or (help <option>.) #显示使用说明以及对象

quit : quit. #退出

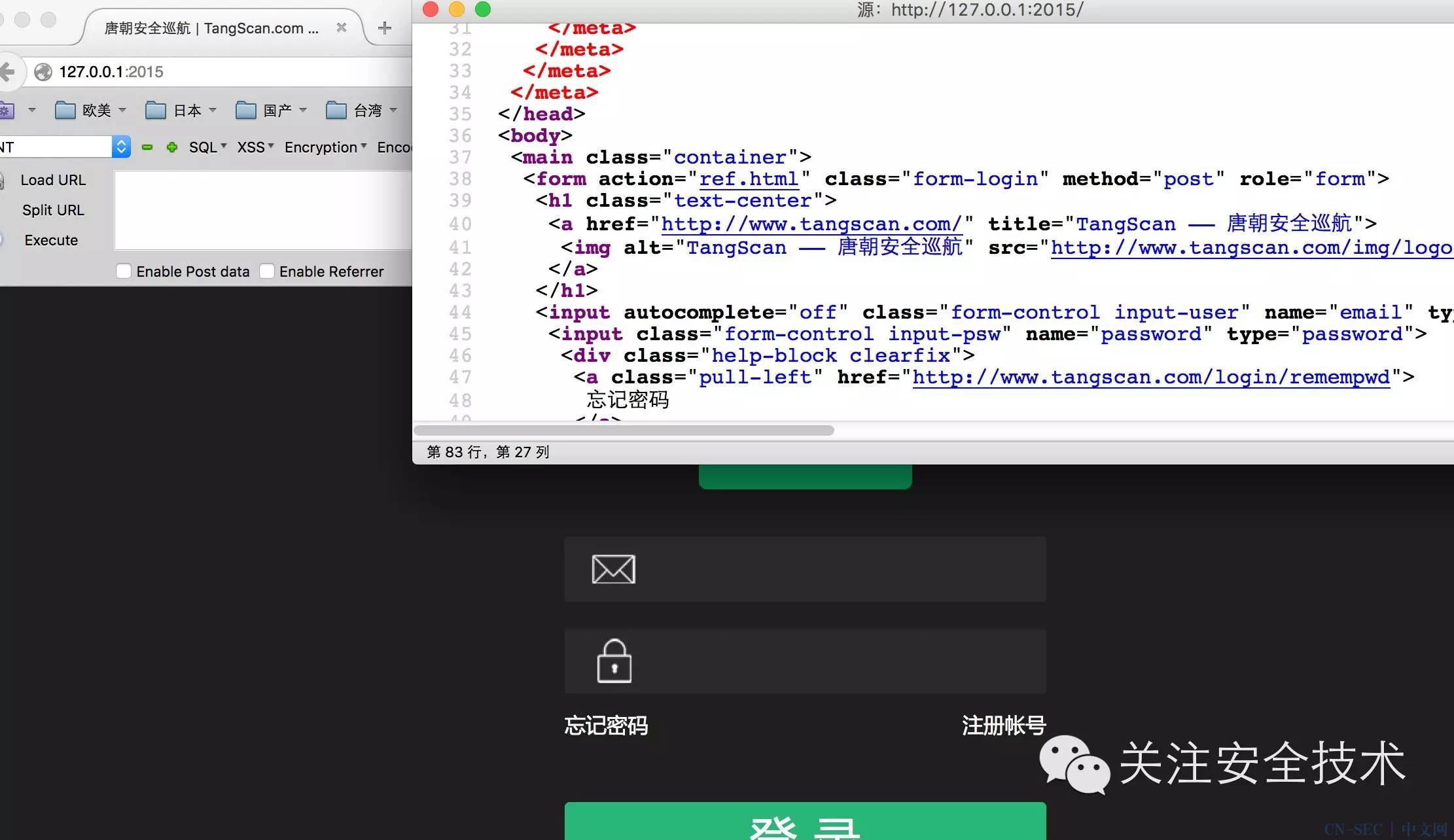

以下拿Tangscan做个案例.

先拿到登录页面,然后通过抓包获取其登录接口。

( weeman ) : set url http://www.tangscan.com/login #设置静态页面,即登录页面

( weeman ) : set action_url http://www.tangscan.com/login/login #活动页面,即跳转页面,登录接口。

( weeman ) : set port 2015 #设置运行端口

( weeman ) : run #执行脚本

接着访问127.0.0.1:2015

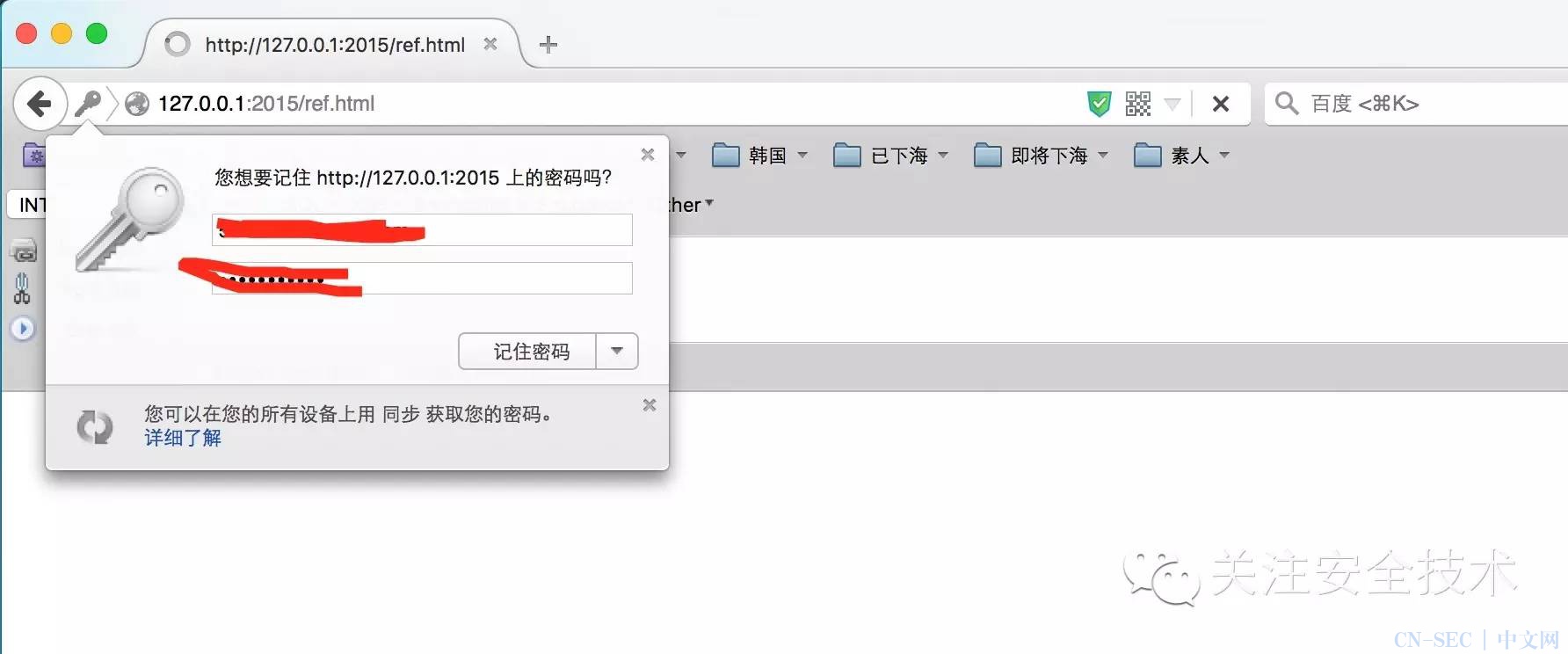

然后输入帐号密码,可以看到这里已经抓到账户密码了

好玩的地方在于,就算拿输入正确密码,也可以直接正常登录跳转到正常页面中。

密码也可以正常抓取

源码会下载在根目录

抓到的密码也在根目录下保存。

最后是显示一个历史纪录

其实就是四条命令,上面只是详细说明了一些步骤。。

一个成功案例

在一次周末中,我在拿到内网中一个服务器,为了不打草惊蛇,并没有嗅探,我使用该方法,抓取某个内网系统,然后把自己服务器的地址再以邮件的形式群发给其他企业人员,声称原服务器遭到黑客攻击,临时转移到其他服务器上,请尽快修改密码。

然后。。。哗啦啦的一堆密码就来了,服务器地址也的确是自己公司的服务器啊,也可以的确正常登录。一般人很难辨认。

#测试环境

Linux (any)

Mac (any)

Windows (Not tested)

#安装环境

Python <= 2.7.

Python BeautifulSoup 4

下载地址:https://github.com/Hypsurus/weeman

本文始发于微信公众号(关注安全技术):傻瓜式通用钓鱼工具Weeman1.5-GreenTree

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论