文件解析漏洞,是指Web容器(Apache、nginx、iis等)在解析文件时出现了漏洞,以其他格式执行出脚本格式的效果。从而,黑客可以利用该漏洞实现非法文件的解析。

**总结一些常见服务器(WEB server)的解析漏洞

Apache解析漏洞

多后缀

产生原因

在Apache1.x,2.x中Apache 解析文件的规则是从右到左开始判断解析,如果后缀名为不可识别文件解析,就再往左判断。

因此我可以上传一个test.php.qwea文件绕过验证且服务器依然会将其解析为php。

Apache能够认识的文件在mime.types文件里

修复方案

后缀验证尽量使用白名单的方式,这样即使使用不存在的后缀名,也无法绕过。

配置问题导致漏洞

产生原因

- 如果在 Apache 的 conf 里有这样一行配置

AddHandler php5-script .php这时只要文件名里包含.php 即使文件名是 test2.php.jpg 也会以 php 来执行。 - 如果在 Apache 的 conf 里有这样一行配置

AddType application/x-httpd-php .jpg即使扩展名是 jpg,一样能以 php 方式执行。

修复方案

1. apache配置文件,禁止.php.这样的文件执行,配置文件里面加入

1 |

<Files ~ “.(php.|php3.)”> |

2.用伪静态能解决这个问题,重写类似.php.\*这类文件,打开apache的httpd.conf找到LoadModule rewrite_module modules/mod_rewrite.so

把#号去掉,重启apache,在网站根目录下建立.htaccess文件,代码如下:

1 |

<IfModule mod_rewrite.c> |

附:Apache的模块配置

Apache 本身的架构是一个核心+外围的 Module,它的配置也遵循这个结构, mod_rewrite是其中一个模块,语法规则如下:

1 |

<IfModule mod_rewrite.c > |

罕见后缀

Apache配置文件中会有.+.ph(p[345]?|t|tml)此类的正则表达式,被php程序执行的文件名要符合正则表达式,否则就算Apache把某文件当php程序,php自己不认它,也是无用。

也就是说php3,php4,php5,pht,phtml也是可以被解析的。

我在本地测试只有php3可以,应该是配置文件的问题,不过我并没有找到对应的正则表达式配置文件。

PHTML,正如其命名方式:是一种PHP脚本嵌在网页的HTML代码之中的文件。在页面被发送给请求的用户之前,后台服务器调用PHP来解释和执行PHP脚本。用后缀为phtml来标识这类php文件中嵌套着HTML代码

例如后缀为php+数字的文件:

用来标识当前php文件所采用的php开发版本,例如’php3’, ‘php4’, ‘php5’,’php7’对应了php的3、4、5、7版本号

.htaccess

Apache使.htacess生效条件

一般来说,配置文件的作用范围都是全局的,但Apache提供了一种很方便的、可作用于当前目录及其子目录的配置文件——.htaccess(分布式配置文件)

要想使.htaccess文件生效,需要两个条件:

- 一是在Apache的配置文件中写上:**

AllowOverride All若这样写则.htaccess不会生效:AllowOverride None** - **二是Apache要加载mod_Rewrite模块。加载该模块,需要在Apache的配置文件中写上:

LoadModule rewrite_module /usr/lib/apache2/modules/mod_rewrite.so**

**若是在Ubuntu中,可能还需要执行命令:

sudo a2enmod rewrite

配置完后需要重启Apache。

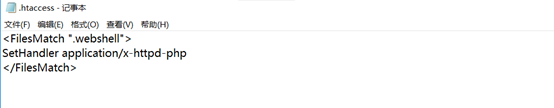

.htacess作用

**.htaccess文件可以配置很多事情,如是否开启站点的图片缓存、自定义错误页面、自定义默认文档、设置WWW域名重定向、设置网页重定向、设置图片防盗链和访问权限控制。但我们这里只关心.htaccess文件的一个作用——MIME类型修改。如在.htaccess文件中写入:

AddType application/x-httpd-php xxx

就成功地使该.htaccess文件所在目录及其子目录中的后缀为.xxx的文件被Apache当做php文件。

**另一种写法是:

1 |

<FilesMatch "shell.jpg"> |

该语句会让Apache把shell.jpg文件解析为php文件。

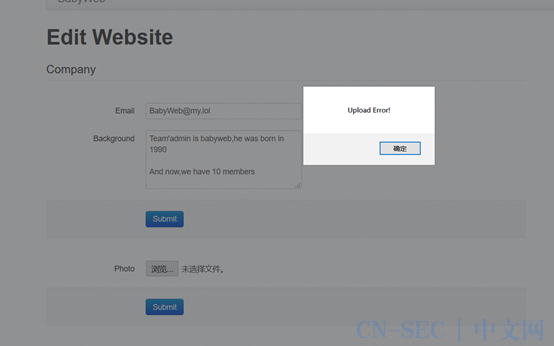

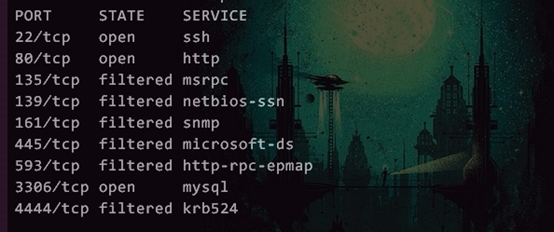

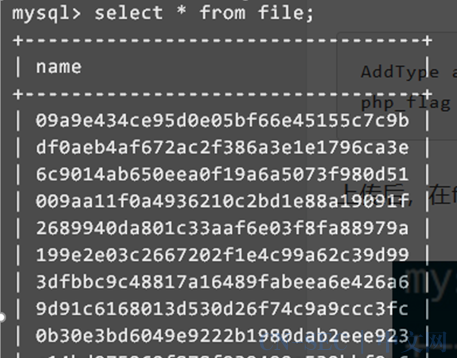

这里拿2018 巅峰极客CTF BabyWEB 这道题举例:前面的过程不再细说,网上有详细的WP ,这里主要讲如何利用.htaccess文件成功getshell。登陆后台后发现后台功能十分简单,只有个上传功能可以使用,上传后只有提示对错,得不到上传路径。** nmap扫描发现3306开放

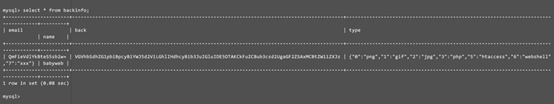

nmap扫描发现3306开放 用hydra爆破mysql密码:1q2w3e4r5t6y。远程连接数据库,发现backinfo表,这个表的type字段是用来限制上传的文件后缀的。在type里面添加php php5后缀都不能成功上传,但是添加.htaccess可以上传.htaccess文件。

用hydra爆破mysql密码:1q2w3e4r5t6y。远程连接数据库,发现backinfo表,这个表的type字段是用来限制上传的文件后缀的。在type里面添加php php5后缀都不能成功上传,但是添加.htaccess可以上传.htaccess文件。

我们先上传一个.htaccess来控制解析,然后再上传我们的shell

在白名单中加入webshell后缀,我们再上传.webshell后缀的一句话便可以成功getshell。 shell文件名地址可以从数据库中读取出来 Getshell成功

Getshell成功

Nginx解析漏洞

PHP CGI解析漏洞

原理

Fastcgi协议分析 && PHP-FPM未授权访问漏洞 && Exp编写

当访问xx.com/phpinfo.jpg/1.php这个URL时,$fastcgi_script_name会被设置为“phpinfo.jpg/1.php”,然后构造成SCRIPT_FILENAME传递给PHP CGI。

Nginx默认是以CGI的方式支持PHP解析的,普遍的做法是在Nginx配置文件中通过正则匹配设置SCRIPT_FILENAME。当访问xx.com/phpinfo.jpg/1.php这个URL时,$fastcgi_script_name会被设置为“phpinfo.jpg/1.php”,然后构造成SCRIPT_FILENAME传递给PHP CGI

但是PHP为什么会接受这样的参数,并将phpinfo.jpg作为PHP文件解析呢?这就要说到fix_pathinfo这个选项了。 如果开启了这个选项,那么就会触发在PHP中的如下逻辑:

PHP会认为SCRIPT_FILENAME是phpinfo.jpg,而1.php是PATH_INFO,所以就会将phpinfo.jpg作为PHP文件来解析了

1 |

www.xxxx.com/UploadFiles/image/1.jpg/1.php |

另外一种手法:上传一个名字为test.jpg,以下内容的文件。

1 |

');?> |

然后访问test.jpg/.php,在这个目录下就会生成一句话木马shell.php。

注:其实这种手法同第一种并无差异,还是利用了php的可执行性。

这个解析漏洞其实是PHP CGI的漏洞,在PHP的配置文件中有一个关键的选项cgi.fix_pathinfo默认是开启的,当URL中有不存在的文件,PHP就会向前递归解析。

这个往前递归的功能原本是想解决/info.php/test这种URL,能够正确解析到info.php。

在Nginx配置fastcgi使用php时,会存在文件类型解析问题。其实可以说它与Nginx本身关系不大,Nginx只是作为一个代理把请求转发给fastcgi Server,PHP在后端处理这一切。因此在其他fastcgi环境下,PHP也存在此问题,只是使用Nginx作为Web Server时,一般使用fastcgi的方式调用脚本解释器,这种使用方式最为常见。

防御方法

1)使用Apache、IIS等成熟久经考验的服务器软件,在动态语言的支持上,Nginx还是太年经了。你应该也偶尔会见到有些网站挂掉了显示个nginx错误出来,却极少见网站挂掉显示不是nginx的(未备案,过期欠费 等等除外)。

2)上传目录、静态资源(CSS/JS/图片等)目录,都设置好屏蔽PHP执行权限。例如使用Apache服务器的

在相应目录下放一个 .htaccess 文件,里面写上

1 |

<FilesMatch "(?i:\.php)$"> |

3)可以不提供原图访问,所有图片输出时都经过程序处理,也可以在上传存储时就处理一遍根本不保存原图;

3)可以不提供原图访问,所有图片输出时都经过程序处理,也可以在上传存储时就处理一遍根本不保存原图;

4)图片使用不同的服务器,这样可以与业务代码数据完全隔离,即使图片服务器被黑了,也不会泄漏多少信息;

5)cgi.fix_pathinfo=0慎用,除非你十分确定该服务器上的所有项目都不会因此而无法运行。

空字节代码执行漏洞

旧版本(0.5.*,**0.6.*,0.7,0.8<=0.7.65<=0.8.37)。通过利用此漏洞,攻击者可以导致服务器使用PHP的FastCGI作为PHP的服务器上执行任何公开访问的文件。

恶意用户发出请求http://example.com/file.ext%00.php就会将file.ext作为PHP文件解析。

如果一个攻击者可以控制文件的内容(即:使用头像上传形式)其结果是执行任意代码。Ngnix在遇到%00空字节时与后端FastCGI处理不一致,导致可以在图片中嵌入PHP代码然后通过访问xxx.jpg%00.php来执行其中的代码。

修复

1.禁止在上传文件目录下执行php。

在nginx虚拟机配置或者fcgi.conf配置加如下代码

1 |

if ($request_filename ~* (.*)\.php) { |

2.升级到最新版本的nginx

IIS5.x-6.x解析漏洞

使用iis5.x-6.x版本的服务器,大多为windows server 2003,网站比较古老,开发语言一般为asp;该解析漏洞也只能解析asp文件,而不能解析aspx文件。

目录解析(6.0)

形式:www.xxx.com/xx.asp/xx.jpg

原理: 服务器默认会把.asp,.asa目录下的文件都解析成asp文件。

文件解析(6.0)

形式:www.xxx.com/xx.asp;.jpg

原理:服务器默认不解析;号后面的内容,因此xx.asp;.jpg便被解析成asp文件了。

解析文件类型

有的网站在上传检测中会用”黑名单”方法 ,但是IIS6.0 默认的可执行文件除了asp还包含这三种 :

1 |

/test.asa |

iis为什么会把asa,cdx,cer解析成asp文件:原因是这四种扩展名都是用的同一个asp.dll文件来执行。

修复

1.目前尚无微软官方的补丁,可以通过自己编写正则,阻止上传xx.asp;.jpg类型的文件名。

2.做好权限设置,限制用户创建文件夹。

IIS7.5解析漏洞

IIS7.5的漏洞与nginx的类似,都是由于php配置文件中,开启了cgi.fix_pathinfo,而这并不是nginx或者iis7.5本身的漏洞。

跟nginx解析漏洞一样,要在php.ini cgi.fix_pathinfo=1 开启的情况才会产生。

可以配合操作系统文件命名规则,上传不符合windows文件命名规则的文件名

1 |

test.asp. |

会被windows系统自动去掉不符合规则符号后面的内,然后再配合这个解析漏洞来执行文件。

%00截断

条件:php 版本<5.3.4

filename=test.php%00.txt

1.上传时路径可控,使用00截断

2.文件下载时,00截断绕过白名单检查

3.文件包含时,00截断后面限制(主要是本地包含时)

4.其它与文件操作有关的地方都可能使用00截断。

其他

在windows环境下,xx.jpg[空格] 或xx.jpg. 这两类文件都是不允许存在的,若这样命名,windows会默认除去空格或点,黑客可以通过抓包,在文件名后加一个空格或者点绕过黑名单.若上传成功,空格和点都会被windows自动消除,这样也可以getshell。这种方法可以配合文件解析漏洞从而产生更大的杀伤力。

转载自:https://www.smi1e.top/%E6%96%87%E4%BB%B6%E8%A7%A3%E6%9E%90%E6%BC%8F%E6%B4%9E%E6%80%BB%E7%BB%93/

FROM :b0urne.top | Author:b0urne

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论