作者: Johnson666 来源:http://33h.co/25wfj

钓鱼网站

一、网络拓扑图

二、实施步骤

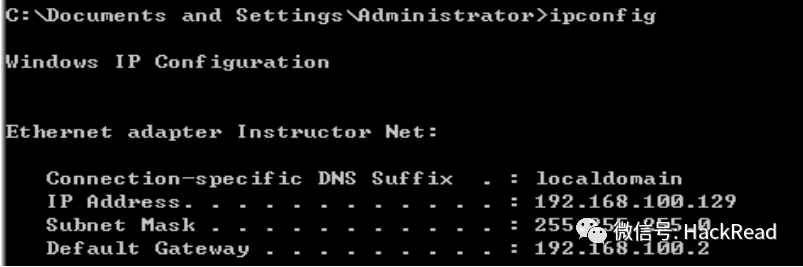

1.Hacker 克隆钓鱼网站,以 139 邮箱登录网站为例:http://mail.10086.cn,在用户 A 上进行测试目标网站是否克隆成功,查看 hacker 和用户 A 的 IP 配置。

(1)用户 A(windows server 2003)的 IP 配置

(2)Hacker(kali)的 IP 配置

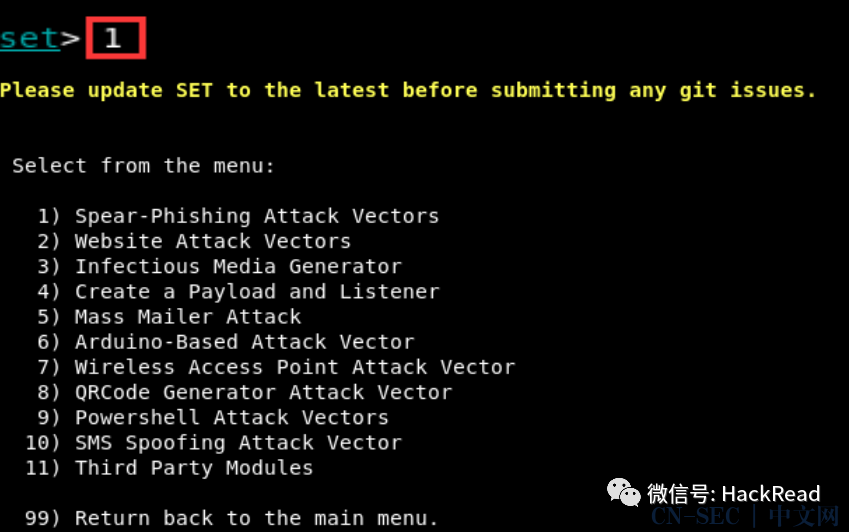

2.在 KALI 终端 输入 setoolkit 打开 kali 自带的社会工程学工具集

3. 输入 1,选择社会工程攻击

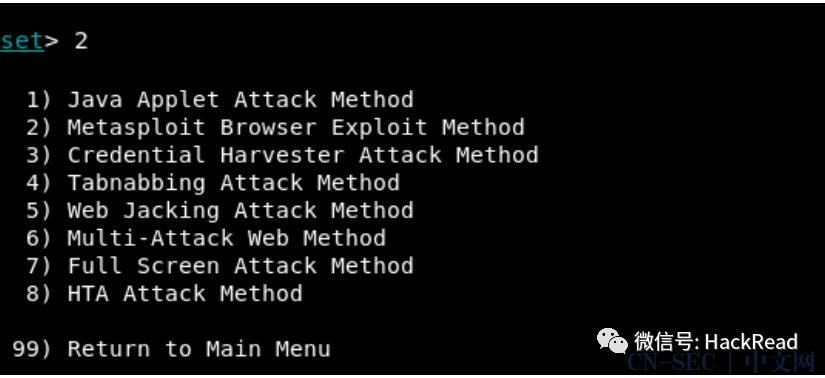

4. 输入 2,选择网站攻击

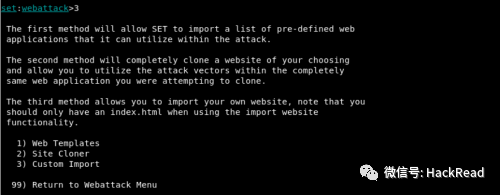

5. 输入 3

6. 输入 2,克隆网站和域名

7. 在 kali 的浏览器上用 IP 登录克隆的网站,表示克隆成功

8. 开启 kali 的数据包转发功能

9.启动 ettercap

10.编辑 Ettercap 的文件(vim /etc/ettercap/etter.dns),

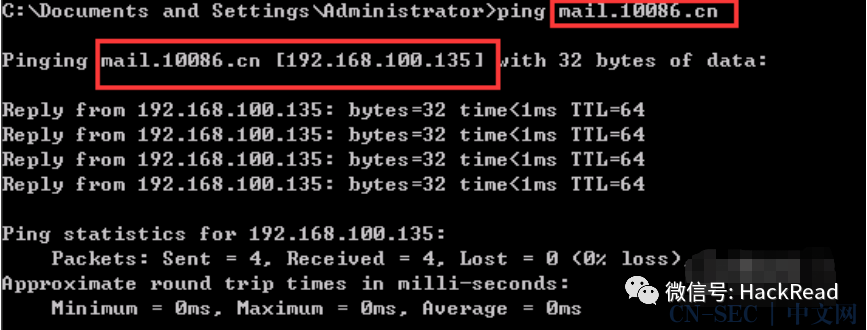

使得用户 A 访问 http://mail.10086.cn 时,域名解析为 Hacker 的 IP

11.我们使用抓包的方式实现中间人攻击。

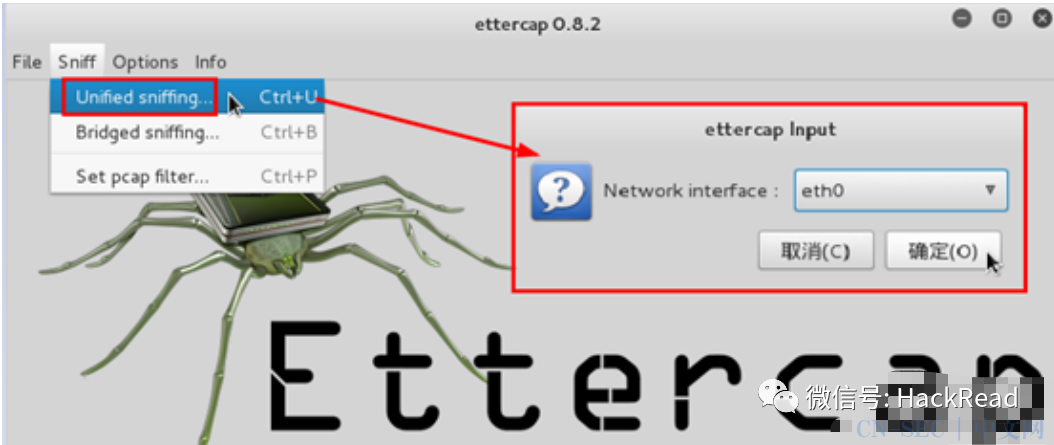

选择 sniff|unified sniffing|选择嗅探网卡,默认 eth0,点击确定,见下图:

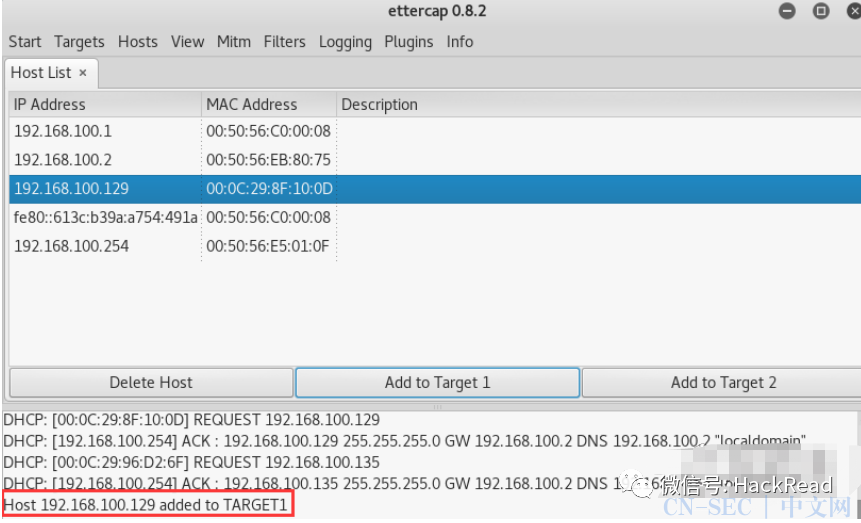

12.启动接口之后,菜单栏选择 hosts | scan for hosts,就可以

扫描所有主机了。见下图:

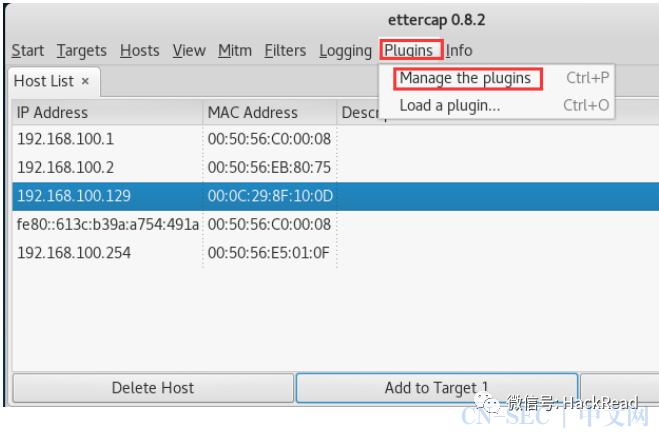

13.选择 Hosts| host list,查看扫描到的主机信息。

该界面显示了用户 A 的 IP 和 MAC 地址。

见下图:

14.从中选择 192.168.100.129 作为目标机,单击“Add Target 1”按钮

15.启动 ARP 欺骗攻击,在菜单栏中依次选择 Mitm|Arp poisoning..,然后出现弹出框选择攻击的选项,我们使用“Sniffer remote connections”,然后点击“确定”按钮。

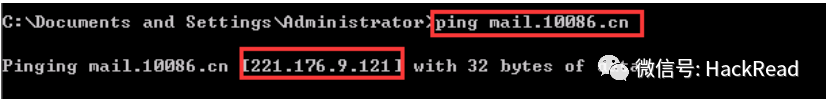

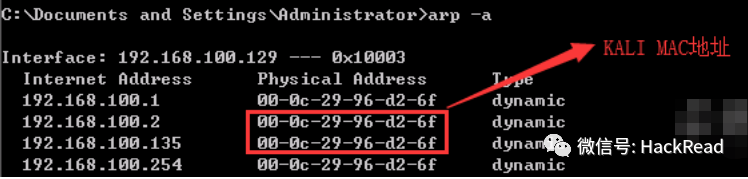

16.在 windows server 2003 上访问 mail.10086.cn,并查看 arp 缓存表

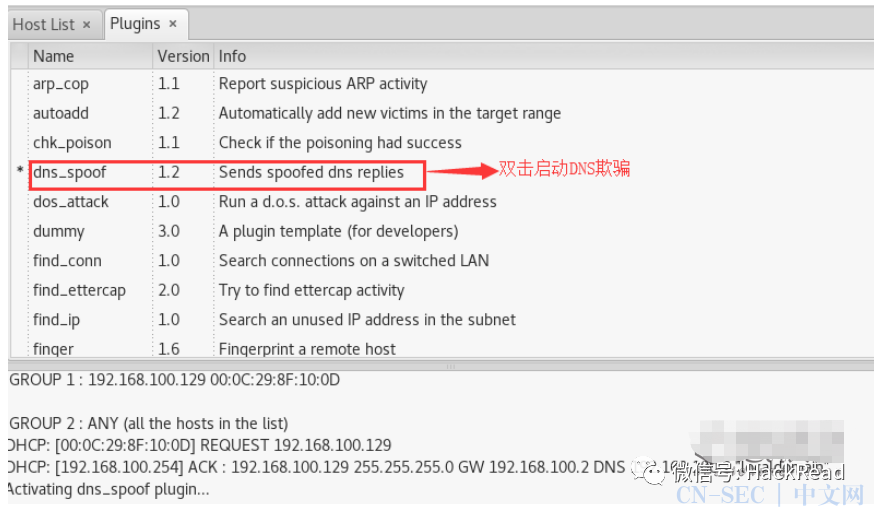

17.在菜单栏中依次选择 Plugins|Manage the Plugins, 双击启用DNS_Spoof(DNS 欺骗)

18.在 windows server 2003 上访问 mail.10086.cn 时,现在已经解析为 hacker 主机的 IP

19.在 windows server 2003 用浏览器访问 mail.10086.cn,并输入用户名和密码登录 139 邮箱

20.在 kali 的 Ettercap 上可以截获到用户 A 输入的用户名和密码信息

注:

ettercap是一个基于ARP地址欺骗方式的网络嗅探工具,主要适用于局域网。ettercap是一款现有流行的网络抓包软件,它利用计算机在局域网内进行通信的ARP协议的缺陷进行攻击,在目标与服务器之间充当中间人,嗅探两者之间的数据流量,从中窃取用户的数据资料。

版权申明:内容来源网络,版权归原创者所有。除非无法确认,都会标明作者及出处,如有侵权烦请告知,我们会立即删除。祝愿每一位读者生活愉快!谢谢!

历史文章推荐:

查看更多精彩内容,还请关注橘猫学安全:

每日坚持学习与分享,麻烦各位师傅文章底部给点个“再看”,感激不尽

原文始发于微信公众号(橘猫学安全):实战 | 钓鱼网站的利用

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论