高质量的安全文章,安全offer面试经验分享

尽在 # 掌控安全EDU #

作者:掌控安全

概要

很多人都听过Shodan搜索引擎,但对其运用并不是非常清楚。这篇文章将介绍了Shodan能用初级筛选语法以及Shodan和其他工具的联合运用。主要适用于渗透测试的数据收集阶段。

简介

Shodan是互联网上最可怕的搜索引擎。

关于搜索引擎,对于谷歌,百度或许不会陌生,他们用来搜索的是明面上的网址。

shodan是用来搜索网络空间中的设备,webcam,cisco,linksys等,你可以直接搜索特定设备,IP地址,各种协议服务,找到设备的信息,还可以通过地图知道地理位置,功能特别强大。

Shodan能找到的设备:

服务器

路由器

交换机

公共ip的打印机

网络摄像头

加油站的泵

Voip电话和所有数据采集监控系统

Shodan能做的:

用户搜索制定的项目

Shodan寻找端口并拦截数据

Shodan为拦截的数据设置索引

显示结果

Shodan和google的区别:

Google的爬虫/蜘蛛 抓取网页数据并为网页内容创建索引,然后更具page rank显示结果。Shoudan主要寻找端口并抓取拦截到的信息,然后为它们建立索引,最后显示结果。Shoudan并不像google那样为网页内容建立索引,因此它是一个基于拦截器的搜索引擎。

Shodan首页

网址:https://www.shodan.io/

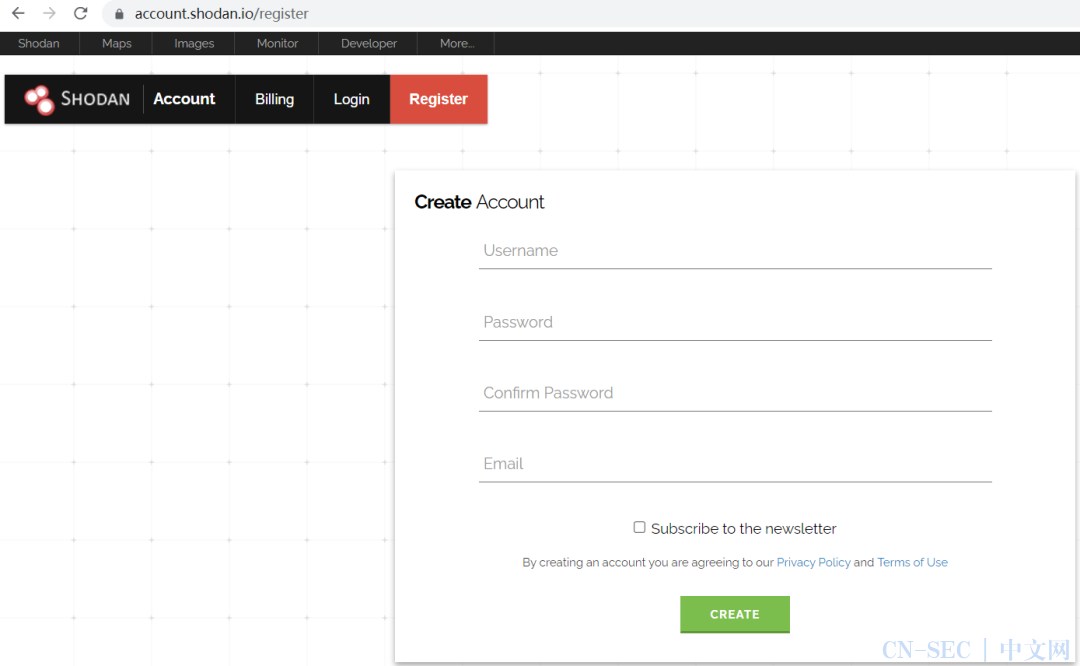

Shodan用户注册

网址:https://account.shodan.io/register

查看生成二维码和API Key码

注册的好处是,shodan会把你搜索的结果生成报告发给邮件,下次可以通过报告直接看扫描的结果。

基础用法

具体参数,登陆后大多数参数都能运作

hostname:搜索指定的主机或域名,例如 hostname:“google”

port:搜索指定的端口或服务,例如 port:“8080”

country:搜索指定的国家,例如 country:“CN”

city:搜索指定的城市,例如 city:“yantai”

org:搜索指定的组织或公司,例如 org:“google”

isp:搜索指定的ISP供应商,例如 isp:“China Telecom”

product:搜索指定的操作系统/软件/平台,例如 product:“Apache httpd”

version:搜索指定的软件版本,例如 version:“2.1.2”

geo:搜索指定的地理位置,参数为经纬度,例如 geo:“44.56, 119.65”

before/after:搜索指定收录时间前后的数据,格式为dd-mm-yy,例如 before:“11-11-15”

net:搜索指定的IP地址或子网,例如 net:“102.45.10.0/24”

最基础的,直接搜索IP地址即可通过访问指定IP来查看详细信息。

界面顶部为主机的地理位置,左边为主机的相关消息,右边为主机开放的端口详细信息。

City:用于寻找位于指定城市的设备。例:

iis city:New York

Port:限定指定的端口。例:

https port:443

Geo:根据经纬度和指定的半径来返回结果。只能有2个或3个参数,第三个参数是半径,默认数值之5km。例:

apache geo:42.9693,-74.1224

Net:用于寻找指定ip地址和子网掩码的设备。例::

iis net:216.0.0.0/16

Hostname:用于搜索包含指定域名的主机。例:

Akamai hostname:.com

shodan命令行使用

kali安装shodan命令行

git clone https://github.com/achillean/shodan-python.git

cd shodan-python

python setup.py install

shodan

Shodan和其他工具的结合

1、和Maltego的结合

需要:从http://www.paterva.com/web6/products/download.php下载Matlego。

从https://static.Shodan.io/downloads/Shodan-maltego-entities.mtz

下载Shodan的matlego目录

用法:

安装maltego之后,选择‘Manage tab’里的 ‘Manage Entities’ ,然后选择‘import’。

选择 ‘transforms’ 然后是‘advanced’

现在可以添加Shodan的链接https://cetas.paterva.com/TDS/runner/showseed/Shodan

最后我们可以看到安装成功的窗口

注意:需要你有Shodan的API keys,可以在maltgo进行Shodan的使用,API keys在你登陆Shodan账户时候是可以获得的。

2、和metasploit的结合

用法

在Kail/Backtrack Box中打开Metasploit framework

在命令行中输入show auxiliary

使用 auxiliary/gather/Shodansearch 模块

现在,你可以用show options命令来查看模块需要的参数

我们需要指定iis来搜索iis服务器,还需要登陆Shodan账户后得到的API key。现在我们可以用Run command 来执行命令。

一般来说 auxiliary/gather/Shodan_search模块通过API向数据库查询前50个ip 地址。50个ip地址的限制可以通过购买无限制API key来扩大到查询10000个ip地址。

Shodan的组件

1、Exploits

Shodan Exploits 能够用于在ExploitDB 或Metasploit寻找针对不同系统、服务器、平台、应用的的exploits。

2、Maps

这是个付费功能,我们能在地图上直观地看到Shodan提供的结果。提供三种视图:卫星,街景(浅),街景(深)。可以同时在屏幕展示超过1000个结果。

3、Scanhub

Shodan Scanhubs可以用于创建陌生网络的搜索,它支持Nmap 和 Masscan类似的工具。要使用Scanhub,我们首先要设置好工具,输出一个XML格式的文件并上传到Scanhub的库里以获得结果。不幸的是这也是一个付费功能。

申明:本公众号所分享内容仅用于网络安全技术讨论,切勿用于违法途径,所有渗透都需获取授权,违者后果自行承担,与本号及作者无关,请谨记守法.

回顾往期内容

代理池工具撰写 | 只有无尽的跳转,没有封禁的IP!

扫码白嫖视频+工具+进群+靶场等资料

扫码白嫖!

还有免费的配套靶场、交流群哦

原文始发于微信公众号(掌控安全EDU):网络空间搜索引擎Shodan

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论