该文章为甲方内部自发组织钓鱼演练活动、乙方为甲方提供落地方案提供指导。

一、 项目背景

频繁的APT攻击事件告诉我们,员工都是企业安全比较薄弱的环节。在发起攻击时,黑客往往采用邮件钓鱼对目标组织的员工下手。

据统计,约92%的数据泄露事件与社会工程学事件和网络钓鱼攻击有关。网络钓鱼攻击通常是电子邮件钓鱼,通过骗取受害者点击恶意链接,最后使用恶意的漏洞Payload攻击受害者计算机。

如果一个员工误点击恶意链接,黑客可能被盗取账户信息,或者电脑被人种上木马,导致企业内网因此沦陷,业务数据和敏感信息也会陷入巨大风险之中。

二、 项目目标

为贯彻落实我国加强网络与信息安全管理工作的要求,防范因钓鱼邮件产生的网络安全危害事件,本着增强员工网络安全防范意识,保证企业利益不受侵害的原则,按照“预防为主”的思想,现计划使用防网络钓鱼演练项目对公司内部员工进行信息安全摸底,掌握人员安全风险状况,为提升人员安全意识提供决策依据。钓鱼演练结束后针对信息安全意识较弱的员工进行针对性信息安全培训,以提高员工抵御社工攻击的意识与能力。

三、 项目内容

3.1 系统架构

① 钓鱼邮件管理员通过web客户端连接到钓鱼邮件服务器。

② 钓鱼邮件管理员使用非公司邮箱向内网用户发送钓鱼邮件。

③ 公网邮箱将钓鱼邮件投递到公司邮件服务器。

④ 公司服务器分发钓鱼邮件到用户邮箱。

⑤ 用户点击钓鱼邮件中的钓鱼链接,链接重定向用户的请求到钓鱼服务器。

⑥ 钓鱼邮件服务器统计用户的访问请求,统计被钓鱼的数据。

3.2 场景设计

在本次的钓鱼攻击中,假设获取到了公司部分员工信息,并掌握了某些员工的职位信息,针对特定的员工发起钓鱼攻击。

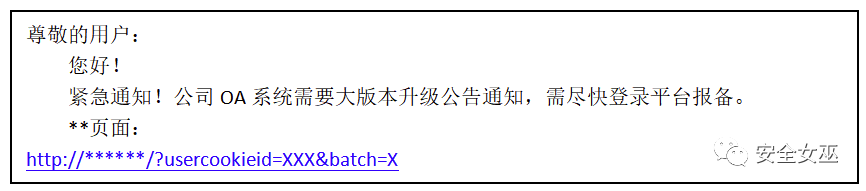

场景一,由运维部门或网络部门领导发出,公司某重要系统(如:OA、邮件、DLP)需要大版本升级公告通知,诱导员工点击构造好的链接,跳转到指定的页面输入相关信息,在指定页面的后台获取到人员的IP或邮件信息。

构造的钓鱼邮件内容以及各式如下(注:发件人与收件以及抄送人都可以任意修改)示例:

发件人:[email protected] 收件人:xx

当用户点击员工后,会自动链接到一个钓鱼页面,本次场景是升级新的系统,出于个人的敏感数据考虑,本次只诱导用户输入邮箱名即可。

当用户输入邮箱账号点击”用户报备”按钮后,后台将获得用户输入的信息,如下图所示:

至此,整个钓鱼攻击完成。

3.3 演练流程

通过前期申请伪装域名并准备克隆网站在服务器,导入目标邮箱列表,确定主题钓鱼邮件并发送钓鱼邮件,用户点开邮件、填写敏感信息的信息回执,最后统计邮件打开数、钓鱼链接访问数等信息。

3.3.1域名伪装

为提高钓鱼的邮件和链接的可信度,仿照百度域名进行申请。

1》为防止域名被安全网关、邮箱防火墙等安全产品拦截,应申请相似域名。

2》由于会大量发送邮件,为避免邮件被拦截,需对IP地址加白。

3》防止单个邮箱发送频率过高导致邮件网关拦截,在发送邮件时根据邮件发送总数量确定单个邮箱发送个数。应提供多个发送邮箱。

以下为域名伪造的几个方案:

baidU.com

baidv.com

baidu.cn

baiidu.com

3.3.2邮件构造

根据实际需求编写钓鱼邮件内容。具体如下:

主题*:******

3.3.3邮件发送

根据申请到的域名以及构造的钓鱼邮件,通过自动发送邮件脚本进行编写邮件内容、导入发送联系人数据实现邮件批量自动化发送处理,从而达到高效的钓鱼邮件处理环节。

(1)发送时间

可在非工作时间范围内:晚上8点-10点或早上8点-9点间进行批量发送。发送前进行测试,避免进入垃圾邮件。

(2)发送方式

使用脚本发送。自动收发脚本主要完成邮件发件人、收件人、主题、内容的组装和发送。

根据预先处理好的分组数据,邮件发送内容可调整、邮件发送速率可调整。

表 发送计划

|

组别 |

发送数量 |

发送时间 |

发送频率 |

备注 |

|

1 |

*封 |

*月*日*-* |

*封/分钟 |

|

|

2 |

*封 |

*月*日*-* |

*封/分钟 |

|

|

3 |

*封 |

*月*日*-* |

*封/分钟 |

|

|

4 |

*封 |

*月*日*-* |

*封/分钟 |

报告分为发送情况数据报告(含发送成功邮箱、发送失败邮箱、失败原因情况)和钓鱼态势数据报告。

(3)行为识别

本次构造的钓鱼邮件仅包含文字内容、一张钓鱼图片和一条钓鱼链接。文字内容为预先测试确定的内容,钓鱼图片用于识别邮件是否被用户打开,钓鱼链接用于检测用户是否具有基本的安全防护意识。

钓鱼链接包含用于识别用户的id参数,{RANDOM_NUMBER}代表随机生成的七位英文大小写字符对用户进行唯一编号,不会对用户及相关系统进行任何信息收集和造成任何影响。

(4)钓鱼警告

邮箱用户在点击链接后,会跳转至警告页面提示用户点击的是钓鱼链接。

页面文字内容用于对防范意识不高的用户进行安全风险的提示,要求用户对相关文档和条例进行查阅,并提示仔细查看邮件来源和内容,如发现异常应停止访问并及时上报给安全组,防止对个人及公司造成损害。

3.3.4效果监测

监测过程中对被测目标的测试数据进行监测,对于目标邮箱是否中招,中招到哪一步,我们在后台通过三个日志记录。首先,使用图片探针来记录目标是否查看邮件。

通过钓鱼网站链接的中间件日志来记录目标是否访问钓鱼网站,路径为“/traps/login_oa.html“,其中ID值对应唯一邮箱地址,通过脚本和对应关系表定位被攻击者。

通过监测效果,对本次钓鱼演练的效果进行评估。

3.3.5报告生成

依靠统计的钓鱼演练结果,根据实际需要编写本次安全演练的钓鱼邮件访问、链接点击及其他相关数据情况的报告。内容涵盖邮件列表数量、时段和模板、邮件打开和链接点击情况统计、中招邮件详细列表等。

3.3.6 演练培训

钓鱼演练活动开展结果将作为下一期安全培训的输入,钓鱼演练活动结束后在公司内网公布钓鱼结果并进行安全定向培训,以达到全员重视的目的。由安全组发起培训活动,采用线下+线上培训方式面向公司全体职员开展,培训内容主要是通过PPT讲述对钓鱼演练中安全意识不强的同事进行安全意识宣贯。

3.4 期望效果

3.4.1展示样例

大屏样例一,钓鱼演练活动结束之后,手动统计钓鱼结果并以大屏形式展示

报告样例二,钓鱼演练活动结束之后,手动统计钓鱼结果并以文档形式展示

3.4.2邮件样例

通过伪造发件人发送邮件,使得接收人能正常接收邮件。

收件人接收邮件后,点击邮件中链接或直接回复敏感信息,便为中招!

3.4.3警示样例

打开伪造页面输入敏感信息后,弹出如下警示页面,加强公司员工安全意识。防范网络钓鱼!

3.4.4问卷样例

问卷调查可通过培训结束后,参会人员扫码填写调查问卷。

四、实施对象

防网络钓鱼演练主要针对公司全体人员进行安全意识演练,涉及人员包括客服中心、研发中心、运维中心、财务中心、人力资源中心等不同岗位类型。

五、实施计划

网络钓鱼活动是一项持续和长期的活动,目的在于提升员工的信息安全意识。为落实这项工作,安全组将之进行任务拆解,通过启动首次网络钓鱼活动,并根据钓鱼的结果开展针对性的信息安全教育。

首次邮件钓鱼活动结束后,下一步将定期或者不定期的开展钓鱼活动,目的在于持续性增强员工的信息安全意识,避免被互联网上的各类信息迷惑。

每次钓鱼演练活动结束后,开展针对性的安全培训。整体实施计划如图所示:

5.1首次钓鱼活动

l活动频次

1次,用于启动首次网络钓鱼活动

l活动时间

11月份,可根据实际情况调整

l活动参与人

1》从公司随即抽取1000人钓鱼对象,达到效果可减少

l邮件发送时间

晚上8点-10点或早上8点-9点

5.2常规钓鱼活动

l活动频次

1》每年度开展一次大范围钓鱼活动

2》每半年度开展一次小范围钓鱼活动

l活动时间

1》大范围钓鱼活动每年11月份开展

2》小范围钓鱼抽检每年5月份开展

3》不定期发起钓鱼活动

l活动参与人

1》大范围钓鱼活动从公司随即抽取1000人钓鱼对象

2》小范围钓鱼活动从公司随即抽取500人钓鱼对象

5.3安全意识培训

l培训对象:全体职员

l培训日期:钓鱼活动结束后进行

l培训方式:本地员工线下培训,外地员工线上培训

l培训内容:由安全团队准备培训课件,包括:安全意识培训PPT,用于普及安全知识,提高安全意识,进而提升公司整体安全水平

l培训课时:2h

六、工时计划229h

整个演练方案包含演练工作前期准备、演练方案预演、首次钓鱼活动开展、安全培训、常规钓鱼活动开展5部分,预计总工时229h,其中常规钓鱼活动为每年定期或不定期任务,不计入总工时。

6.1演练工作前期准备 104h

主要包括方案确定、可行性分析、测试环境的准备

l充分调研市面产品与网络钓鱼活动开展情况及可能存在的问题,提前规避 32h

l多种方案部署测试,确定最终钓鱼方案并评估可行性 32h

l安全测试环境准备及支撑脚本编写 40h

1》购买1个和邮箱域名相似域名

2》购买1台公网IP服务器

3》申请1免费ssl证书

4》脚本批量发送邮件确保成功进入目标邮箱收件箱

5》用户点开邮件、填写敏感信息的信息回执

6.2演练方案预演 32h

演练方案预演用于确保整体钓鱼方案能成功实施,避免因疏忽而打草惊蛇。

1》使用WinHTTrack工具克隆目标网站

2》搭建克隆网站到公网服务器并修改代码

2》构造邮件内容并发送

3》用户点开邮件、填写敏感信息的信息回执

4》钓鱼结束后统计

5》预演问题调整

6.3首次钓鱼计划 46h

首次钓鱼计划是第一次对员工做钓鱼测试,希望破绽明显一点,不追求逼真效果。可无需注册仿照域名、申请ssl证书,可根据实际情况来做相应调整。具体活动内容及流程安排如下:

6.5安全培训计划47h

安全培训计划在每次钓鱼演练活动结束后进行,钓鱼演练活动的结果作为安全培训的输入。具体培训时间由双方共同协商。

l整体培训计划及方案确定 4h

l培训案例及PPT准备,暂定1次培训材料,包含PPT和演示环境搭建 8h

l线下培训,共3次培训,每次培训一天,3次*8h=24h

l线上讨论,共3次,每次答疑1h 3次 * 1h =3h

l调查问卷题目准备,试卷准备1天 8h

6.6常规钓鱼计划46h

常规与首次钓鱼活动基本一致,经过首次钓鱼活动开展及安全培训,员工安全意识有所提高,可注册仿照域名、申请SSL证书,使得钓鱼活动更具迷惑性。活动频率为定期或不定期的常规钓鱼活动。具体计划内容安排如下:

原文始发于微信公众号(安全女巫):一篇完整的甲方内部防钓鱼演练方案【可直接抄作业】

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论