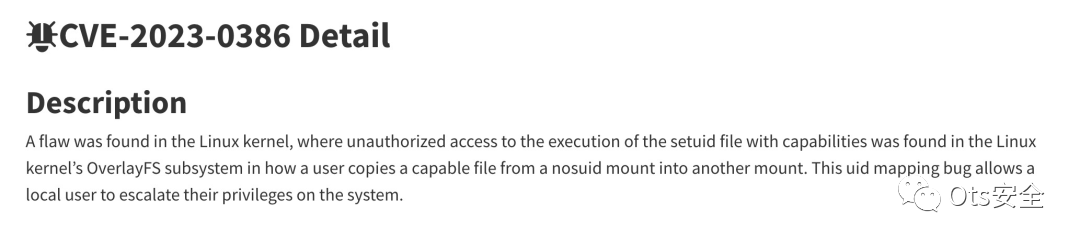

wiz团队在阅读有关 CVE-2023-0386 的公告,这是 Linux 内核中的本地权限提升。该漏洞利用 OverlayFS 将 SUID 文件从 nosuid 挂载点复制到外部目录,从而实现 root 权限提升。

为了缓解该问题,添加了一项额外的检查来验证修改后的文件的所有者是否存在于当前用户命名空间中:

为了缓解该问题,添加了一项额外的检查来验证修改后的文件的所有者是否存在于当前用户命名空间中:

这应该可以完美地缓解 SUID 漏洞,因为 SUID 必须由 root 拥有才能有效。然而,SUID 并不是提升权限的唯一方法。还有文件功能 - 一种向文件授予类似 root 的功能,而不需要该文件由 root 拥有的方法。

建议跳转原文阅读:

https://www.wiz.io/blog/ubuntu-overlayfs-vulnerability#vulnerability-2-cve-2023-32629-ovl_copy_up_meta_inode_data-56

原文始发于微信公众号(Ots安全):两个Ubuntu内核0day 漏洞 CVE-2023-2640、CVE-2023-32629

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论