影响范围:

NetScaler ADC 和 NetScaler Gateway 13.1 < 13.1-49.13

NetScaler ADC 和 NetScaler Gateway 13.0 < 13.0-91.13

NetScaler ADC 13.1-FIPS < 13.1-37.159

NetScaler ADC 12.1-FIPS < 12.1-55.297

NetScaler ADC 12.1-NDcPP < 12.1-55.297

注:NetScaler ADC 和 NetScaler Gateway 版本12.1也受影响,该版本目前已经停止维护。

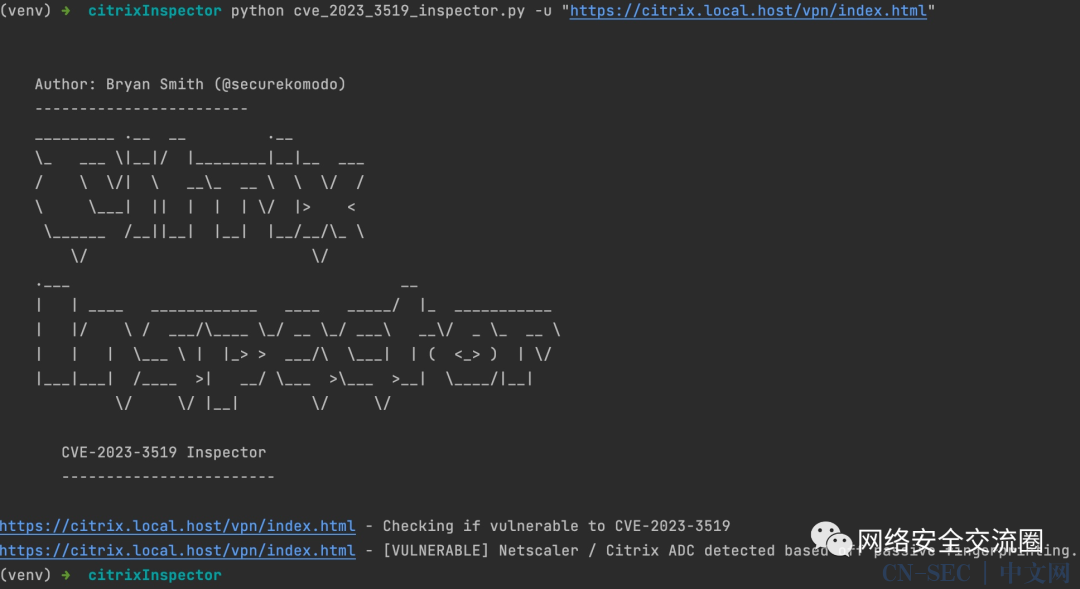

CVE-2023-3519 检查器:

这 cve_2023_3519_inspector.py 是一个基于 Python 的漏洞扫描程序,用于检测 Citrix 网关中的 CVE-2023-3519 漏洞。它对目标网站进行被动分析和指纹识别,以根据一系列检查评估其漏洞。

Author: Bryan Smith (@securekomodo)------------------------_________ .__ __ .___ ___ |__|/ |________|__|__ ___/| ___ __ / /___| || | | | / |> <______ /__||__| |__| |__/__/_/ /__| ____ ____________ ____ _____/ |_ ___________|/ / ___/____ _/ __ _/ ___ __/ _ _ __| | | ___ | |_> > ___/ ___| | ( <_> ) | //____ >| __/ ___ >___ >__| ____/|__|/ / |__| / /Inspector------------------------usage: cve_2023_3519_inspector.py [-h] (-u URL | -f FILE) [--ioc-check] [-l LOG]Check for vulnerabilities in Citrix Gateway.optional arguments:--help show this help message and exitURL, --url URL The URL of the Citrix Gateway to check.FILE, --file FILE A file containing a list of URLs to check.Slower. Performs IOC (Indicator of Compromise) check.LOG, --log LOG Log file to write the output.

这 cve_2023_3519_inspector.py 脚本可以接受单个 URL 或带有 URL 列表的文件作为输入。然后,它会执行一系列检查以确定给定 Citrix 网关的潜在漏洞:

# Check a single URLpython cve_2023_3519_inspector.py --url https://example.com# Check multiple URLs from a filepython cve_2023_3519_inspector.py --file urls.txt# Check multiple URLs from a file and check for IOCspython cve_2023_3519_inspector.py --file urls.txt --ioc-check

下载地址:https://github.com/securekomodo/citrixInspector

承接以下业务:

欢迎添加微信业务咨询:

原文始发于微信公众号(网络安全交流圈):Citrix ADC & Citrix Gateway远程代码执行漏洞(CVE-2023-3519)

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论