FortiOS 和 FortiProxy 中的越界写入漏洞 [CWE-787] 可能允许未经身份验证的远程攻击者通过特制的 HTTP 请求执行任意代码或命令。

在大多数情况下,脚本将输出“Vulnerable”或“Patched”。它执行最低限度的验证,确认目标实际上是 FortiOS SSL VPN,并且在某些情况下,它会在提供输出之前打印警告。如果发生这种情况,请仔细检查您的目标是否是 FortiOS SSL VPN 接口而不是管理接口。

# Testing against the SSL-VPN interface$ python3 check-cve-2024-21762.py 192.168.250.124 12443Vulnerable# Testing against the management interface -> bogus results$ python3 check-cve-2024-21762.py 192.168.250.124 443[warning] Server does not look like a Fortinet SSL VPN interfacePatched

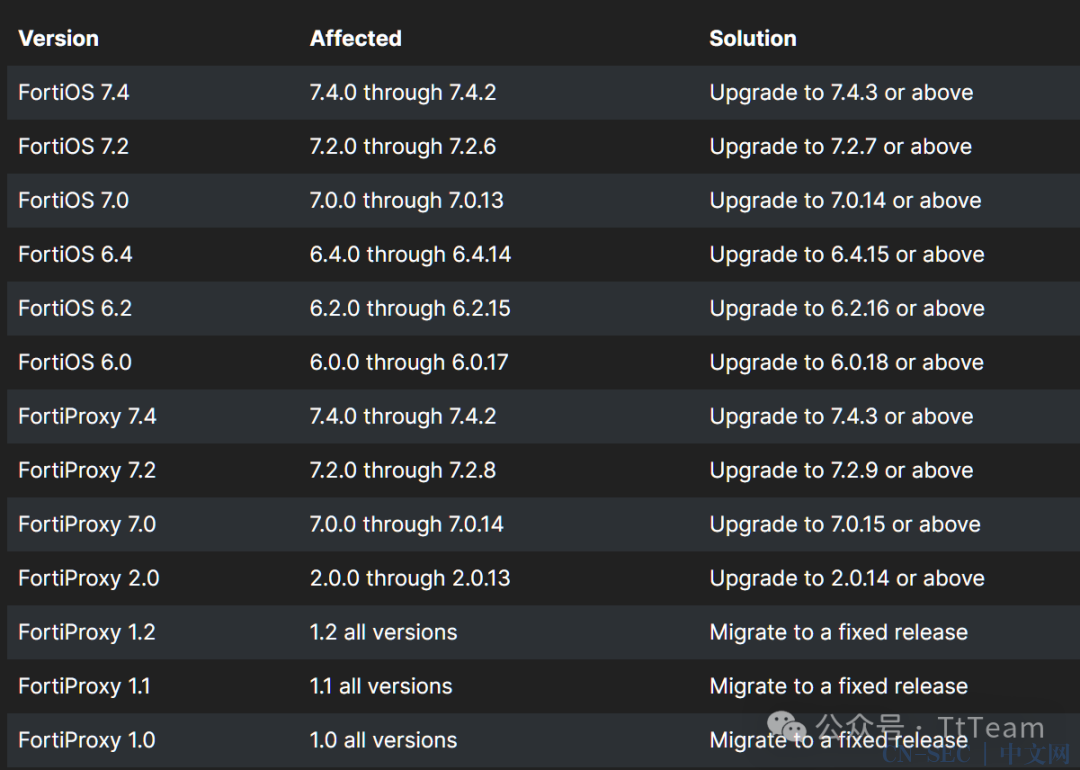

解决方法:升级版本

https://github.com/BishopFox/cve-2024-21762-check

原文始发于微信公众号(TtTeam):FortiGate SSL VPN RCE CVE-2024-21762

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论