渗透的第一步就是通过信息收集来获取目标信息,收集到了目标信息才能够进行下一步的分析。

首先让我们弄清楚我们需要收集哪些信息才能够达到渗透的效果呢?

信息资产包括以下内容:

-

域名信息

-

旁站

-

C段

-

微信公众号

-

移动app

-

系统

-

源码泄露

知道了我们要收集的信息我们又该如何去收集这些信息呢?下面的在线网站或工具我们可以用到:

-

域名信息

whois查询:http://whois.chinaz.com/

Crt.sh证书查询:https://crt.sh/

子域名查询:http://phpinfo.me/domain/

DNS查询:http://tool.chinaz.com/dns

Layer子域名挖掘机4.2纪念版

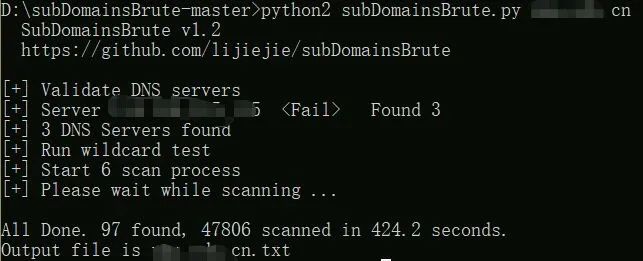

subDomainsBrute子域名枚举:https://github.com/lijiejie/subDomainsBrute

JSFinder:https://github.com/Threezh1/JSFinder

Nmap端口扫描

御剑高速TCP全端口扫描工具

御剑后台扫描

搜索引擎:Shodan、Google Hacking、ZoomEye、fofa等

如Google Hacking:

微步在线:https://x.threatbook.cn/

-

旁站&&C段

https://phpinfo.me/bing.php

https://www.webscan.cc/

Router Scan

-

微信公众号、app、系统这些资产大家可以通过各种渠道获得,有小伙伴可能有疑问,我们要这些常见的信息有什么用呢?举个栗子,其实在很多情况下,同一行业可能存在着类似的系统甚至是同一个系统,那么它们可能就存在着相同的漏洞,这些漏洞甚至可以在搜索引擎直接搜到,这样就大大节约了渗透时间,在很多时候我们记住一些常见的漏洞能提高不少效率。跟大家分享一下最近学到的从邮件、公众号和小程序里获取信息的方法:

拿qq邮件举例,我们可以点击邮件最右边的小箭头

之后可以看见下面一栏,点击显示邮件原文就可以查看发送或接收者的信息

我们还可以从公众号、小程序里获得相关子域名信息

-

源码泄露

Github

Gitee

Gitcafe

Csdn

通过上面的平台我们可以得到已经泄露的源码,找到它的漏洞进行渗透。

信息收集是一个看似简单实则复杂的过程,它是渗透过程中最重要的过程之一,操作方法也有很多很多,学会利用工具获取我们需要的信息是很重要的技能,除了以上信息,我们还可以通过社工收集用户泄露的个人信息来突破,所以这里提醒大家要保护好自己的重要信息,不要给意图不轨的人入侵的机会。

作者:yoyodan

出处:https://www.cnblogs.com/Iamyoyodan/

本文版权归作者和博客园共有,欢迎转载,但必须给出原文链接,并保留此段声明,否则保留追究法律责任的权利。

一如既往的学习,一如既往的整理,一如即往的分享。感谢支持

“如侵权请私聊公众号删文”

扫描关注LemonSec

觉得不错点个“赞”、“在看”哦

本文始发于微信公众号(LemonSec):渗透测试之信息收集基本方法

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论