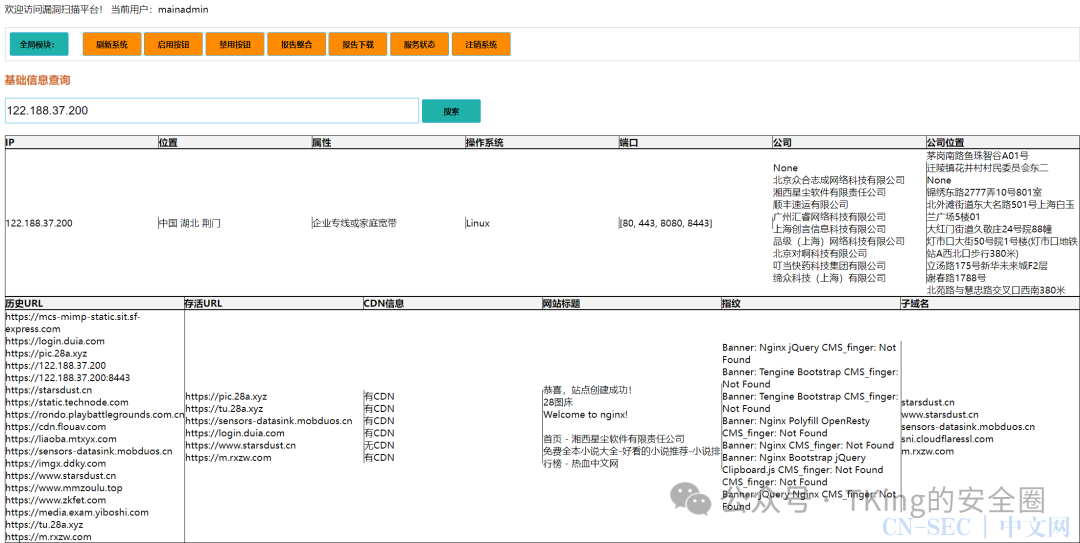

自动化漏洞扫描系统,包括IP基础信息探测模块(位置、属性、操作系统、端口、绑定的域名、公司名称、公司位置信息、网站标题、CDN信息、绑定网站指纹、子域名),漏洞扫描模块,(weblogic、struts2、nuclei、xray、rad、目录扫描、js链接扫描、端口扫描、调用威胁情报抓取历史绑定url、网站指纹、信息泄露、vulmap、afrog、fscan、ceye、shiro),单个扫描模块报告支持预览,全部报告支持汇总并一键下载。

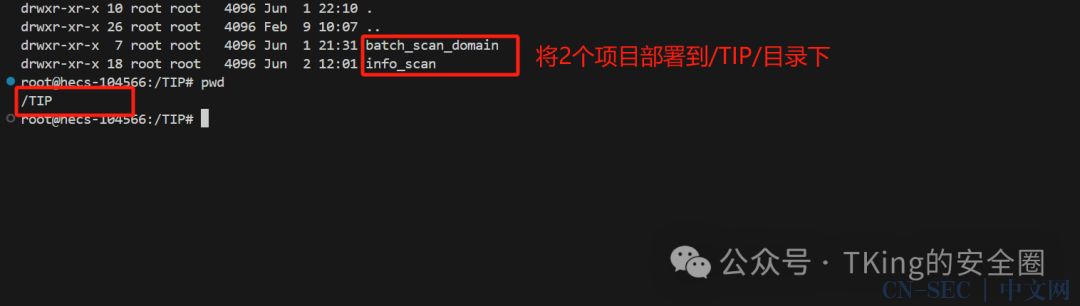

保证系统正常运行需要2个项目:

- info_scan:漏洞扫描主系统

- batch_scan_domain:xray+rad批量扫描,通过info_scan进行控制

项目部署截图

系统运行截图

漏洞报告截图

系统后台服务启动参数

启动服务参数:bash server_check.sh -h

开启infoscan:bash server_check.sh info_scan_start

关闭infoscan:bash server_check.sh info_scan_stop

开启xray报告:bash server_check.sh startreportserver

关闭xray报告:bash server_check.sh stopreportserver

关闭rad&xray引擎:bash server_check.sh killscan

开启目录扫描引擎:bash server_check.sh startdirscan

关闭目录扫描引擎:bash server_check.sh stopdirscan

开启链接扫描报告:bash server_check.sh startlinkscanserver

关闭链接扫描报告:bash server_check.sh stoplinkscanserver

开启afrog报告:bash server_check.sh startafrogreportserver

关闭afrog报告:bash server_check.sh stopafrogreportserver

查看服务状态:bash server_check.sh status

模块功能介绍:

IP位置: 调用cip.cc

IP属性: 自定义列表,遍历列表和cip.cc的数据二进行对比

带宽出口列表:exitaddress = ["移动","电信","联通"]

手机热点:hotspot = ["移动数据上网公共出口","中国电信北京研究院"]

数据中心:datacenter = ["公司","数据中心"]

操作系统: shell脚本

端口: shodan、fofa、nmap

公司: ICP备案信息查询网站

公司位置:高德地图

历史URL: fofa

存活URL: fofa、httpx

网站标题: python3 requests模块

CDN信息: shell脚本nslookup

指纹: tiderfinger

子域名:crt证书

rad+xray批量:batch_scan_domain

漏洞扫描工具:nuclei、xray、rad、dirsearch、urlfinder、WeblogicScan、Struts2-Scan、vulmap、afrog、fscan

DNS平台:ceye

信息收集工具:EHole、BBScan

威胁情报平台:otx、archive

下载 :

https://github.com/huan-cdm/info_scan

原文始发于微信公众号(TKing的安全圈):自动化漏洞扫描系统-info_scan

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论