点击蓝字

关注我们

声明

本文作者:北美第一突破手

本文字数:1600

阅读时长:16~20分钟

附件/链接:点击查看原文下载

本文属于【狼组安全社区】原创奖励计划,未经许可禁止转载

由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,狼组安全团队以及文章作者不为此承担任何责任。

狼组安全团队有对此文章的修改和解释权。如欲转载或传播此文章,必须保证此文章的完整性,包括版权声明等全部内容。未经狼组安全团队允许,不得任意修改或者增减此文章内容,不得以任何方式将其用于商业目的。

前言

这篇文章主要就上篇文章中的细节进行改正,然后讲解如何在外网进行上线。

纠错

首先是回连的时候,返回Beacon的内容。

Change Dir

当我们在上面的输入框中输入一个路径,然后点击这个按钮就可以直接跳转到这个路径下,比如我跳转到 Windows/system32/ 的路径下:

这样就能跳转到具体的路径

Spawn a Process

Get Dir LIst

获取当前所在目录的所有软件列表:

Pwd

获取当前所在目录的路径

Control(聊天室配置文件)

我们可以使用这一块的配置连接不同的聊天室,聊天室在后面讲解

环境问题

在具体安装的时候需要安装 1.9.5 的 pygamesudo pip install pygame==1.9.5

Canvas外网上线

我们拿C2进行比较,C2可以生成木马进行上线,在Canvas中也有对应的模块:

Trojans模块

在这个模块中可以选择以下的内容:

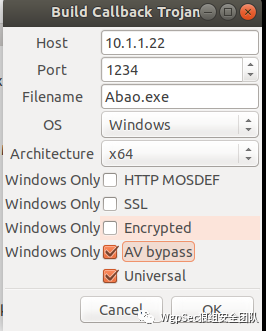

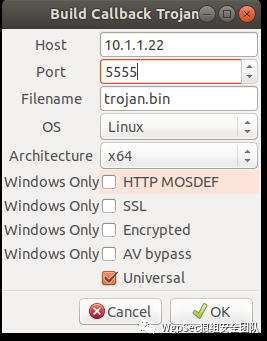

第一个模块 BuidCallbackTrojan 用于创建一个可执行的木马进行回连,他的可选配置如下:

Host为回连地址、Port为监听的端口、Filename为生成的文件名字、OS为木马的操作系统、Arch为系统的框架,下面的 Windwos Only 表示的是只能在windwos上进行的操作,这里包括 HTTP MOSDEF 、 SSL 、 Encrypted 、 AV bypass

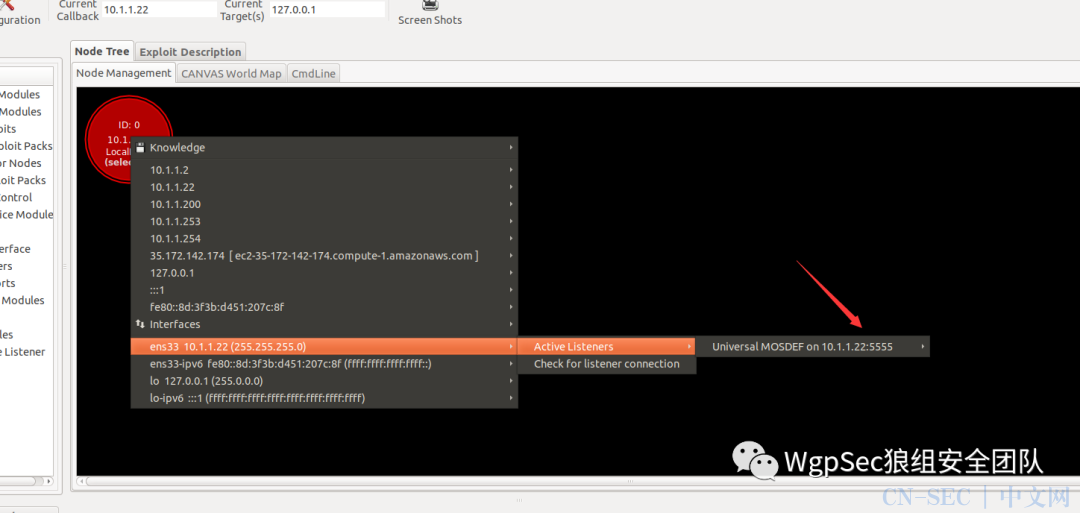

默认的配置是以当前的环境进行配置的,5555端口是他默认的监听端口,在 Node Tree 中可以看到设置的监听:

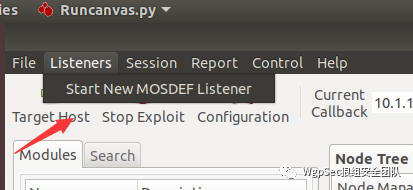

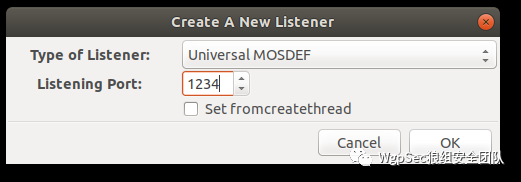

如果不想使用默认的监听,我们也可以在顶部的中添加监听:

我们现在生成一个 Windwos 的可执行文件进行上线:

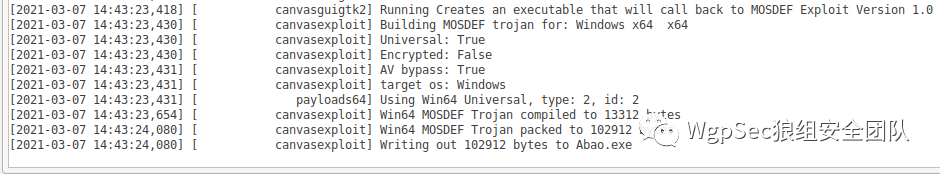

日志中可以看到:

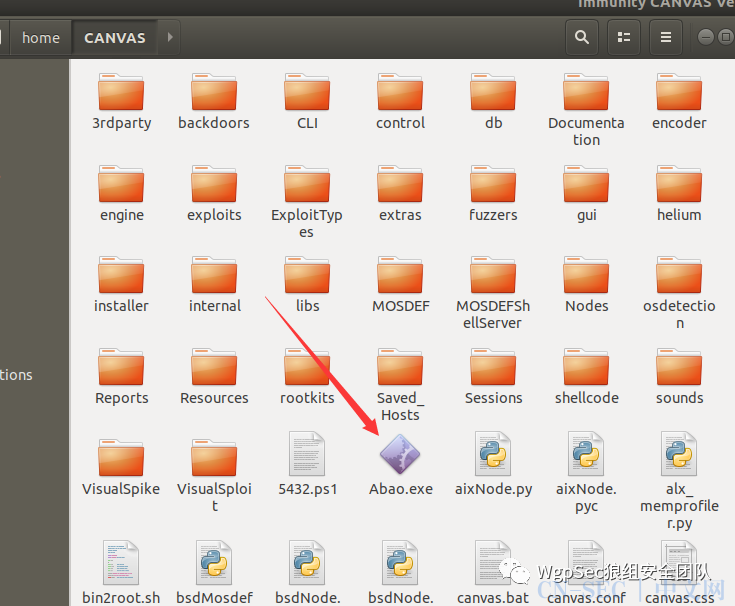

默认生成的可执行文件在 Canvas 中:

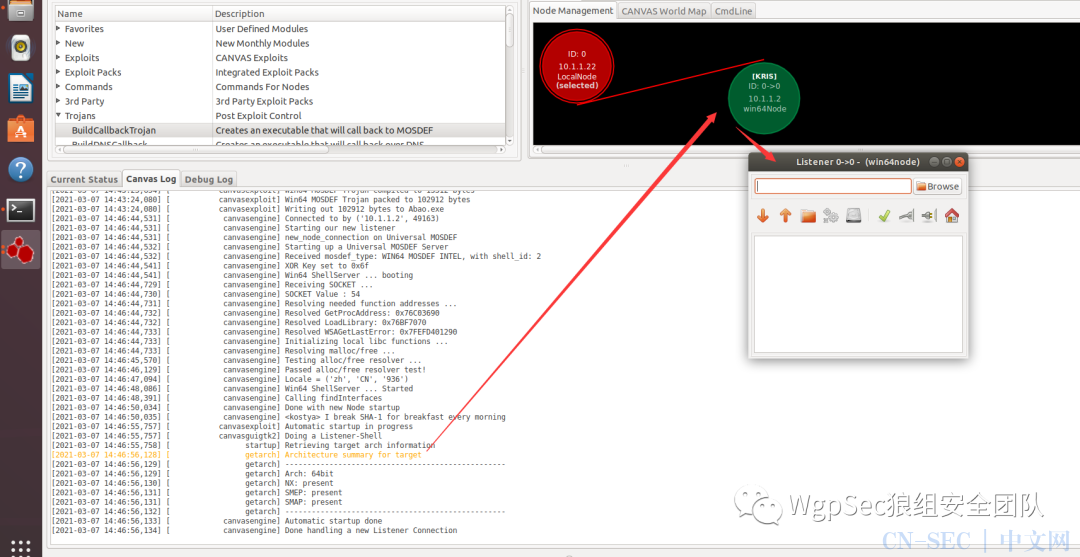

我们执行一下看看信息:

成功上线,并且可以在日志和 Node Tree 中可以发现上线的主机,在生成可执行文件的时候,我们勾选了 Bypass 的选项,我们来看看免杀的效果:

免杀效果可见一斑,但是不能够过360的动态杀软

那么我们可以考虑外网上线,这里我的上线方式为

SSH转发上线,也就是将外网的IP的流量转发到本地上,我也尝试过域名上线和其他的CDN上线等隐藏方式,但是没有找到合适的方法,所以就可以直接使用SSH转发,后续我们可以尝试修改源码进行操作

转发

然后设置一下流量转发:

这里我们将外网IP所有访问85的流量转发到本机的8080服务,然后我们去生成木马:

端口设置为外网的85端口,这样就能把流量转发到本地

下面是我们上线成功的截图:

成功上线,接着我们看看是否能够执行命令:

但是会有一个问题,就是在日志中会一直存在访问失败的日志,因为外网的IP一直被扫描:

功能补充

功能补充

昨天没有讲到的内容进行补充

聊天室功能

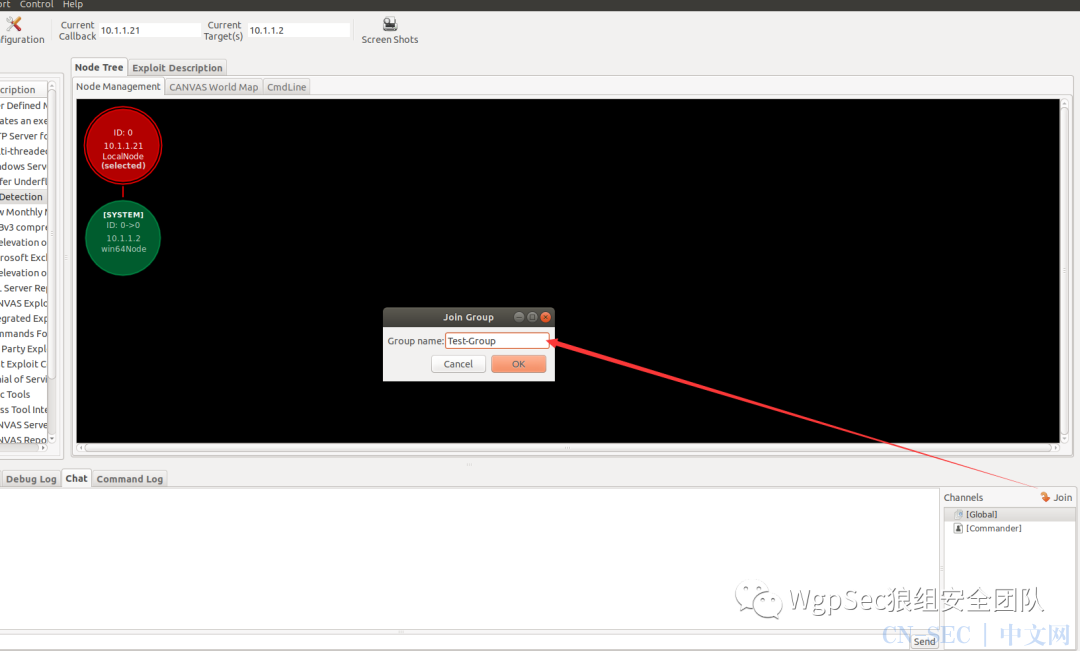

在这个工具中有一个聊天室的功能,能够满足多台主机进行通信和一些其他功能:

他的通信方式也是 C/S 的方式,首先在一台主机上启动一下服务端: Start Commander

当点击以后就会出现这样一个这样的界面,然后它作为服务端,通信的默认服务端口是 4445、4446 这两个,接着我们开另外一台工具进行连接,先进行配置一下:

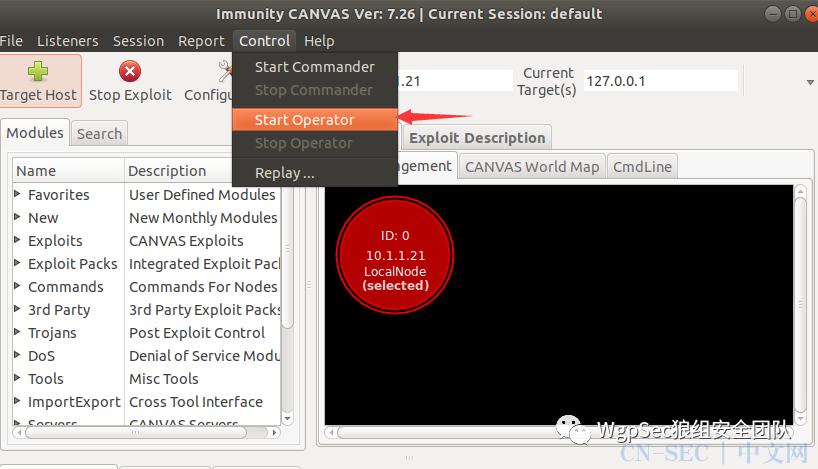

我们直接连接,这里连接的时候直接点击 Start Operator 即可连接:

加入成功后在服务端可以查看到相关的信息:

点击加入的用户,便可以看到他的详细信息,和他执行过的一些攻击等:

当其他用户发起攻击时,我们也能够看到他的信息

进行对话:

除此以外还可以直接创建自己的组,然后加入就行:

其他攻击模块的使用

补充几个常用的扫描工具

-

osdetcet

这个模块是用来探测目标主机的操作系统的:

-

Trojan

当上线Liunx的时候,他可以在日志中显示是否为虚拟机:

后记

未完待续

最后我会在这几天将攻击中的模块进行逐个使用和翻译尽快写出来

各位师傅求点亮【点赞】【转发】【在看】

(可以的话再点点文中广告)

作者

北美第一突破手

一个喜欢搞点事情的人

扫描关注公众号回复加群

和师傅们一起讨论研究~

长

按

关

注

WgpSec狼组安全团队

微信号:wgpsec

Twitter:@wgpsec

本文始发于微信公众号(WgpSec狼组安全团队):Immunity Canvas使用指南第二课

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论